目录

优势和劣势

优势:

劣势:

适用范围:

1. 网页数据收集和分析:

2. 漏洞扫描和安全评估:

3. 威胁情报收集:

4. 社交媒体监测和情感分析:

注意事项

1. 合规性和法律规定:

2. 遵循道德规范:

3. 不滥用网络资源:

4. 安全性和可靠性:

5. 隐私和数据保护:

6. 网络防御与攻击:

7. 持续学习和跟进:

总结

在数字化时代,网络安全问题日益突出,各种数据泄漏、网络攻击和恶意行为频频发生。针对这些挑战,Python作为一种强大而灵活的编程语言,在网络安全领域发挥着重要的作用。Python提供了丰富的库和工具,使得开发人员能够轻松地进行网络安全操作,包括漏洞扫描、恶意软件分析、威胁情报收集和网络监控等。那么Python爬虫在网络安全领域有什么优势和劣势呢,有什么需要注意的地方呢?

优势和劣势

Python爬虫在网络安全领域有其优势和劣势,下面是对其优劣势以及适用范围的分析:

优势:

1. 简单易用:Python具有简洁而易懂的语法,使得编写爬虫代码相对容易上手。Python社区也提供了丰富的第三方库和框架,如BeautifulSoup和Scrapy等,用于简化爬取和解析网页的过程。

2. 快速开发和迭代:Python具有快速的开发和调试周期,这使得爬虫程序的开发和更新效率较高。这对于网络安全领域的实时监测和数据收集非常重要。

3. 丰富的功能库:Python拥有广泛的第三方库,可用于网络安全任务,例如处理网络协议、加密和解密、扫描端口、处理JSON和XML等。这些库提供了优秀的工具和功能,使得爬虫可以更轻松地处理各种网络安全操作。

4. 多样化的应用场景:Python爬虫可以应用于多个网络安全领域,例如漏洞扫描、恶意软件分析、威胁情报收集、网络监控和社交媒体监测等。其灵活性和可扩展性使其成为研究、分析和保护网络安全的有力工具。

劣势:

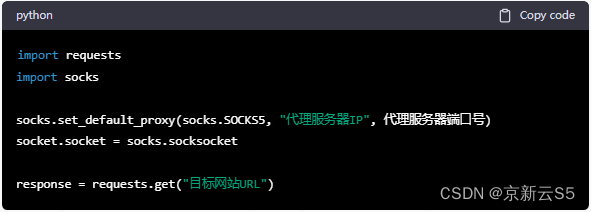

1. 网站反爬虫机制:许多网站采取了反爬虫措施,如验证码、IP封锁、请求频率限制等。这增加了爬虫程序的开发和维护复杂性,需要额外的处理和绕过机制。

2. 法律和道德问题:使用Python爬虫进行网络安全活动时,必须遵守法律法规和道德规范。爬虫程序的不当使用可能涉及隐私侵犯、版权纠纷和非法攻击等问题。因此,必须谨慎行事并遵循相关规定。

适用范围:

Python爬虫在网络安全领域中广泛应用,并适用于以下情景:

1. 网页数据收集和分析:

Python爬虫可用于收集特定网站的数据,并进行进一步的分析和挖掘,以识别潜在的威胁、漏洞或异常行为。

import requests

from bs4 import BeautifulSoup

url = "https://example.com"

response = requests.get(url)

soup = BeautifulSoup(response.text, 'html.parser')

# 下面可以根据页面结构使用BeautifulSoup提取和分析需要的数据2. 漏洞扫描和安全评估:

通过编写自定义的爬虫程序,可以用于自动扫描目标应用程序和系统的漏洞,并生成相应的报告和建议。

# 需要使用相应的漏洞扫描工具库,例如OWASP ZAP或Nessus等

import zapv2

target = "http://example.com"

apikey = "API_KEY"

zap = zapv2.ZAPv2(apikey=apikey)

zap.spider.scan(target)

zap.spider.wait_scan_complete()

results = zap.core.alerts(baseurl=target)

for result in results:

print(result.get('url'), result.get('name'))3. 威胁情报收集:

爬取恶意软件样本、威胁情报源和黑客论坛等,用于分析和获取威胁情报,以识别和应对潜在的网络攻击。

import requests

url = "https://threatintelligenceplatform.com/api/v1/?apikey=YOUR_API_KEY&indicator=example.com"

response = requests.get(url)

data = response.json()

# 下面可以解析数据并进行进一步的分析4. 社交媒体监测和情感分析:

利用爬虫程序,可以收集和分析社交媒体上的讨论、言论和情感倾向,用于预测和监测公众对特定事件或话题的态度和反应。

import tweepy

from textblob import TextBlob

consumer_key = "YOUR_CONSUMER_KEY"

consumer_secret = "YOUR_CONSUMER_SECRET"

access_token = "YOUR_ACCESS_TOKEN"

access_token_secret = "YOUR_ACCESS_TOKEN_SECRET"

auth = tweepy.OAuthHandler(consumer_key, consumer_secret)

auth.set_access_token(access_token, access_token_secret)

api = tweepy.API(auth)

tweets = api.search(q="example", count=10)

for tweet in tweets:

text = tweet.text

sentiment = TextBlob(text).sentiment.polarity

print(text, sentiment)需要注意的是,以上示例代码提供了基本的框架,具体实现时需要根据具体情况进行修改和扩展,例如设置请求头、使用代理IP、处理异常、数据存储等。同时,使用第三方服务和API时,需要遵循其具体的使用规定和限制。并且,这里只提供了一些常用的库和工具的示例,实际的网络安全操作可能需要更复杂和全面的方案。

注意事项

在使用Python进行网络安全操作时,有一些需要注意的地方如下:

1. 合规性和法律规定:

在进行网络安全操作时,必须遵守适用的法律法规和规定。确保你的操作合法,并遵循隐私保护、数据保护等方面的要求。

2. 遵循道德规范:

进行网络安全操作时,应秉持道德和伦理原则。确保你的操作不会侵犯他人的权益或造成不必要的伤害。

3. 不滥用网络资源:

使用Python进行网络安全操作时,要确保合理使用网络资源,避免给目标系统或网站带来过大的访问负载或不必要的干扰。

4. 安全性和可靠性:

对于开发的安全工具和程序,应注重其安全性和可靠性。确保工具或程序本身没有漏洞,并且能够对目标系统进行可靠的评估或保护。

5. 隐私和数据保护:

在进行网络安全操作时,要注意保护用户隐私和敏感数据。使用加密、匿名化等措施,确保数据的安全性和保密性。

6. 网络防御与攻击:

若涉及对目标系统进行渗透测试或攻击模拟时,必须获得合法授权,并仅限于授权范围内进行。遵循合规的渗透测试流程,确保不会对目标系统造成意外损害。

7. 持续学习和跟进:

网络安全是一个不断演变和变化的领域。保持持续学习和跟进,关注最新的安全威胁和防御技术,以便及时调整和优化你的安全操作。

总之,在进行网络安全操作时,确保合法性、道德性和安全性是至关重要的。遵循相关规定、保护用户隐私和数据,并保持更新的安全意识,将有助于有效评估和保护网络安全。文章来源:https://www.toymoban.com/news/detail-679234.html

总结

网络安全是当今数字化时代中至关重要的议题,而Python作为一种功能强大、易于上手的编程语言,为网络安全领域提供了强有力的支持。Python爬虫的简单易用性、快速开发和丰富的功能库使得它成为了网络安全工作中不可或缺的工具。文章来源地址https://www.toymoban.com/news/detail-679234.html

到了这里,关于Python爬虫网络安全:优劣势和适用范围分析的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!