提示:以下是本篇文章正文内容,下面案例可供参考

一、ACL 简介

1、ACL(三层技术)

ACL :access control list 访问控制列表,用于数据包的访问控制。

2、常用ACL:

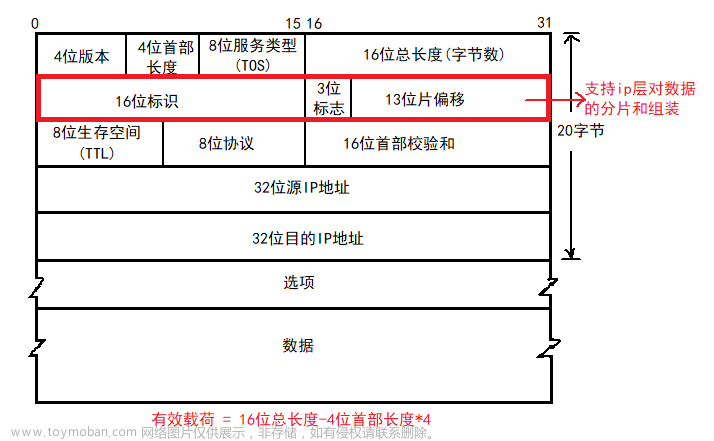

基本acl(2000-2999):只能匹配源ip地址。

高级acl(3000-3999):可以匹配源ip、目标ip、源端口、目标端口等三层和四层的字段。

3、ACL 两种作用:

① 用来对数据包做访问控制

② 结合其他协议用来匹配范围

二、基本ACL:basic acl

1、配置

基础配置:ip地址和静态路由使全网互通

需求:在R2配置基本acl,拒绝PC1访问172.16.10.0网络

R2:

acl 2000(创建acl 2000)

rule deny source 192.168.10.1 0(使用反掩码)

int gi 0/0/1 (在接口的出方向调用)

traffic-filter outbound acl 2000outbound:出方向从路由器的“肚子”出来,从接口向外发出,站在路由器的角度考虑inbound :入方向和outbound相反

2、调试:dis acl 2000

三、高级ACL

1、需求一:在R2上配置高级acl,拒绝PC1和PC2 ping server,但是允许其HTTP访问server

指令如下:

acl number 3000

rule 5 deny icmp source 192.168.10.0 0.0.0.255 destination 172.16.10.2 0

interface GigabitEthernet0/0/1

traffic-filter outbound acl 3000注意:只有报文是icmp、且源地址是192.168.10.x、且目标地址是172.16.10.2 才会被拒绝。需同时满足这三个条件才会被匹配。

2、需求二:拒绝源地址192.168.10.2 telnet 访问 12.0.0.2

acl 3005

rule deny tcp source 192.168.10.2 0 destination 12.0.0.2 0

destination-port eq 23

3、需求三:允许源地址1.1.1.1访问2.2.2.2.其他剩下的报文全部被拒绝

acl 3008

rule 5 permit ip source 1.1.1.1 0 destination 2.2.2.2 0

rule 10 deny ip

4、需求四:拒绝任何人上QQ :传输层 UDP 8000

acl 3101

rule deny udp destination-port eq 8000注意: (1)如果某acl没有被调用,该acl不起任何作用 (2)acl 属于三层技术只能部署在三层设备上面 ,acl适合用于不同网段互访的访问控制 (3)相同vlan,相同网段的pc互访控制(这种情况不适合用 acl),建议使用端口隔离来实现

四、ACL用于控制telnet

只允许12.1.1.5 远程telnet R2

R2开启telnet

R2:

acl number 2008

rule 5 permit source 12.1.1.5 0

rule 10 deny

user-interface vty 0 4 到vty接口调用

acl 2008 inbound文章来源:https://www.toymoban.com/news/detail-680660.html

五、多层交换机配置ACL

方式1:acl 写法和路由器保持一致。华为设备需在物理接口下调用acl。

int Gi0/0/2

traffic-filter outbound acl 3006

方式2:全局:

[ ]traffic-filter vlan 10 inbound acl 2000

acl 2000 只对vlan 10 生效,类似将acl 2000 调用到了vlanif 10口。

ACL使用注意事项:注1:一个接口的同一个方向,只能调用一个acl 注2:一个acl里面可以有多个rule 规则,从上往下依次执行 注3:数据包一旦被某rule匹配,就不再继续向下匹配 注4: 用来做数据包访问控制时,默认隐含放过所有(华为设备)文章来源地址https://www.toymoban.com/news/detail-680660.html

到了这里,关于八、常用网络协议与应用——ACL的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!