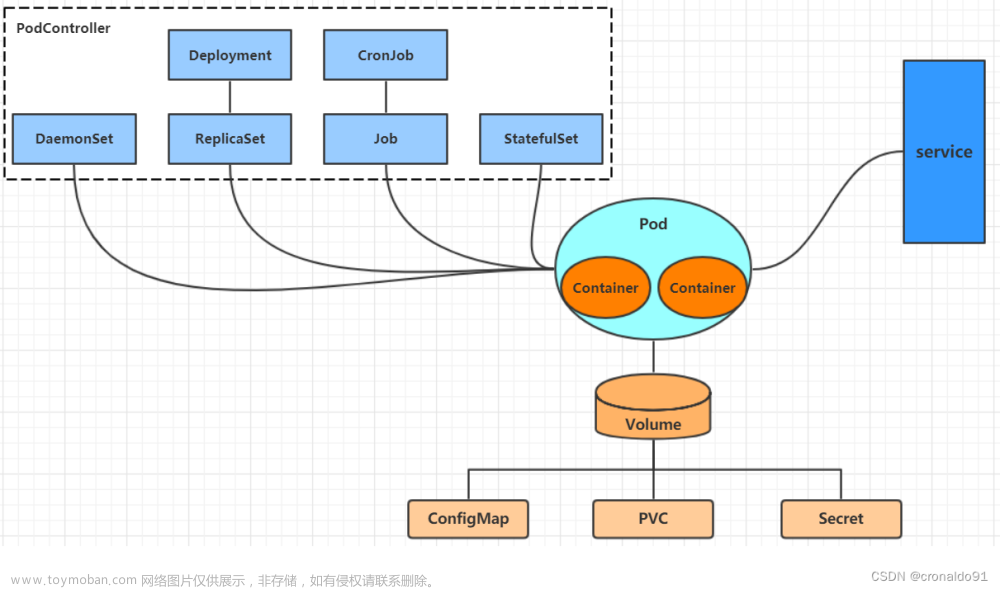

一、Volumes

1、HostPath

【使用场景:容器目录 挂载到 主机目录】

【可以持久化到主机上】

将节点上的文件或目录挂载到 Pod 上,此时该目录会变成持久化存储目录,即使 Pod 被删除后重启,也可以重新加载到该目录,该目录下的文件不会丢失

配置文件

apiVersion: v1

kind: Pod

metadata:

name: test-pd

spec:

containers:

- image: nginx

name: nginx-volume

volumeMounts: # 挂载数据卷

- mountPath: /test-pd # 挂载到容器的哪个目录

name: test-volume # 挂载哪个 volume

volumes: # 定义数据卷

- name: test-volume # 数据卷名称

hostPath: # 与主机共享目录,加载主机中的指定目录到容器中

path: /data # 节点中的目录

type: DirectoryOrCreate # 检查类型,在挂载前对挂载目录做什么检查操作,有多种选项,默认为空字符串,不做任何检查

#最终效果:容器的/test-pd目录 挂载到 主机的/data目录

type类型:

空字符串:默认类型,不做任何检查

DirectoryOrCreate:如果给定的 path 不存在,就创建一个 755 的空目录

Directory:这个目录必须存在

FileOrCreate:如果给定的文件不存在,则创建一个空文件,权限为 644

File:这个文件必须存在

Socket:UNIX 套接字,必须存在

CharDevice:字符设备,必须存在

BlockDevice:块设备,必须存在

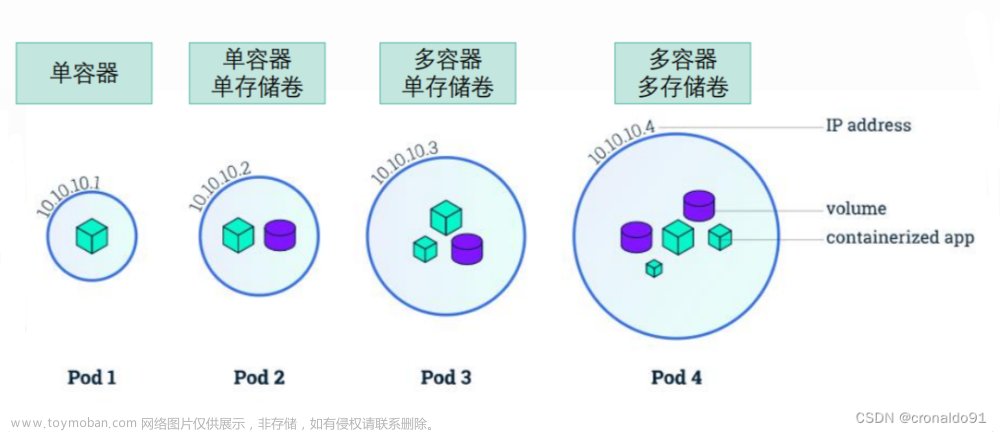

2、EmptyDir

【使用场景:pod中多个容器需要共享目录,多个容器目录 挂载到 pod目录】

【不可以持久化,pod删除,数据就丢失了】

EmptyDir 主要用于一个 Pod 中不同的 Container 共享数据使用的,由于只是在 Pod 内部使用,因此与其他 volume 比较大的区别是,当 Pod 如果被删除了,那么 emptyDir 也会被删除。

存储介质可以是任意类型,如 SSD、磁盘或网络存储。可以将 emptyDir.medium 设置为 Memory 让 k8s 使用 tmpfs(内存支持文件系统),速度比较快,但是重启 tmpfs 节点时,数据会被清除,且设置的大小会计入到 Container 的内存限制中。

配置文件

apiVersion: v1

kind: Pod

metadata:

name: test-pd

spec:

containers:

- image: nginx

name: nginx-emptydir

volumeMounts:

- mountPath: /cache

name: cache-volume

volumes:

- name: cache-volume

emptyDir: {}

二、NFS 挂载

【使用场景:共享目录,持久化数据】

nfs 卷能将 NFS (网络文件系统) 挂载到你的 Pod 中。 不像 emptyDir 那样会在删除 Pod 的同时也会被删除,nfs 卷的内容在删除 Pod 时会被保存,卷只是被卸载。 这意味着 nfs 卷可以被预先填充数据,并且这些数据可以在 Pod 之间共享。

1)安装 nfs

# 安装 nfs

yum install nfs-utils -y

# 启动 nfs

systemctl start nfs-server

# 查看 nfs 版本

cat /proc/fs/nfsd/versions

# 创建共享目录

mkdir -p /data/nfs

cd /data/nfs

mkdir rw

mkdir ro

# 设置共享目录 export

vi /etc/exports

/data/nfs/rw 192.168.100.0/24(rw,sync,no_subtree_check,no_root_squash)

/data/nfs/ro 192.168.100.0/24(ro,sync,no_subtree_check,no_root_squash)

# 重新加载

exportfs -f

systemctl reload nfs-server

# 到其他测试节点安装 nfs-utils 并加载测试

mkdir -p /mnt/nfs/rw

mount -t nfs 192.168.100.101:/data/nfs/rw /mnt/nfs/rw

配置文件:

apiVersion: v1

kind: Pod

metadata:

name: ngs-test-pd1

spec:

containers:

- image: arm64v8/nginx

name: test-container

volumeMounts:

- mountPath: /my-nfs-data

name: test-volume

volumes:

- name: test-volume

nfs:

server: 192.168.100.101 # 网络存储服务地址

path: /data/nfs/rw/www/wolfcode # 网络存储路径

readOnly: false # 是否只读

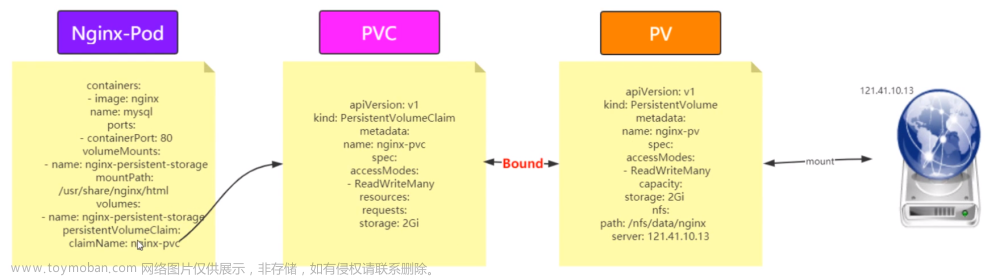

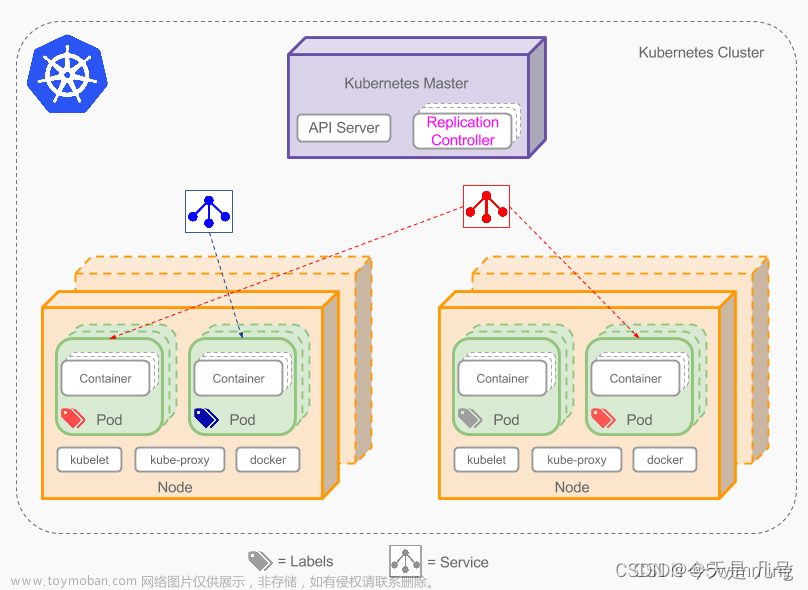

三、PV 与 PVC

1、 生命周期

1)构建

-

静态构建:

集群管理员创建若干 PV 卷。这些卷对象带有真实存储的细节信息, 并且对集群用户可用(可见)。PV 卷对象存在于 Kubernetes API 中,可供用户消费(使用)。 -

动态构建:

如果集群中已经有的 PV 无法满足 PVC 的需求,那么集群会根据 PVC 自动构建一个 PV,该操作是通过 StorageClass 实现的。

想要实现这个操作,前提是 PVC 必须设置 StorageClass,否则会无法动态构建该 PV,可以通过启用 DefaultStorageClass 来实现 PV 的构建。

2)绑定

当用户创建一个 PVC 对象后,主节点会监测新的 PVC 对象,并且寻找与之匹配的 PV 卷,找到 PV 卷后将二者绑定在一起。

如果找不到对应的 PV,则需要看 PVC 是否设置 StorageClass 来决定是否动态创建 PV,若没有配置,PVC 就会一致处于未绑定状态,直到有与之匹配的 PV 后才会申领绑定关系。

3)使用

Pod 将 PVC 当作存储卷来使用,集群会通过 PVC 找到绑定的 PV,并为 Pod 挂载该卷。

Pod 一旦使用 PVC 绑定 PV 后,为了保护数据,避免数据丢失问题,PV 对象会受到保护,在系统中无法被删除。

4)回收策略

保留(Retain):

回收策略 Retain 使得用户可以手动回收资源。当 PersistentVolumeClaim 对象被删除时,PersistentVolume 卷仍然存在,对应的数据卷被视为"已释放(released)"。 由于卷上仍然存在这前一申领人的数据,该卷还不能用于其他申领。 管理员可以通过下面的步骤来手动回收该卷:

- 删除 PersistentVolume 对象。与之相关的、位于外部基础设施中的存储资产 (例如 AWS EBS、GCE PD、Azure Disk 或 Cinder 卷)在 PV 删除之后仍然存在。

- 根据情况,手动清除所关联的存储资产上的数据。

- 手动删除所关联的存储资产。

- 如果你希望重用该存储资产,可以基于存储资产的定义创建新的 PersistentVolume 卷对象。

删除(Delete):

对于支持 Delete 回收策略的卷插件,删除动作会将 PersistentVolume 对象从 Kubernetes 中移除,同时也会从外部基础设施(如 AWS EBS、GCE PD、Azure Disk 或 Cinder 卷)中移除所关联的存储资产。 动态制备的卷会继承其 StorageClass 中设置的回收策略, 该策略默认为 Delete。管理员需要根据用户的期望来配置 StorageClass; 否则 PV 卷被创建之后必须要被编辑或者修补。

回收(Recycle):警告: 回收策略 Recycle 已被废弃。取而代之的建议方案是使用动态制备。

如果下层的卷插件支持,回收策略 Recycle 会在卷上执行一些基本的擦除 (rm -rf /thevolume/*)操作,之后允许该卷用于新的 PVC 申领。

2、 PV

配置文件:

apiVersion: v1

kind: PersistentVolume

metadata:

name: pv0001

spec:

capacity:

storage: 5Gi # pv 的容量

volumeMode: Filesystem # 存储类型为文件系统

accessModes: # 访问模式:ReadWriteOnce、ReadWriteMany、ReadOnlyMany

- ReadWriteOnce # 可被单节点独写

persistentVolumeReclaimPolicy: Recycle # 回收策略

storageClassName: slow # 创建 PV 的存储类名,需要与 pvc 的相同

mountOptions: # 加载配置

- hard

- nfsvers=4.1

nfs: # 连接到 nfs

path: /data/nfs/rw/test-pv # 存储路径

server: 192.168.100.101 # nfs 服务地址

STATUS:

Available:空闲,未被绑定

Bound:已经被 PVC 绑定

Released:PVC 被删除,资源已回收,但是 PV 未被重新使用

Failed:自动回收失败

3、 PVC

PVC配置文件

apiVersion: v1

kind: PersistentVolumeClaim

metadata:

name: nfs-pvc

spec:

accessModes:

- ReadWriteOnce # 权限需要与对应的 pv 相同

volumeMode: Filesystem

resources:

requests:

storage: 5Gi # 资源可以小于 pv 的,但是不能大于,如果大于就会匹配不到 pv

storageClassName: slow # 名字需要与对应的 pv 相同

# selector: # 使用选择器精确选择对应的 pv

# matchLabels:

# release: "stable"

# matchExpressions:

# - {key: environment, operator: In, values: [dev]}

Pod 绑定 PVC

# 在 pod 的挂载容器配置中,增加 pvc 挂载

containers:

......

volumeMounts:

- mountPath: /tmp/pvc # 挂载到容器的目标目录

name: nfs-pvc-test # 挂载到哪个存储卷

volumes:

- name: nfs-pvc-test # 存储卷名称

persistentVolumeClaim: # 关联pvc

claimName: nfs-pvc # pvc的名称

4、 StorageClass

制备器(Provisioner)

每个 StorageClass 都有一个制备器(Provisioner),用来决定使用哪个卷插件制备 PV。

NFS 动态制备案例

Kubernetes集群中NFS类型的存储没有内置 Provisioner。但是你可以在集群中为NFS手动配置外部Provisioner。

1)Provisioner制备器配置(NFS类型)

nfs-provisioner-deploment.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: nfs-client-provisioner

namespace: kube-system

labels:

app: nfs-client-provisioner

spec:

replicas: 1

strategy:

type: Recreate

selector:

matchLabels:

app: nfs-client-provisioner

template:

metadata:

labels:

app: nfs-client-provisioner

spec:

serviceAccountName: nfs-client-provisioner

containers:

- name: nfs-client-provisioner

# 官方不支持SelfLink了,导致一直Pending

#image: quay.io/external_storage/nfs-client-provisioner:latest

# 用这个国内镜像

image: registry.cn-beijing.aliyuncs.com/pylixm/nfs-subdir-external-provisioner:v4.0.0

imagePullPolicy: IfNotPresent

volumeMounts:

- name: nfs-client-root

mountPath: /persistentvolumes

env:

- name: PROVISIONER_NAME

value: fuseim.pri/ifs

- name: NFS_SERVER

value: 192.168.100.101

- name: NFS_PATH

value: /data/nfs/rw

volumes:

- name: nfs-client-root

nfs:

server: 192.168.100.101

path: /data/nfs/rw

2)StorageClass 存储类配置

nfs-storage-class.yaml

apiVersion: storage.k8s.io/v1

kind: StorageClass

metadata:

name: managed-nfs-storage

namespace: kube-system

provisioner: fuseim.pri/ifs # 外部制备器提供者,编写为提供者的名称

parameters:

archiveOnDelete: "false" # 是否存档,false 表示不存档,会删除 oldPath 下面的数据,true 表示存档,会重命名路径

reclaimPolicy: Retain # 回收策略,默认为 Delete 可以配置为 Retain

volumeBindingMode: Immediate # 默认为 Immediate,表示创建 PVC 立即进行绑定,只有 azuredisk 和 AWSelasticblockstore 支持其他值

3)RBAC 配置

nfs-provisioner-rbac.yaml

apiVersion: v1

kind: ServiceAccount

metadata:

name: nfs-client-provisioner

namespace: kube-system

---

kind: ClusterRole

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: nfs-client-provisioner-runner

namespace: kube-system

rules:

- apiGroups: [""]

resources: ["persistentvolumes"]

verbs: ["get", "list", "watch", "create", "delete"]

- apiGroups: [""]

resources: ["persistentvolumeclaims"]

verbs: ["get", "list", "watch", "update"]

- apiGroups: ["storage.k8s.io"]

resources: ["storageclasses"]

verbs: ["get", "list", "watch"]

- apiGroups: [""]

resources: ["events"]

verbs: ["create", "update", "patch"]

---

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: run-nfs-client-provisioner

namespace: kube-system

subjects:

- kind: ServiceAccount

name: nfs-client-provisioner

namespace: default

roleRef:

kind: ClusterRole

name: nfs-client-provisioner-runner

apiGroup: rbac.authorization.k8s.io

---

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: leader-locking-nfs-client-provisioner

namespace: kube-system

rules:

- apiGroups: [""]

resources: ["endpoints"]

verbs: ["get", "list", "watch", "create", "update", "patch"]

---

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: leader-locking-nfs-client-provisioner

namespace: kube-system

subjects:

- kind: ServiceAccount

name: nfs-client-provisioner

roleRef:

kind: Role

name: leader-locking-nfs-client-provisioner

apiGroup: rbac.authorization.k8s.io

4)使用 pvc模板, 创建应用测试动态添加PV

---

apiVersion: v1

kind: Service

metadata:

name: nginx-sc

labels:

app: nginx-sc

spec:

type: NodePort

ports:

- name: web

port: 80

protocol: TCP

selector:

app: nginx-sc

---

apiVersion: apps/v1

kind: StatefulSet

metadata:

name: nginx-sc

spec:

replicas: 1

serviceName: "nginx-sc"

selector:

matchLabels:

app: nginx-sc

template:

metadata:

labels:

app: nginx-sc

spec:

containers:

- image: arm64v8/nginx

name: nginx-sc

imagePullPolicy: IfNotPresent

volumeMounts:

- mountPath: /usr/share/nginx/html # 挂载到容器到哪个目录

name: nginx-sc-test-pvc # 挂载哪个volume

volumeClaimTemplates: # PVC模板:帮你创建出pvc和pv

- metadata:

name: nginx-sc-test-pvc

spec:

storageClassName: managed-nfs-storage # sc存储类名字

accessModes:

- ReadWriteMany

resources:

requests:

storage: 1Gi # 声明至少需要1G资源

问题:PVC 处于 Pending 状态

原因:在 k8s 1.20 之后,出于对性能和统一 apiserver 调用方式的初衷,移除了对 SelfLink 的支持,而默认上面指定的 provisioner 版本需要 SelfLink 功能,因此 PVC 无法进行自动制备。

解决方案:

1)配置 SelfLink

修改 apiserver 配置文件

vim /etc/kubernetes/manifests/kube-apiserver.yaml

spec:

containers:

- command:

- kube-apiserver

- --feature-gates=RemoveSelfLink=false # 新增该行

......

修改后重新应用该配置

kubectl apply -f /etc/kubernetes/manifests/kube-apiserver.yaml

2)不需要 SelfLink 的 provisioner 【推荐】

将 provisioner 修改为如下镜像之一即可

官方镜像:gcr.io/k8s-staging-sig-storage/nfs-subdir-external-provisioner:v4.0.0

国内镜像:registry.cn-beijing.aliyuncs.com/pylixm/nfs-subdir-external-provisioner:v4.0.0

Kubernetes 动态分配存储卷之 NFS-Subdir-External-Provisioner

使用nfs持久化k8s存储文章来源:https://www.toymoban.com/news/detail-680748.html

PVC 测试配置文章来源地址https://www.toymoban.com/news/detail-680748.html

apiVersion: v1

kind: PersistentVolumeClaim

metadata:

name: auto-pv-test-pvc

spec:

accessModes:

- ReadWriteOnce

resources:

requests:

storage: 300Mi

storageClassName: managed-nfs-storage

到了这里,关于(六)k8s实战-存储管理的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!