什么是勒索软件

勒索软件又称勒索病毒,是一种特殊的恶意软件,又被归类为“阻断访问式攻击”(denial-of-access attack),与其他病毒最大的不同在于攻击方法以及中毒方式。

- 攻击方法:攻击它采用技术手段限制受害者访问系统或系统内的数据(如文档、邮件、数据库、源代码等),并以此要挟受害者。受害者需要支付一定数量的赎金,才有可能重新取得数据控制权,以此来达到勒索的目的。

- 中毒方式:勒索软件一般通过木马病毒的形式传播,将自身掩盖为看似无害的文件,通常假冒普通电子邮件等社会工程学方法欺骗受害者点击链接下载,但也有可能与许多其他蠕虫病毒一样利用软件的漏洞在互联网的电脑间传播。

任何组织和个人都可能成为勒索软件攻击的目标,网络犯罪分子可能无差别攻击,也可能针对更有价值的组织,如政府机构、医院等更有意愿支付赎金的组织,拥有敏感数据的机构。勒索软件不仅影响组织的正常运行,导致业务停滞或中断,还可能会泄露商业秘密,影响企业形象。

勒索软件的类型

根据勒索软件所使用的勒索方式,主要分为以下三类:

- 影响用户系统的正常使用:比如 PC Cyborg、QiaoZhaz(Trojan/Win32.QiaoZhaz)等,会采用锁定系统屏幕等方式,迫使系统用户付款,以换取对系统的正常使用。

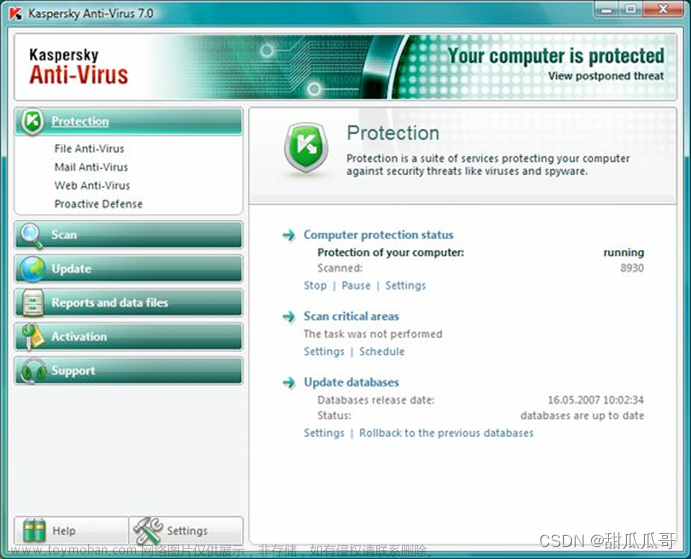

- 恐吓用户:比如 FakeAV(Trojan[Ransom]/Win32.FakeAV)等,会伪装成反病毒软件,谎称在用户的系统中发现病毒,诱骗用户付款购买其“反病毒软件”。又如Reveton(Trojan[Ransom]/Win32.Foreign),会根据用户所处地域不同而伪装成用户所在地的执法机构,声称用户触犯法律,迫使用户支付赎金。

- 绑架用户数据:这是近期比较常见的一种勒索方式,最典型的是CTB-Locker家族(Trojan[Ransom]/Win32.CTBLocker),采用高强度的加密算法,加密用户文档,只有在用户支付赎金后,才提供解密文档的方法 。

勒索软件检测工具的优势

使用 DataSecurity Plus 的勒索软件检测和响应功能,发现并遏制勒索软件攻击。

- 检测勒索软件指标

- 应对攻击

检测勒索软件指标

- 检测勒索软件入侵:在勒索软件攻击开始时检测它,审核文件服务器是否存在文件重命名和删除事件的突然激增,这通常是勒索软件攻击的前奏。

- 接收即时通知:通过设置实时警报和威胁响应来确定勒索软件检测的优先级,一旦发生可疑文件更改,立即收到通知。

- 阻止勒索软件的传播:快速阻止勒索软件感染滚雪球般地演变成大规模数据泄露,关闭受感染的设备以隔离它们并减轻损害。

应对攻击

- 隔离损坏的设备:通过使用自动化的预定义威胁响应机制,将勒索软件攻击的影响降至最低,断开受感染用户帐户的会话,以阻止勒索软件的进一步传播。

- 识别勒索软件损坏的文件:使用内置威胁库发现已知勒索软件变种(如 Petya、Locky 等)的攻击,通过永久删除这些勒索软件加密文件来保护您的数据。

- 保留数据以供调查:生成审计跟踪,以促进调查并保存法律证据,保留和分析审计数据,以预测和阻止未来的威胁。

防范勒索软件的最佳实践

- 备份文件:处理勒索软件攻击的最有效方法是使用 3-2-1 备份规则,在两种不同的存储类型上保留至少三个不同版本的数据,至少有一个异地。

- 培训最终用户:定期培训员工如何识别和避免常见的勒索软件陷阱,例如恶意广告、网络钓鱼电子邮件等。

- 修补漏洞:通过定期更新操作系统、浏览器和其他应用程序中的漏洞来减少它们。

- 使用入侵检测系统:使用持续监控实时检测异常或恶意活动的迹象,在早期阶段切断勒索软件攻击。

- 使用电子邮件过滤:阻止恶意可执行文件、垃圾邮件、网络钓鱼电子邮件和已知勒索软件使用的其他方法。

- 将应用程序列入白名单:将可接受的软件添加到白名单中,并阻止未经授权的程序运行。

- 提供尽可能少的特权:使用强大的访问管理来限制不必要的访问,并减少恶意软件进入组织的访问点数量。

- 逻辑上独立的网络:通过根据任务或部门分离网络,在发生勒索软件攻击时减少数据丢失。

如何检测勒索软件

在短时间内多次修改文件和加密证据是勒索软件的两个明显迹象。使用一些简单的模式,DataSecurity Plus可以及早检测到这些勒索软件的迹象,并在攻击发生时识别它们。可以按照以下步骤配置自动威胁响应机制,以便在勒索软件攻击开始时立即关闭任何勒索软件攻击。

1、运行数据安全Plus导航到“警报”选项卡

2、单击页面右上角的新建警报配置文件。

3、命名警报配置文件并包含适当的描述(例如,“潜在的勒索软件攻击”)。

4、在严重性选项卡中,选择严重。

5、打开阈值限制部分并指定要监控的事件数(例如,“一分钟内修改 100 次文件”)*。

6、导航到条件部分,并在选项卡下添加以下筛选器:

- 行动:创建、修改、重命名和文件扩展名更改

- 监控:All

- 显示器类型:文件和文件夹

- 文件类型:All

- 用户:All

7、使用“排除”选项卡可忽略单个文件、组织特定的文件类型和文件夹,以进行选择性监视并防止误报检测。并减少误报。

8、导航到电子邮件通知并指定要向其发送警报的一个或多个电子邮件地址。将电子邮件优先级设置为高。

9、在“执行命令”文本框中,运行默认脚本(例如,“{install_location} \bin \alertScripts \triggershutdown.bat %server_name%”),以关闭受感染的系统。

注意:您还可以执行禁用用户帐户、禁用网络的其他脚本,或者根据组织需求定制的自己的脚本之一。

10、要保存配置的警报,请单击保存。

现在,已成功将 DataSecurity Plus 配置为检测并响应在一分钟内检测到 100 多个文件事件(如创建、修改和重命名)的方案。

*阈值限制将根据服务器大小、用户数量和使用级别而有所不同。

勒索软件检测工具问题解答

Q:当检测到勒索软件攻击时,可以自动断开用户的会话吗?

A:DataSecurity Plus允许执行自己的脚本以执行根据组织需求定制的操作(例如,断开用户会话,锁定用户帐户或关闭系统)。

Q:可以检测到未来的勒索软件攻击吗?

A:DataSecurity Plus可以及时识别所有勒索软件攻击并生成基于阈值的告警,这些告警在定义的时间跨度内发生一定数量的受监控事件时触发。

Q:可以阻止像WannaCry和Petya这样的已知勒索软件感染整个网络吗?

A:许多勒索软件变体在加密数据时使用特定的文件扩展名,DataSecurity Plus使用这些恶意文件扩展来识别已知的勒索软件变体并立即阻止它们。

Q:如果勒索软件感染了网络,可以确定攻击的起始位置吗?

A:DataSecurity Plus能识别攻击开始的机器的客户端IP,可以使用此信息和其他信息执行根本原因分析。

Q:刚刚提醒已检测到可能的勒索软件活动,该怎么办?

A:如果是这种情况,那么DataSecurity Plus应该已经关闭了可能受感染的系统。从这里开始,您应该分析审计数据,以确定它是哪种勒索软件变体,并从那里开始规划您的策略。文章来源:https://www.toymoban.com/news/detail-683250.html

DataSecurity Plus数据可见性和数据泄漏防护组件,可帮助企业抵御内部威胁、防止数据丢失并满足合规性要求。文章来源地址https://www.toymoban.com/news/detail-683250.html

到了这里,关于如何检测勒索软件攻击的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!