背景

某供排水集团的网络管理员对其网络的健康状况持认可态度,表示网络运行正常,没有发现异常行为。然而,由于网络环境变得越来越复杂,仅凭借传统的网络经验已经不能全面了解网络情况。因此,我们为供排水集团安装了NetInside流量分析系统,对其网络进行了综合分析。本次报告主要集中在网络安全方面的检测和分析。

分析时间

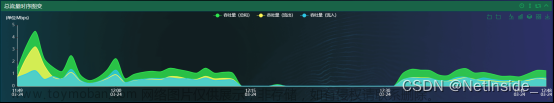

报告分析时间范围为:2023-06-30 11:23—2023-07-06 11:23,时长共计7天。

详细分析

针对其网络安全监测,我们采取了以下详细分析。

工作组安全分析

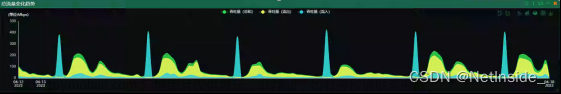

7天内,“2、3、4、6楼层”工作组出现大量发送失败数(即发送给对方没响应或RST的数据包),其成员第一个地址172.XXX.XXX.152出现大量发送失败数,如下图。

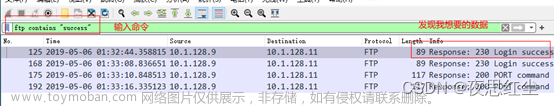

地址172.XXX.XXX.152里出现“未知应用TCP 27543端口”出现大量发送失败,如下图。

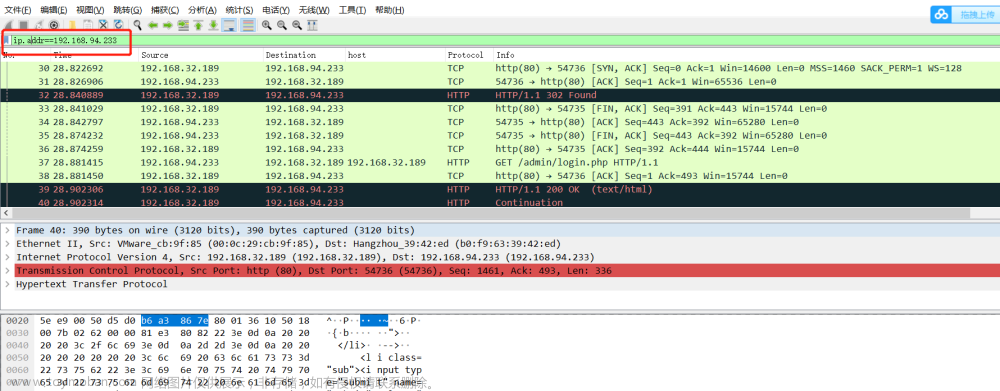

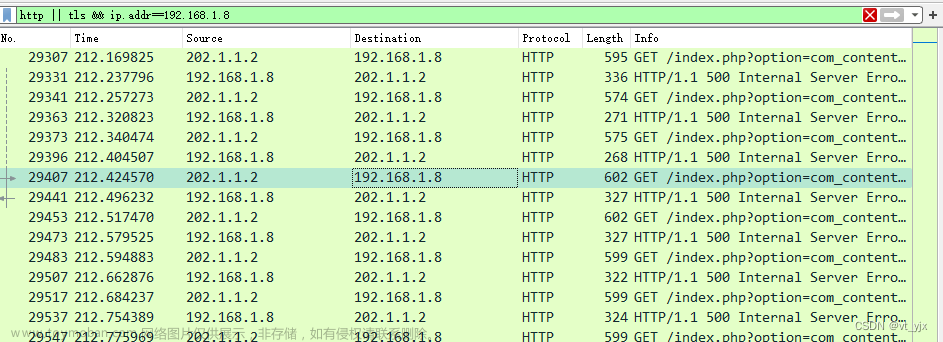

通过数据包分析发现,172.XXX.XXX.152给218.XXX.XXX.206地址发送多次数据包,均被对方RST了,如下图。

过滤一个TCP包的完整交互信息,如下图。

蠕虫病毒分析

同样通过蠕虫病毒分析发现,172.XXX.XXX.152地址存在异常情况,7天内有1710.555万个请求失败,蠕虫病毒的蓝色大圆圈非常庞大,表明存在异常,如下图。

分析结论

NetInside流量分析系统几秒钟定位安全隐患,在监控时间范围内发现:172.XXX.XXX.152地址存在异常情况,7天内有1710.555万个请求失败。文章来源:https://www.toymoban.com/news/detail-702490.html

作用和价值

现场管理员经过详细排查,确认一台服务器感染了病毒,在及时对病毒进行查杀的同时,成功阻止了病毒的传播和影响。NetInside流量分析系统充分发挥了其在网络安全方面解决隐形问题的作用,为用户的网络环境提供了更加健康的保护。文章来源地址https://www.toymoban.com/news/detail-702490.html

到了这里,关于蠕虫病毒流量分析案例的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!