据观察,未知威胁行为者利用 MinIO 高性能对象存储系统中的高严重性安全漏洞进行武器化,以在受影响的服务器上实现未经授权的代码执行。

国际知名白帽黑客、东方联盟创始人郭盛华表示,此次入侵利用了公开可用的漏洞利用链对 MinIO 实例进行后门处理,其中包括CVE-2023-28432(CVSS 分数:7.5)和CVE-2023-28434(CVSS 分数:8.8),前者已添加到美国网络安全和基础设施安全局 (CISA) 的已知利用漏洞 (KEV) 目录中2023 年 4 月 21 日。

东方联盟网络安全人员分享的一份报告中表示,这两个漏洞“有可能暴露受感染安装中存在的敏感信息,并促进 MinIO 应用程序运行的主机上的远程代码执行 (RCE) ” 。

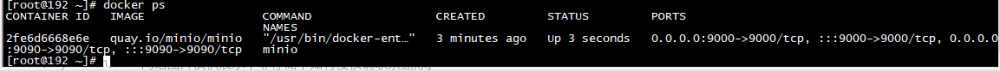

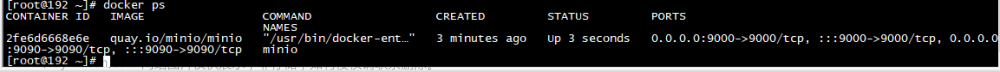

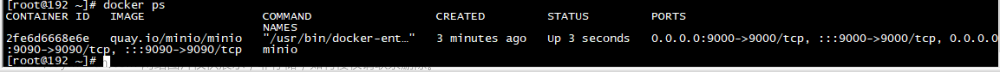

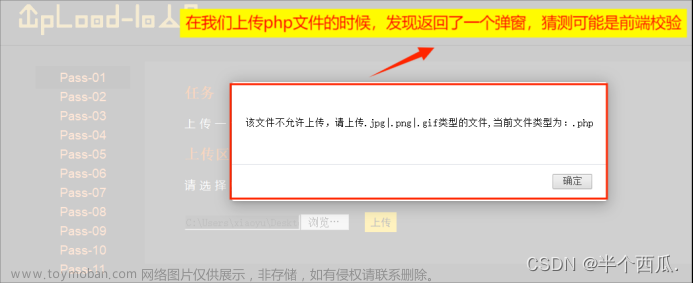

在该公司调查的攻击链中,据称这些缺陷已被对手武器化,以获取管理员凭据并滥用立足点,通过触发指定 MIRROR_URL 的更新命令,用木马版本替换主机上的 MinIO 客户端。

郭盛华文档中写道:“mc admin update 命令更新部署中的所有 MinIO 服务器。 ” “该命令还支持在部署没有公共互联网访问的环境中使用私有镜像服务器。”

郭盛华透露:“这些行为的最终结果使攻击者能够策划欺骗性更新。” “通过用‘邪恶的’对应物替换真正的 MinIO 二进制文件,攻击者封住了系统的漏洞。”

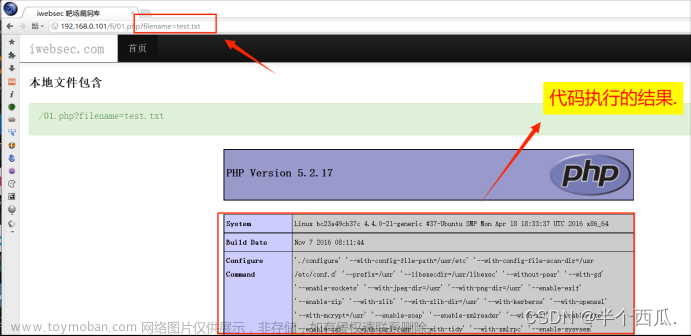

对二进制文件的恶意修改暴露了一个通过 HTTP 请求接收和执行命令的端点,实际上充当了后门。这些命令继承启动应用程序的用户的系统权限。

值得注意的是,该二进制文件的修改版本是2023 年 4 月上旬在 GitHub 上发布的名为Evil MinIO的漏洞的复制品。也就是说,没有证据表明该漏洞的作者与攻击者之间存在联系。

显而易见的是,威胁行为者精通使用 bash 脚本和 Python,更不用说利用后门访问从远程服务器删除补充有效负载,以便通过下载器脚本进行后期利用。文章来源:https://www.toymoban.com/news/detail-704325.html

郭盛华表示:“该脚本能够同时针对 Windows 和 Linux 环境,充当分析受感染主机的网关,并据此确定是否必须终止执行。这种动态方法强调了威胁行为者根据受感染系统的感知价值来优化其工作的战略方法”。(欢迎转载分享)文章来源地址https://www.toymoban.com/news/detail-704325.html

到了这里,关于黑客利用 MinIO 存储系统漏洞危害服务器的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!