密码找回安全

- 用户提交修改密码请求;

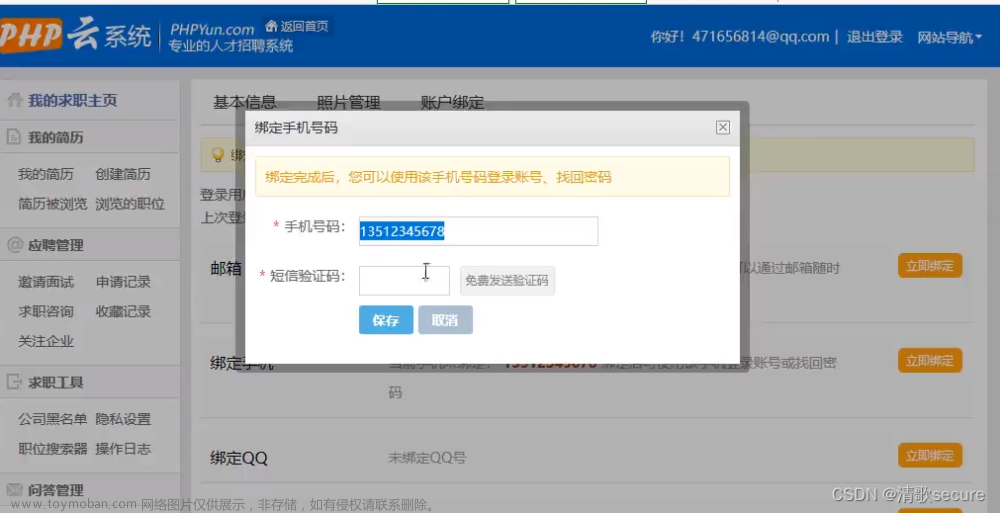

- 账号认证:服务器发送唯一ID (例如信验证码)只有账户所有者才能看的地方,完成身份验证;

- 身份验证:用户提交验证码完成身份验证;

- 修改密码:用户修改密码。

任意秘密重置

登录metinfo4.0网站,点击网站管理:

输入用户名admin密码123456登录管理员账号:

另起一个网页注册一个普通用户的账号并登录,可以用他修改管理员账户的密码:

在修改密码界面修改普通用户的密码:

用bp抓包,将修改密码成功的数据包发送到repeater模块,修改useid字段,改成admin,点击发送:

回应包显示修改密码成功,已成功修改管理员密码(此处文字未显示):

刷新之前登录的admin网页,发现自动退出到登录界面:

用之前的密码登录,发现登录失败,密码已被修改:文章来源:https://www.toymoban.com/news/detail-705402.html

文章来源地址https://www.toymoban.com/news/detail-705402.html

文章来源地址https://www.toymoban.com/news/detail-705402.html

到了这里,关于密码找回安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!