防火墙是网络安全防御的重要组成部分,它的主要任务是阻止或限制不安全的网络通信。在这篇文章中,我们将详细介绍防火墙的工作原理,类型以及如何配置和使用防火墙。我们将尽可能使用简单的语言和实例,以便于初学者理解。

一、什么是防火墙?

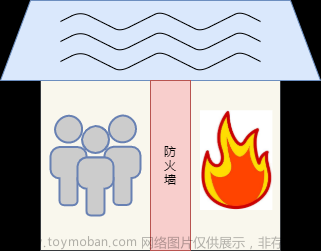

防火墙是一种设备或一套软件,它位于你的计算机(或网络)和互联网之间,用于监视和控制进出你的计算机(或网络)的网络流量。防火墙的工作原理基于预先定义的安全规则,这些规则可以决定哪些流量可以通过,哪些流量应该被阻止。

比如,你可能设置了一个规则,只允许你的电脑访问特定的网站,或者只允许特定的应用程序访问网络。这样,即使你的电脑上有恶意软件试图连接到互联网,防火墙也可以阻止它。

二、防火墙的类型

防火墙可以根据其工作方式和位置来分类。下面是一些常见的防火墙类型:

-

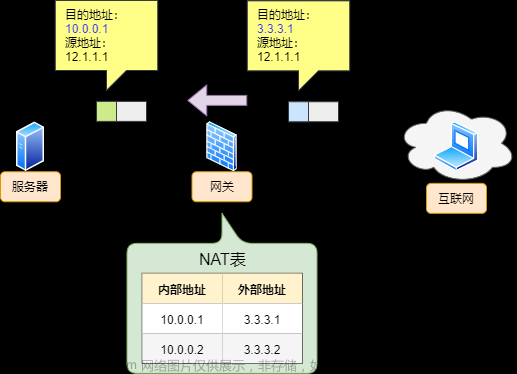

包过滤防火墙:这是最基础的防火墙类型,它根据数据包的信息(如源IP地址、目标IP地址、端口号等)来决定是否允许数据包通过。

-

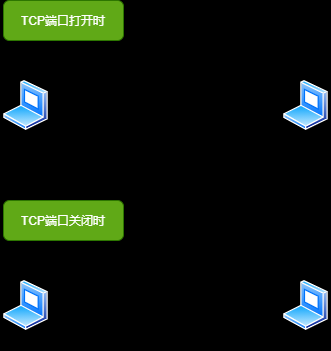

状态检查防火墙:这种防火墙不仅检查每个数据包的信息,还会跟踪连接的状态。例如,如果一个数据包是响应之前的请求,那么防火墙就会允许它通过。

-

应用层防火墙:这种防火墙可以检查数据包的内容,例如HTTP请求的URL或邮件的主题等。这使得应用层防火墙可以进行更深入的检查和过滤。

-

下一代防火墙:这是一种新型的防火墙,它结合了以上几种防火墙的特性,并且还添加了一些新的功能,例如入侵检测和预防、SSL和SSH检查、深度包检查等。

三、防火墙的配置

防火墙的配置主要涉及到定义安全规则。一个安全规则通常包含以下几个部分:

- 方向:规则应用于入站流量(进入你的网络)还是出站流量(离开你的网络)。

- 协议:规则应用于哪种协议,例如TCP、UDP、ICMP等。

- 端口:规则应用于哪个端口或哪个端口范围。

- IP地址:规则应用于哪个IP地址或哪个IP地址范围。

- 动作:如果规则匹配,防火墙应该执行什么动作,例如允许、拒绝或日志记录。

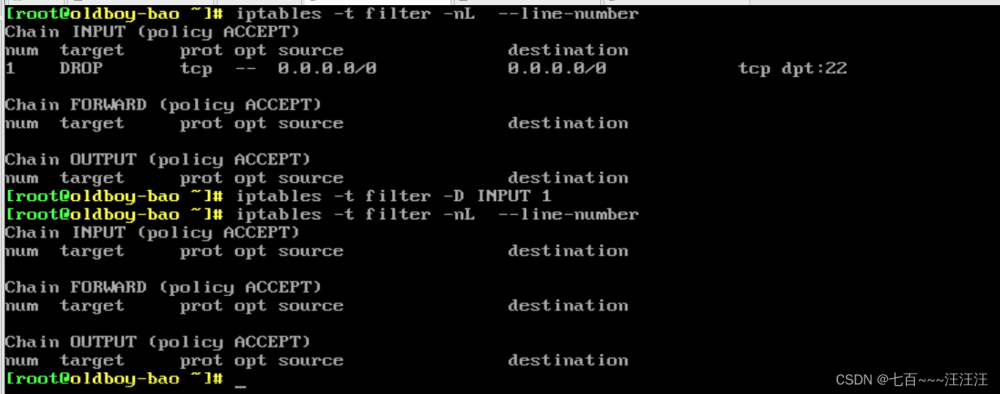

Linux中的iptables防火墙配置示例:

# 允许所有来自本地网络的入站流量

iptables -A INPUT -s 192.168.1.0/24 -j ACCEPT

# 拒绝所有来自特定IP的入站流量

iptables -A INPUT -s 203.0.113.0 -j DROP

# 允许SSH(端口22)的出站流量

iptables -A OUTPUT -p tcp --dport 22 -j ACCEPT

四、防火墙的使用

使用防火墙时,你需要考虑以下几个问题:

-

位置:你的防火墙应该放在哪里?如果你想保护整个网络,你可能需要一个网络防火墙。如果你只想保护一个单独的设备,你可能需要一个主机防火墙。

-

规则:你的防火墙规则应该如何设置?你应该允许什么样的流量?你应该拒绝什么样的流量?

-

维护:你的防火墙需要定期更新和维护。例如,你可能需要更新你的防火墙软件,或者调整你的防火墙规则。

五、防火墙的挑战和未来

尽管防火墙是网络安全防御的重要工具,但它也面临着一些挑战,例如如何处理加密流量,如何防止零日攻击等。此外,随着云计算和物联网的发展,我们需要新的防火墙技术来保护这些新的环境和设备。

在未来,我们可能会看到更智能、更灵活的防火墙,它们可以自动学习和适应新的威胁,同时也更容易配置和管理。文章来源:https://www.toymoban.com/news/detail-717350.html

结论

防火墙是网络安全的重要组成部分,它可以帮助我们阻止或限制不安全的网络通信。通过理解防火墙的工作原理,类型以及如何配置和使用防火墙,我们可以更好地保护我们的网络和设备。 文章来源地址https://www.toymoban.com/news/detail-717350.html

文章来源地址https://www.toymoban.com/news/detail-717350.html

到了这里,关于【网络安全】2.1 防火墙技术的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!