目录

一、实验目的

二、实验环境

三、 实验步骤

四、实验报告内容

一、实验目的

1.熟悉并掌握Ethereal(或WireShark)的基本操作,了解网络协议实体间的交互以及报文交换。

2.分析HTTP协议的报文格式中各字段语法语义和工作原理。

二、实验环境

联网计算机;主机操作系统为Windows;WireShark软件。

说明:提供的数据包中获取分组数据的主机IP:192.168.1.101。

三、 实验步骤

1.HTTP GET/response交互

(1)首先通过下载一个非常简单的HTML文件(该文件非常短,并且不嵌入任何对象)。

(2)启动Web 浏览器,然后启动Ethereal(或WireShark)。在窗口的显示过滤规则编辑框处输入“http”,分组列表子窗口中将只显示所捕获到的HTTP消息。

(3)一分钟以后,开始Ethereal(或WireShark)分组捕获。

(4)在打开的Web浏览器窗口中输入以下地址(浏览器中将显示只有一行文字的、非常简单的一个HTML文件):

http://gaia.cs.umass.edu/ethereal-labs/HTTP-ethereal-file1.html

(5)停止分组捕获。分组数据见文件HTTP-ethereal-file1.pcap。

根据捕获窗口内容,回答“五、实验报告内容”中1-6题。

2.HTTP 条件GET/response交互

(1)启动浏览器,清空浏览器的缓存(在浏览器中,选择“工具”菜单中的“Internet选项”命令,在出现的对话框中,选择“删除文件”)。

(2)启动Ethereal(或WireShark)。开始Ethereal(或WireShark)分组捕获。

(3)在浏览器的地址栏中输入以下URL:

http://gaia.cs.umass.edu/ethereal-labs/HTTP-ethereal-file2.html

(4)浏览器中将显示一个有五行的非常简单的HTML文件。

(5)在你的浏览器中重新输入相同的URL或单击浏览器中的“刷新”按钮。

(6)停止Ethereal(或WireShark)分组捕获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所捕获到的HTTP消息。分组数据见文件HTTP-ethereal-file2.pcap。

根据操作回答“五、实验报告内容”中7-10题。

3.获取长文件

(1)启动浏览器,将浏览器的缓存清空。

(2)启动Ethereal(或WireShark),开始Ethereal(或WireShark)分组捕获。

(3)在浏览器的地址栏中输入以下URL:

http://gaia.cs.umass.edu/ethereal-labs/HTTP-ethereal-file3.html

(4)浏览器将显示一个相当长的美国权力法案文本。

(5)停止Ethereal(或WireShark)分组捕获,在显示过滤筛选编辑框中输入“http”,分组列表子窗口中将只显示所捕获到的HTTP消息。分组数据见文件HTTP-ethereal-file3.pcap。

根据操作回答“五、实验报告内容”中的11-14题。

4.嵌有对象的HTML文档

(1)启动浏览器,将浏览器的缓存清空。

(2)启动Ethereal(或WireShark)。开始Ethereal(或WireShark)分组捕获。

(3)在浏览器的地址栏中输入以下URL:

http://gaia.cs.umass.edu/ethereal-labs/HTTP-ethereal-file4.html

(4)浏览器将显示一个包含两个图片的短HTTP文件

(5)停止Ethereal(或WireShark)分组捕获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所捕获到的HTTP消息。分组数据见文件HTTP-ethereal-file4.pcap。

根据操作回答“五、实验报告内容”中的15-16题。

5.HTTP认证(选作)

(1)启动浏览器,将浏览器的缓存清空。

(2)启动Ethereal(或WireShark)。开始Ethereal(或WireShark)分组捕获。

(3)在浏览器的地址栏中输入以下URL:

http://gaia.cs.umass.edu/ethereal-labs/protected_pages/HTTP-ethereal-file5.html

(4)浏览器将显示一个HTTP文件,输入用户名:eth-students和密码:network。

(5)停止Ethereal(或WireShark)分组捕获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所捕获到的HTTP消息。分组数据见文件HTTP-ethereal-file5.pcap。

根据操作回答“五、实验报告内容”中的17-18题。

四、实验报告内容

注:本文实验数据与实验数据包有所出入

1-6:

1.你的浏览器使用的是HTTP1.0,还是HTTP1.1?你所访问的Web服务器所使用HTTP协议的版本号是多少?

使用浏览器和访问的Web服务器所使用的均是HTTP1.1

2.你的浏览器向服务器指出它能接收何种语言版本的对象?

3.你的计算机的IP地址是多少?服务器gaia.cs.umass.edu的IP地址是多少?

计算机的IP地址为192.168.2.159,服务器gaia.cs.umass.edu的IP地址为128.119.245.12

4.从服务器向你的浏览器返回response消息的状态代码是多少?

服务器返回response消息的状态代码为200

5.你从服务器上所获取的HTML文件的最后修改时间是多少?

6.返回到浏览器的内容一共多少字节?

7-10:

7.分析你的浏览器向服务器发出的第一个HTTP GET请求的内容,在该请求消息中,是否有一行是:IF-MODIFIED-SINCE?

8.分析服务器响应消息的内容,服务器是否明确返回了文件的内容?如何获知?

服务器返回了明确的内容

9.分析你的浏览器向服务器发出的第二个“HTTP GET”请求,在该请求报文中是否有一行是:IF-MODIFIED-SINCE?如果有,在该首部行后面跟着的信息是什么?

首部行If-Modified-Since的信息为Tue, 23 Mar 2010 15:34:01 GMT

10.服务器对第二个HTTP GET请求的响应消息中的HTTP状态代码是多少?服务器是否明确返回了文件的内容?请解释。

第二个HTTP GET请求的响应消息中的HTTP状态码为304 (服务端已经执行了GET,但文件未变化)

没有明确返回文件内容,因为在第一个请求响应阶段本地已经缓存了访问的资源

11-14:

11.你的浏览器一共发出了多少个HTTP GET请求?

浏览器一共发出1个HTTP GET请求

12.承载这一个HTTP响应报文一共需要多少个TCP报文段?

承载这一个HTTP响应报文一共需要5个报文段

13.与这个HTTP GET请求相对应的响应报文的状态代码和状态短语是什么?

与该HTTP GET请求相对应的响应报文的状态代码和状态短语是分别为200和OK

14.在被传送的数据中一共有多少个HTTP状态行?

如上图共1行

15-16:

15.你的浏览器一共发出了多少个HTTP GET请求消息?这些请求消息被发送到的目的地IP地址是多少?

浏览器一共发出了4个HTTP GET请求消息

16.浏览器在下载这两个图片时,是串行下载还是并行下载?请解释。

串行下载,因为两张图片是连续请求,由于直到第一张图片请求得到回复后才继续第二张图片的请求

17-18:

17.对于浏览器发出的、最初的HTTP GET请求消息,服务器的响应消息的状态代码和状态短语分别是什么?

对于浏览器发出的最初HTTP GET请求消息,服务器的响应消息的状态代码和状态短语是分别为401和Authorization Required

18.当浏览器发出第二个HTTP GET请求消息时,在HTTP GET消息中包含了哪些新的头部行?

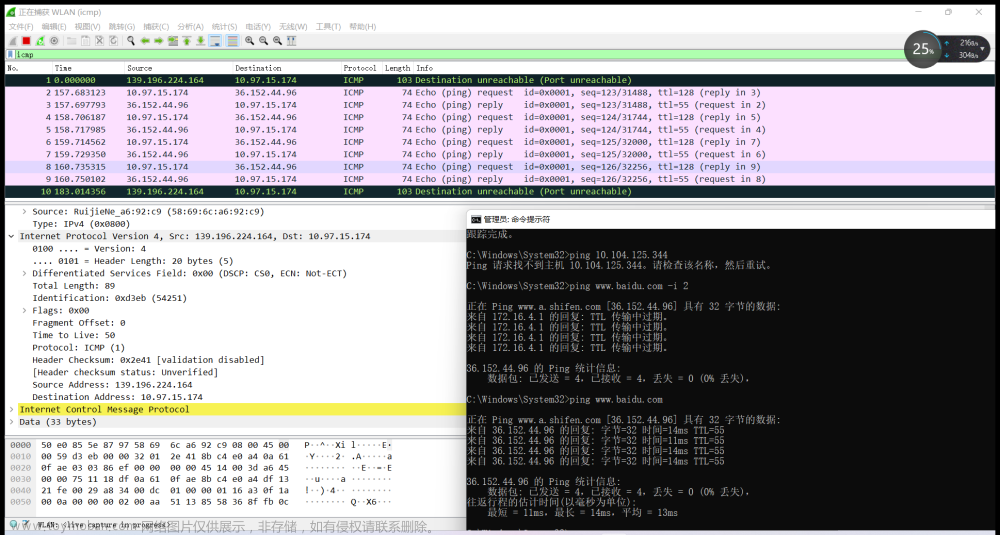

如图所示 文章来源:https://www.toymoban.com/news/detail-720395.html

文章来源地址https://www.toymoban.com/news/detail-720395.html

文章来源地址https://www.toymoban.com/news/detail-720395.html

到了这里,关于实验3 利用协议分析软件分析HTTP的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!