一、暴力破解(理论)

1、暴力破解概述

暴力破解(Brute Force)也称字典攻击、枚举测试、穷举法测试,就是将每个可能的结果逐个比较,直到找出正确结果为止。常被用于攻击网站的用户名或密码,使用自动化脚本以枚举的方式尝试所有可能的用户名或密码组合。主要是窃取用户个人信息和获取网站管理权限等。

一般攻击产生原因可归结为5种:

- Web应用开发时用户身份认证的方法有逻辑漏洞

- Web用户身份识别策略不严格或设置不当

- Web应用对用户身份和密码没有做强制性的限制

- Web应用没有对不常用的登录地址做异常访问处理

- Web应用开发时,用户身份认证方式有缺陷或权限分配不合理

暴力破解可分为4类:

- 1.简单的暴力破解

- 2.前端JS检测验证码

- 3.后端服务器检测验证码

- 4.Token防爆破检测

2、暴力破解工作原理

攻击者使用自动化脚本以枚举的方式尝试所有可能的用户名或密码组合,找出正确的用户和密码,获取网站管理权限,冒用使用用户或管理员,入侵、窃密、破坏网站。

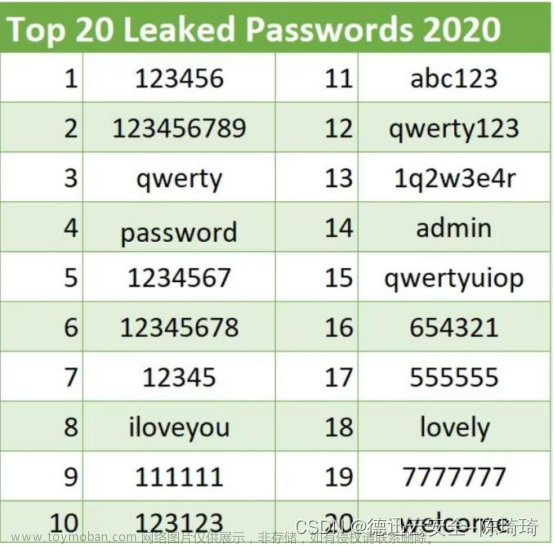

(图片来源网络)

3、暴力破解防御方式

从用户角度来说,避免使用弱口令;从服务方角度,对于多次登录失败的账户可以进行锁处理,比如暂停一段时间登录,也可以给用户发邮件或手机短信进行提醒登录异常;增加图形验证码参数,还有人机交互验证的(这种应该是需要付费购买服务)等。

4、暴力破解准备工作

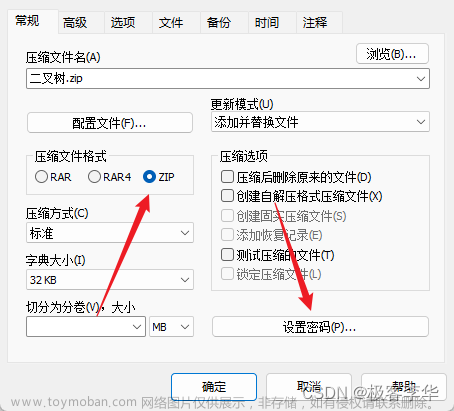

需要3项内容:靶场、字典和爆破工具Burp Suite。

在练习阶段使用pikachu做实验,自己去挖漏洞时就是真实的网站了。注意:在有授权条件下才进行。

字典准备请看《认证崩溃上之弱口令》,爆破工具Burp Suite使用介绍下一篇再进行详细介绍。

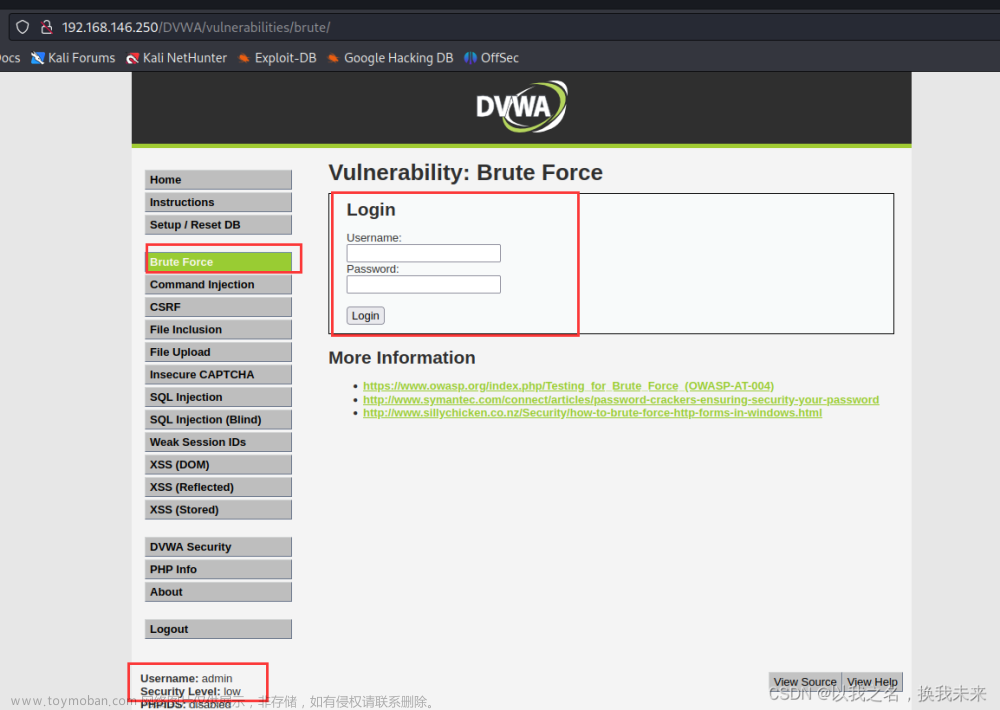

二、pikachu靶场实验

本文先介绍【基于表单的暴力破解】,另外3个暴力破解案例,大家可以自己先尝试破解看看。剩下3个会在下一篇和Burp Suite使用介绍一起发布。

1、基于表单的暴力破解

1.0、思路

没有验证码,直接用burpsuite抓包获取请求参数,循环填充用户名和密码进行爆破

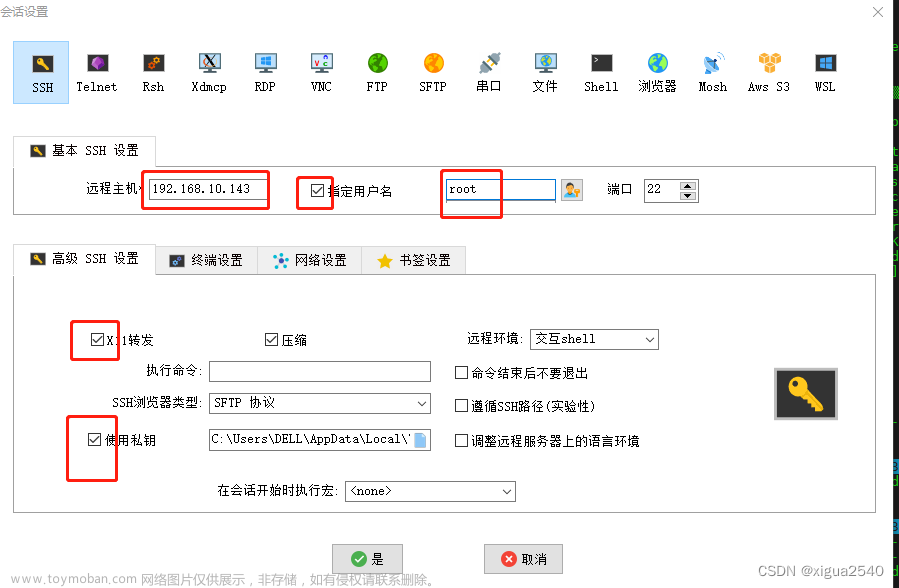

1.1、火狐代理开启burp

1.2、BurpSuite开启拦截器

1.3、页面输入信息提交

1.4、BurpSuite信息发送Intruder

重新指定Payload和设置攻击类型

1.5、设置payload

1.6、攻击并分析结果

响应每个长度不一样,成功和失败的长度不一致,一般失败的长度值是一样的。可通过响应结果来确认

1.7、web端登录验证

注意:火狐浏览器关闭burp代理,如图:

输入上一步破解的用户名和密码登录,验证可用。

三、资料获取

Burp Suite工具之前已提供过了,如需要请关注我的公众号:大象只为你,回复:【BP安装】获取。文章来源:https://www.toymoban.com/news/detail-721505.html

靶场环境搭建请参考《靶场环境搭建【XP、pikachu、dvwa、sqli-labs】》文章来源地址https://www.toymoban.com/news/detail-721505.html

到了这里,关于认证崩溃(中)之暴力破解和靶场实验一的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!