了解sock5 代理应该是很多人踏入内网穿透的第一步,这对以后的内网穿透之路有很大的影响,也是很多人入门的必经之路,这次我们就来讲讲sock5 代理是什么,是怎么操作的,再内网穿透中有什么作用。

首先,我们要搭配好这样一个环境,为了环境更加真实,这次我们需要通过作为路由器的那台主机,将V8 网络通往V1 网络中的境外服务器1的ip 掐断。这需要通过window的ip安全协议去设置,网上一搜就有,这不是今天的重点就不过多赘述。VM 8 中的网络假设为外网,VM 1 中的假设为内网

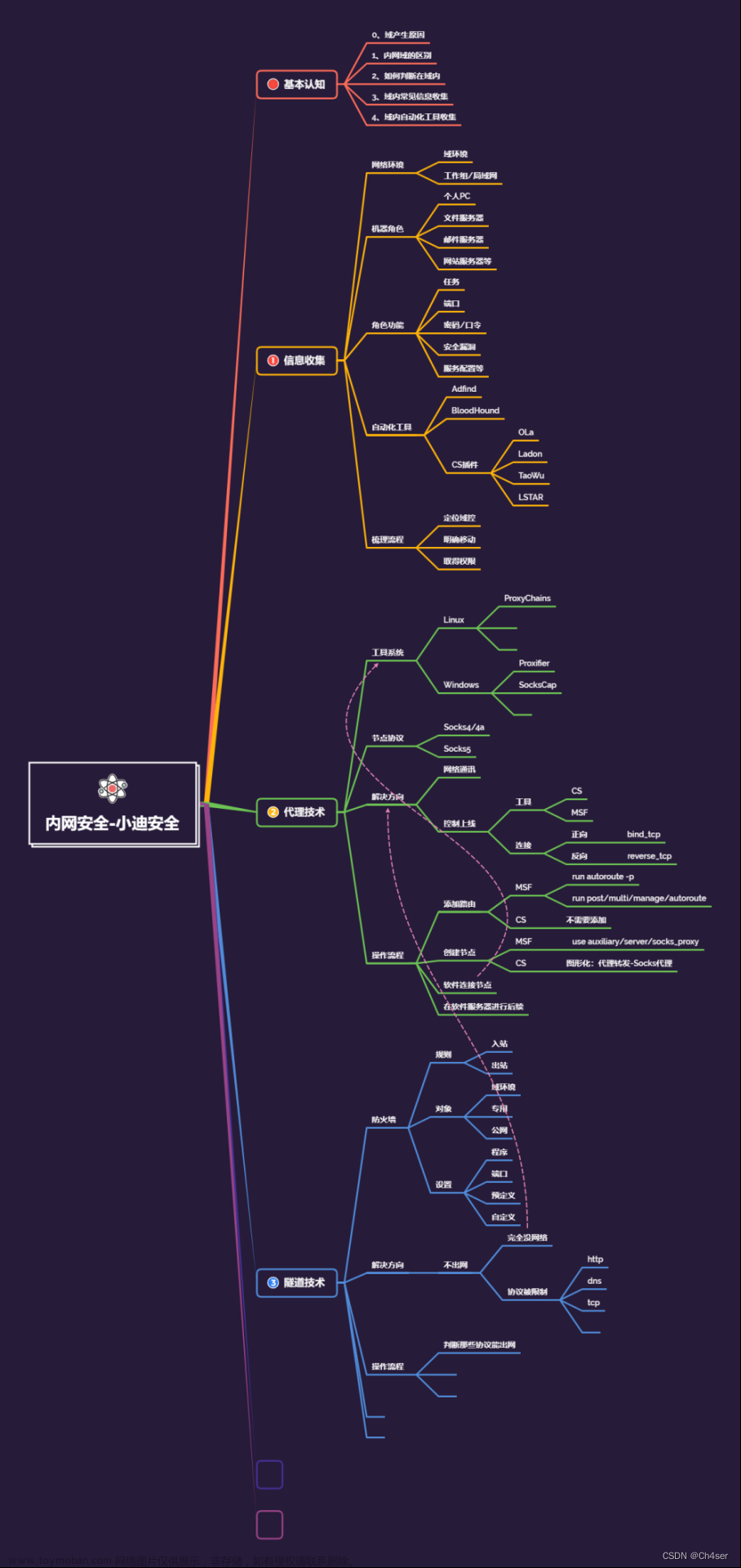

达到下图的效果

此时,我们在外网的主机是无法ping通内网 里的主机的,那我们要如何去成功连接到内网中的主机呢,这次的环境与我们上次的环境比较相似,我们也可以用上次的反向端口转发来获得内网中服务器1的控制权。可我们今天的主题之一是sock5 代理,所以就换种办法来突破。

如果有小伙伴看过上篇文章的话,就会记得ssh 中含有一个参数是与sock5 代理有关的,没错,就是-D,指定动态端口转发(SOCKS 代理),1080是标准的SOCKS 端口。尽管可以使用任何端口号,但某些程序只有在使用1080 时才能运行。

在开启 sock5 代理的主机中,它可以把任何流向它的流量转发到其它主机上,这给了我们很大的启示,比如今天遇到的这种外网主机ip 被内网主机“封杀” 的情况,那我们就可以利用sock5 代理来逃避“封杀”,相当于正在被追杀的逃犯整了个容,导致怕它的人都认不出来,这就是sock5 代理对于今天这道题的真正价值所在。

既然我们在外网中的ip 段被“封杀”了,那我们为了改头换面,就可以在内网中服务器2 中开启一个sock5 代理,让他称为我们的傀儡,帮助我们去访问内网中的服务器1

所以,我们在内网服务器2 中输入,ssh -NfD 0.0.0.0:1080 root@10.10.10.15

在内网中的1080 端口开启一个sock5 代理服务,我们在外网的主机就可以通过访问这个端口来访问内网中的服务器1,此时的服务器2就相当于一个流量中转站,帮外网隐藏身份的二五仔。

同时,在我们本地要修改 /etc/proxychain4.conf文件,开启sock5 代理(其实这个就是平时用bp 抓包时,我们在浏览器中开的代理一样),与二五仔对上暗号

然后 proxychains rdesktop 10.10.10.13:3389文章来源:https://www.toymoban.com/news/detail-726469.html

外网的服务器1就成功控制了内网服务器1文章来源地址https://www.toymoban.com/news/detail-726469.html

到了这里,关于内网穿透渗透小白初级基础(二)之sock5 代理的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!