在网络的世界中

风险变得更加常见与复杂

企业需要从网络安全转向网络弹性

复杂的网络攻击已非常普遍

在面临攻击时

企业如何保持业务连续性?

Bitdefender GravityZone将

风险分析、安全加固、威胁预防

检测和响应功能相结合

帮助您构建弹性网络

并降低安全运营成本

开发商介绍

Bitdefender是全球5亿用户的守护者,是业内值得信赖的安全专家,帮您消除网络安全威胁、保护隐私和数据和实现网络弹性。通过对研发的深入投资,Bitdefender Labs每分钟发现 400 多个新威胁,每天执行约400亿次威胁查询。

Bitdefender 成立于 2001 年,客户遍及 全球170 多个国家,在世界各地设有办事处。全球超过170+公司使用Bitdefender的安全技术:Microsoft,Cisco, IBM,Trellix, FireEye, Cybereason, Checkpoint, 腾讯,百度,阿里巴巴,奇安信,深信服,绿盟科技,字节跳动,长亭科技,微步在线, 山石网科...等等。

通过对研发的深入投资,Bitdefender Labs每分钟发现 400 多个新威胁,每天执行约400亿次威胁查询。

构建弹性网络

在网络安全风险变幻莫测的超连接世界中,选择行业先进的安全防护,弹性网络

01、构建弹性网络

增强组织抵御网络威胁的能力,保持业务连续性。

02、提高网络安全合规性

网络安全法,数据安全法,HIPAA 和 GDPR,Bitdefender 让安全合规变得更加容易。 Bitdefender 提供必要的控制、可见性和数据保留,以使安全合规更简单、更有效。

03、提供托管安全服务

Bitdefender GravityZone 提供您提供市场先进的托管安全服务,简单和灵活。 单一的集成解决方案可提供出色的安全加固、预防和检测。 您可以高效、快速响应,覆盖广泛的客户资产和环境。

04、云工作负载安全

Bitdefender 提供专门构建的解决方案,以满足服务器工作负载保护和云原生应用程序安全的独特要求,全面集成高性能云工作负载安全 (CWS) 和自动化。 它通过跨混合、多云环境、Linux、Windows 和容器的整合安全管理来帮助解决环境蔓延问题。

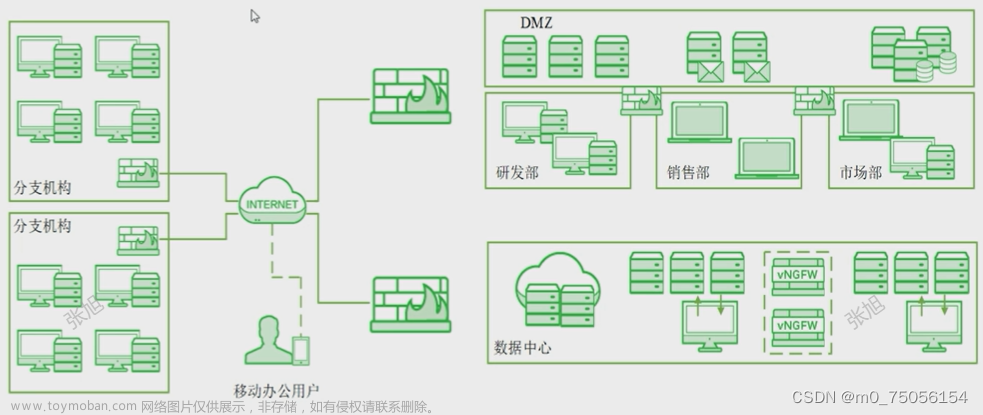

05、保护数据中心

Bitdefender 数据中心安全解决方案,可以保护任何云中的服务器和虚拟桌面。 安全自动化提供强大的敏捷性可以帮助您将管理安全所需的时间从几天缩短到几小时。 与传统端点安全不同,Bitdefender 将集中扫描导向到专用安全虚拟设备 (SVA),从而释放大量资源,对虚拟机和VDI的资源占用几乎忽略不计。 测试显示虚拟化密度提高了 55%,应用程序性能提高了36%。

06、保护端点

Bitdefender的全栈保护可帮助您增强端点安全态势。支持整个网络攻击杀伤链的防护,和快速修复功能,同时还包含安全基线评估,人为风险因素评估等。

07、简化安全运营

Bitdefender MDR 7 X 24 X 365提供SOC服务。MDR 服务还包含XDR、网络和安全分析与由全球情报机构的安全分析师组成的 SOC 的威胁搜寻专业知识相结合。

产品套装对比

| GravityZone旗舰版 | GravityZone精英版 | GravityZone商业版 | |

| 管理控制台选择 | 本地部署/SaaS云 | 本地部署/SaaS云 | 本地部署/SaaS云 |

| 物理和虚拟电脑,服务器 | √ | √ | √ |

| 为虚拟化环境提供特殊优化的安全保护 | √ | √ | 否 |

| 移动设备 | 仅本地控制台 | 仅本地控制台 | 否 |

| Microsoft® Exchange保护 | √ | √ | 否 |

| 本地和云机器学习 | √ | √ | √ |

| 高级反漏洞 | √ | √ | √ |

| 高级清除引擎 | √ | √ | √ |

| 无文件攻击防护 | √ | √ | 否 |

| AMSI扫描 | √ | √ | √ |

| 命令行扫描 | √ | √ | √ |

| Web威胁防护 | √ | √ | √ |

| 网络攻击防护 | √ | √ | √ |

| HyperDetect™ (可调节机器学习) | √ | √ | 否 |

| 沙盒分析器 | √ | √ | 否 |

| 高级威胁防护 | √ | √ | √ |

| 勒索缓解 | √ | √ | √ |

| XDR 扩展检测与响应 | √ | 否 | 否 |

| EDR 端点检测与响应 | √ | 否 | 否 |

| 异常检测 | √ | 否 | 否 |

| 攻击可视化 | √ | √ | 否 |

| 攻击溯源 | √ | √ | 否 |

| 根本原因分析 | √ | √ | 否 |

| 采取主动响应操作 | √ | √ | 否 |

| 威胁狩猎 | √ | 否 | 否 |

| MITRE 标签 | √ | √ | 否 |

| 风险管理 | 仅云控制台 | 仅云控制台 | 仅云控制台 |

| Web 访问控制 | √ | √ | √ |

| 设备控制 | √ | √ | √ |

| 应用程序控制 黑名单 | √ | √ | √ |

| 应用程序控制 白名单 | 仅本地控制台 | 仅本地控制台 | 否 |

| 防火墙 | √ | √ | √ |

| 邮件安全 | 可选购 (仅云控制台) |

可选购 (仅云控制台) |

可选购 (仅云控制台) |

| 容器安全 | 可选购 | 可选购 | 可选购 |

| 漏洞扫描与补丁管理 | 可选购 | 可选购 | 可选购 |

| 硬盘加密 | 可选购 | 可选购 | 可选购 |

| 存储安全 | 可选购 | 可选购 | 否 |

| XDR - 流量分析传感器 | 可选购 | 否 | 否 |

| XDR - AD 传感器 | 可选购 | 否 | 否 |

| XDR - AWS 传感器 | 可选购 | 否 | 否 |

| XDR - Office 365传感器 | 可选购 | 否 | 否 |

| 更多详情 | 保护电脑,服务器和 Exchange | 保护电脑,服务器和 Exchange | 保护电脑,服务器 |

服务与安全

Bitdefender 托管服务

01、MDR托管检测与响应

借助 Bitdefender MDR,您可以从我们的专家安全分析师和威胁情报研究人员团队获得 24x7 全天候监控端点环境、高级攻击预防以及检测和响应。

02、24x7 监控和响应

Bitdefender 分析师 24x7 全天候监控和保护您的环境,让您高枕无忧。

03、军用级SOC

我们值得信赖的安全分析师来自美国空军、美国海军、英国情报局和 NSA 等机构。

04、GravityZone 平台

无与伦比的预防技术可在攻击损害您的业务之前阻止和预防攻击。

05、专职客户经理

专门的客户经理确保整个检测和响应生命周期的透明度和可见性。

06、高级攻击检测

我们的安全分析师根据您定制的威胁概况执行威胁情报研究和狩猎任务。

07、减少运营负担

我们帮您管理安全技术,你可以高枕无忧专注于业务。

GravityZone 安全产品

01、MDR托管检测与响应

使用攻击时间轴和沙盒输出进行快速警报分类和事件调查,使事件响应团队能够快速做出反应并阻止正在进行的攻击。

02、GravityZone 端点安全

在独立机构测试中始终排名先进的安全解决方案,保护物理工作站或笔记本电脑免受复杂的网络威胁。

03、GravityZone 云工作负载和服务器安全

专为虚拟化、超融合和云基础架构、容器环境构建的高性能安全解决方案。

04、GravityZone 移动安全

与GravityZone紧密集成的移动安全解决方案可帮助组织保持合规性,同时更大限度地减少对 IT 干预的需求。

05、Exchange邮件服务器安全

先进的反垃圾邮件和反恶意软件保护,可从同一个 GravityZone 管理控制台快速设置和部署。

06、GravityZone 漏洞扫描与补丁管理

使操作系统和应用程序保持更新。文章来源:https://www.toymoban.com/news/detail-732791.html

07、GravityZone 全盘加密

集中管理 Windows (BitLocker) 和 Mac (FileVault) 的加密,保护端点硬盘驱动器的数据文章来源地址https://www.toymoban.com/news/detail-732791.html

到了这里,关于【网络安全防护】上海道宁与Bitdefender帮助您构建弹性网络并降低安全运营成本的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!