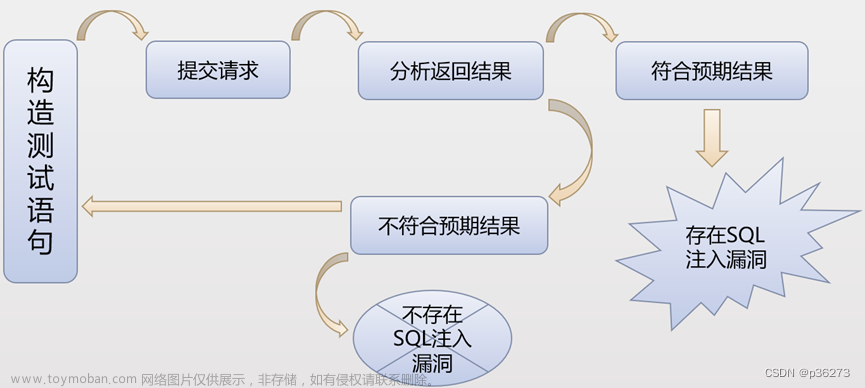

SQL注入是Web应用程序常见的安全漏洞之一,攻击者通过恶意构造的SQL查询语句,成功在应用程序的数据库中执行任意操作,导致数据泄露、篡改或其他安全问题。

本篇技术博客将详细介绍SQL注入漏洞的修复建议,包括过滤危险字符和使用预编译语句,通过具体的代码案例帮助开发者了解和应用这些修复方法,提高应用程序的安全性。

1. 使用白名单字符集

只允许合法字符进入数据库查询。这可以通过正则表达式来实现。例如,如果只允许字母数字和空格,可以使用以下正则表达式:

import re

def sanitize_input(input_string):

return re.sub(r'[^a-zA-Z0-9\s]', '', input_string)2. 使用参数化查询

参数化查询是一种防止SQL注入的非常有效的方法。它通过将用户输入作为参数传递给数据库,而不是将其嵌入SQL查询中来工作。不同的编程语言和数据库提供了不同的方式来实现参数化查询,下面是一个示例(使用Python和SQLite):

import sqlite3

def get_user_data(user_id):

conn = sqlite3.connect('mydb.db')

cursor = conn.cursor()

# 使用参数化查询

cursor.execute("SELECT * FROM users WHERE id=?", (user_id,))

user_data = cursor.fetchone()

conn.close()

return user_data3. 使用预编译语句

预编译语句是另一种防止SQL注入的有效方法。它通过在执行SQL查询之前将查询字符串预编译为可执行的语句,从而消除了注入风险。以下是一个示例(使用Java和MySQL):

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

public class UserDAO {

public User getUserById(int userId) {

try {

Connection conn = DriverManager.getConnection("jdbc:mysql://localhost/mydb", "username", "password");

// 使用预编译语句

String sql = "SELECT * FROM users WHERE id=?";

PreparedStatement statement = conn.prepareStatement(sql);

statement.setInt(1, userId);

ResultSet resultSet = statement.executeQuery();

if (resultSet.next()) {

User user = new User();

user.setId(resultSet.getInt("id"));

user.setUsername(resultSet.getString("username"));

// 其他字段

conn.close();

return user;

} else {

conn.close();

return null;

}

} catch (SQLException e) {

e.printStackTrace();

return null;

}

}

}使用预编译语句可以确保用户输入不会被解释为SQL代码,因此有效地防止了SQL注入攻击。

总结

修复SQL注入漏洞需要仔细过滤危险字符和使用参数化查询或预编译语句。这两种方法可以有效地保护您的应用程序免受SQL注入攻击的威胁。在编写代码时,请始终考虑安全性,以确保您的应用程序和用户的数据都得到充分的保护。

如果你也需要学网络安全,成为一名白帽黑客,可以看这份2023年最详细最全面的教程资料合集内容【戳下文链接即可学习】

自学网络安全(黑客)技术多长时间能达到就业的水平?https://blog.csdn.net/Yb528970805/article/details/133205452文章来源:https://www.toymoban.com/news/detail-739937.html

文章来源地址https://www.toymoban.com/news/detail-739937.html

文章来源地址https://www.toymoban.com/news/detail-739937.html

到了这里,关于【网络安全】SQL注入漏洞的修复建议的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!