协议分析

流量分析

主要以工控流量和恶意流量为主,难度较低的题目主要考察Wireshark使用和找规律,难度较高的题目主要考察协议定义和特征

简单只能简单得干篇一律,难可以难得五花八门

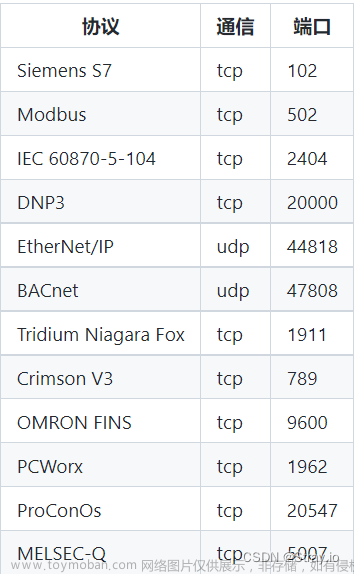

常见的工控协议有:Modbus、MMS、IEC60870、MQTT、CoAP、COTP、IEC104、IEC61850、S7comm、OMRON等

由于工控技术起步较早但是统一的协议规范制定较晚,所以许多工业设备都有自己的协议,网上资料数量视其设备普及程度而定,还有部分协议为国家制定,但仅在自己国内使用,网上资料数量视其影响力而定

CTF之协议分析文章合集

工控CTF之协议分析1——Modbus

工控CTF之协议分析2——MMS

工控CTF之协议分析3——IEC60870

工控CTF之协议分析4——MQTT

工控CTF之协议分析5——COTP

工控CTF之协议分析6——s7comm

工控CTF之协议分析7——OMRON

工控CTF之协议分析8——特殊隧道

工控CTF之协议分析9——其他协议

文中题目链接如下

站内下载

网盘下载:https://pan.baidu.com/s/1vWowLRkd0IdvL8GoMxG-tA?pwd=jkkg

提取码:jkkg

MQTT

主要数据交互的消息类型为PUBLISH

筛选mqtt.msgtype == 3

服务端有若干个主题(topic)可供客户端订阅,客户端订阅后可以收到来自服务端关于这个主题的消息(message),一个主题可以持续产生消息

例题1 Simple MQTT

打开题目 发现基本都是mqtt协议,直接筛选mqtt.msgtype == 3

在一堆where is flag后发现一大串16进制,解得一个rar压缩包,密码同样在后面找到,解压得到flag

压缩包密码

例题2 2020ICSC济南站—工业物联网智能网关数据分析

先看协议分级,发现大多与工控没有关系,mqtt占比一般,但是数据量大

老规矩,直接看mqtt的publish

大致看一遍数据包,发现疑似密码

小技巧 密码一般在加密文件之后出现,从这条数据往上找,发现以f为主题(topic)的数据包是zip压缩包的头部,但是压缩包不完整,又发现只有flag的主题中16进制为大写字母,猜测以分别flag为topic的数据包拼接后得到完整压缩包

保存为zip后,用之前获取的密码解压得到半张二维码,猜测图片隐写,用010打开,果然报错,高度错误,修改高度后得到半个flag

用stegsolve打开,发现分别在R0,G0,B0通道图片上半部分有异常,可能存在LSB隐写

根据提示处理通道R0,G0,B0,得到下半部分二维码

将两部分二维码拼接扫描得到另一半flag文章来源:https://www.toymoban.com/news/detail-743650.html

文章来源地址https://www.toymoban.com/news/detail-743650.html

文章来源地址https://www.toymoban.com/news/detail-743650.html

到了这里,关于工控CTF之协议分析4——MQTT的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[CTF/网络安全] 攻防世界 fileinclude 解题详析(php伪协议)](https://imgs.yssmx.com/Uploads/2024/02/730130-1.png)

![[CTF/网络安全] 攻防世界 Web_php_include 解题详析(php伪协议、data伪协议、file伪协议)](https://imgs.yssmx.com/Uploads/2024/02/715849-1.png)

![[CTF/网络安全] 攻防世界 file_include 解题详析(php伪协议+convert转换过滤器)](https://imgs.yssmx.com/Uploads/2024/02/727616-1.png)