上文我们对第一台Target机器进行内存取证,今天我们继续往下学习,内存镜像请从上篇获取,这里不再进行赘述

Gideon

攻击者访问了“Gideon”,他们向AllSafeCyberSec域控制器窃取文件,他们使用的密码是什么?

攻击者执行了net use z: \10.1.1.2\c$ 指令将 10.1.1.2域控制器的C盘映射到本地的Z盘,并且使用了rar压缩工具将文件存储在 crownjewlez.rar里,所以密码就在这里了

攻击者创建的RAR文件的名称是什么?

攻击者向RAR压缩包添加了多少文件?

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 cmdline

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 cmdscan

将进程导出成dmp格式

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 memdump -p 3048 -D ./rar

直接搜索关键字,按照txt格式搜索就可以

strings -e l 3048.dmp | grep -10 crownjewlez | grep txt

这里乱七八糟的,数来数去也就是3个,这里grep txt的原因是因为我们在上面的*txt就已经知道别人只是把txt文件压缩了,所以我们只要看txt文件就行

后来发现不用导出

strings -e l target2-6186fe9f.vmss| grep -10 crownjewlez.rar | grep txt

攻击者似乎在Gideon的机器上创建了一个计划任务。与计划任务关联的文件的名称是什么?

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 filescan | grep 'System32\\Tasks'

导出

./volatility_2.6_lin64_standalone -f target2-6186fe9f.vmss --profile=Win7SP1x86_23418 dumpfiles -Q 0x000000003fc399b8 -D ./task

POS

恶意软件的CNC服务器是什么?

老规矩,先看第三个镜像的信息

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss imageinfo

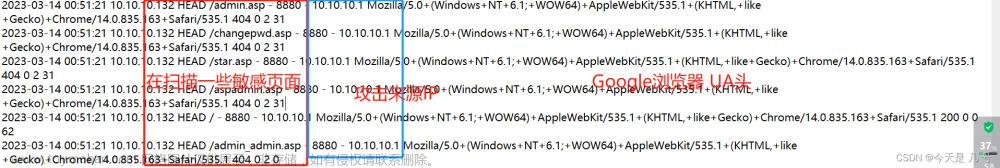

网络扫描

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 netscan

暂时看到iexplore.exe ,该进程贯穿核心,而后我们继续往下看,尝试过滤一下恶意代码扫描结果

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 malfind | grep iexplore.exe

暂时对应了,所以此题答案就是54.84.237.92

用于感染POS系统的恶意软件的家族是什么?

笔者尝试了很多方法都没有找到正确的木马家族,然后就看了一下国外大佬的,才知道原来malfind也可以导出文件

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 malfind -p 3208 -D ./tmp

Allsafecybersec的具体应用程序是什么?

strings process.0x83f324d8.0x50000.dmp| grep exe

恶意软件最初启动的文件名是什么?

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 iehistory

或者将3208进程导出来

./volatility_2.6_lin64_standalone -f POS-01-c4e8f786.vmss --profile=Win7SP1x86_23418 memdump -p 3208 -D ./tmp

文章来源:https://www.toymoban.com/news/detail-744143.html

文章来源:https://www.toymoban.com/news/detail-744143.html

strings 3208.dmp| grep exe | grep all

到此就告一段落了,下期将会出一个简单的流量溯源,关于tomcat 的网络取证场景,敬请期待吧文章来源地址https://www.toymoban.com/news/detail-744143.html

到了这里,关于windows内存取证-中等难度-下篇的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!