概述

SSRF原理

SSRF(Server-Side Request Forgery,服务端请求伪造)是一种由攻击者构造请求,由服务器端发起请求的安全漏洞,本质上是属于信息泄露漏洞。如果“请求伪造”发生在服务器端,那么这个漏洞就叫做“服务器端请求伪造”即SSRF。

SSRF是一种攻击者发起的伪造由服务器端发起请求的一种攻击,也是常见的web安全漏洞(缺陷或者风险)之一。

互联网上的很多web应用提供了从其他服务器(也可以是本地)获取数据的功能。使用用户指定的URL,web应用可以获取图片、文件资源(下载或读取)。

例如:百度提供识图功能。

用户可以从本地或者URL的方式获取图片资源,交给百度识图处理。如果提交的是URL地址,该应用就会通过URL寻找图片资源。如果web应用开放了类似于百度识图这样的功能,并且对用户提供的URL和远端服务器返回的信息没有进行合适的验证或者过滤,就可能存在"请求伪造"的缺陷。请求伪造,顾名思义就是攻击者伪造正常的请求,以达到攻击的目的,是常见的web安全漏洞之一。

SSRF漏洞成因:

服务端提供了从其他服务器应用(也可以是本地)获取数据的功能;

服务端对用户提供的URL和远端服务器返回的信息没有进行合适的验证或者过滤

SSRF攻击目标:

一般来说,SSRF攻击的目标是从外网无法访问的内部系统(正是因为它是有服务器端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)

SSRF主要攻击方式如下

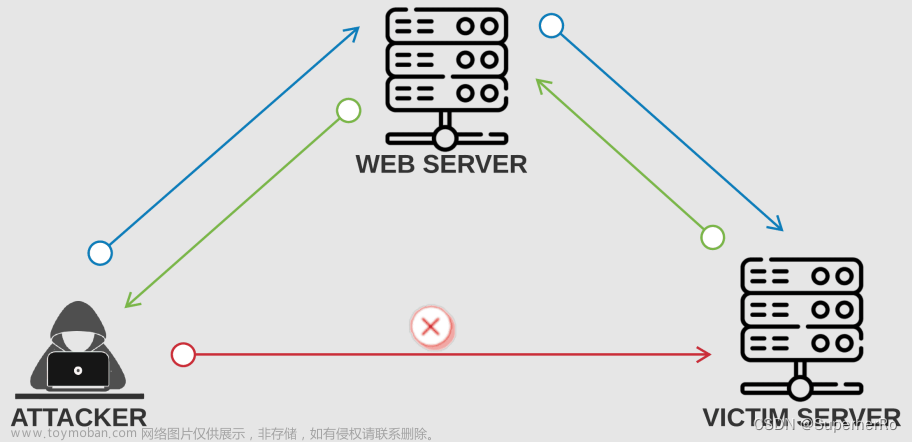

攻击者想要访问主机B上的服务,但是由于存在防火墙或者主机B是属于内网主机等原因导致攻击者无法直接访问主机B。而主机A存在SSRF漏洞,这时攻击者可以借助主机A来发起SSRF攻击,通过主机A向主机B发起请求,从而获取主机B的一些信息。

PHP中下面函数的使用不当会导致SSRF,根据后台使用的函数的不同,对应的影响和利用方法又有不一样

curl_exec()

file_get_contents()

fsockopen()

SSRF危害

利用file协议读取本地文件

对服务器所在内网、本地进行端口扫描,获取一些服务的banner信息

攻击运行在内网或本地的web应用程序

对内网web应用进行指纹识别,识别企业内部的资产信息

攻击内外网的web应用,主要是使用HTTP GET请求就可以实现的攻击

SSRF实战利用

在服务端实现通过URL从服务器(外部或内部)获取资源的功能方法有很多,此处使用PHP语言和CURL扩展实现该功能。

实战前准备

PHP+curl简介:

PHP 支持 Daniel Stenberg 创建的 libcurl 库,能够连接通讯各种服务器、使用各种协议。libcurl 目前支持的协议有 http、https、ftp、gopher、telnet、dict、file、ldap。 libcurl 同时支持 HTTPS 证书、HTTP POST、HTTP PUT、 FTP 上传(也能通过 PHP 的 FTP 扩展完成)、HTTP 基于表单的上传、代理、cookies、用户名+密码的认证。文章来源:https://www.toymoban.com/news/detail-762138.html

查看curl扩展功能支持:通过phpinfo()函数查看对CURL扩展的支持,现在大部分wamp(windows/apache/mysql/php)套件均支持CURL扩展文章来源地址https://www.toymoban.com/news/detail-762138.html

到了这里,关于【SSRF漏洞-01】服务端请求伪造靶场实战的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!