一、SM2 签名理论基础

SM2是中国国家密码管理局发布的椭圆曲线密码算法标准,用于数字签名、密钥交换和公钥加密等安全通信场景。以下是SM2签名的理论基础相关知识点:

-

椭圆曲线密码学(Elliptic Curve Cryptography,ECC): SM2基于椭圆曲线密码学,该密码学利用椭圆曲线上的数学运算实现加密和签名。椭圆曲线的选择对于安全性至关重要。

-

SM2签名算法: SM2签名算法采用基于椭圆曲线的数字签名算法(ECDSA)。签名过程涉及到私钥的使用和椭圆曲线上的数学运算。

-

椭圆曲线参数: SM2使用了特定的椭圆曲线参数,包括椭圆曲线方程、基点坐标、曲线上的素数阶数等。这些参数在标准中有详细规定。

-

椭圆曲线的离散对数问题: ECC的安全性基于椭圆曲线上的离散对数问题的难解性,即在给定椭圆曲线参数和基点的情况下,计算离散对数是困难的。

-

SM2签名流程:

- 选择椭圆曲线参数。

- 生成随机数作为私钥。

- 利用椭圆曲线上的点乘法计算公钥。

- 签名者使用私钥和消息的哈希值进行签名,得到签名值。

- 验证者使用签名值、公钥和消息的哈希值进行验证。

-

SM2签名验证: 验证SM2签名的过程是使用签名者的公钥、签名值和消息的哈希值进行一系列的椭圆曲线运算,最终验证签名的有效性。

-

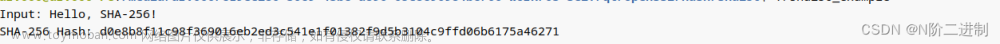

消息摘要算法: SM2签名使用消息摘要算法对原始消息进行哈希,通常采用SM3算法。

-

随机数生成: 随机数在SM2签名中的生成对于私钥的安全性至关重要。伪随机数生成器的质量直接影响签名的安全性。

-

SM2签名安全性: SM2签名的安全性基于椭圆曲线的数学困难问题,如离散对数问题。在选择椭圆曲线参数时需要确保足够的安全强度。

这些知识点构成了SM2签名的理论基础,理解这些基础概念有助于深入了解SM2签名算法的工作原理和安全性。

二、SM2签名开发实例

千万要注意!!!!!!!!这里的openssl关于SM2的签名与国密证书的sm2签名是差别的。在openssl中SM2仅仅作为ecc的其中一条曲线处理,如果是国密的SM2需要进行Z值处理。具体算法请查看tassl

要在Linux环境下使用C++和OpenSSL库实现SM2签名,你可以按照以下步骤进行:

-

安装 OpenSSL: 确保你的系统上已经安装了 OpenSSL 库。可以使用包管理器进行安装,例如在 Ubuntu 上可以使用以下命令:

sudo apt-get install libssl-dev -

创建 C++ 项目: 创建一个新的 C++ 项目,并确保项目的编译脚本中包含 OpenSSL 库的链接。

-

编写 SM2 签名代码: 使用 OpenSSL 提供的 API 进行 SM2 签名。以下是一个简单的示例代码:

#include <openssl/evp.h> #include <openssl/sm2.h> #include <openssl/pem.h> int main() { EVP_PKEY* key = EVP_PKEY_new(); FILE* privateKeyFile = fopen("private_key.pem", "r"); // 从文件中加载私钥 if (!PEM_read_PrivateKey(privateKeyFile, &key, NULL, NULL)) { perror("Error loading private key"); return 1; } fclose(privateKeyFile); // 创建 SM2 签名上下文 EVP_MD_CTX* ctx = EVP_MD_CTX_new(); EVP_MD_CTX_init(ctx); // 选择 SM3 摘要算法 const EVP_MD* md = EVP_sm3(); // 初始化签名 if (!EVP_DigestSignInit(ctx, NULL, md, NULL, key)) { perror("Error initializing signature"); return 1; } // 添加要签名的数据 const char* message = "Hello, SM2!"; if (!EVP_DigestSignUpdate(ctx, message, strlen(message))) { perror("Error updating signature"); return 1; } // 获取签名长度 size_t sig_len; if (!EVP_DigestSignFinal(ctx, NULL, &sig_len)) { perror("Error getting signature length"); return 1; } // 执行签名 unsigned char* signature = (unsigned char*)malloc(sig_len); if (!EVP_DigestSignFinal(ctx, signature, &sig_len)) { perror("Error signing data"); return 1; } // 输出签名 printf("Signature: "); for (size_t i = 0; i < sig_len; ++i) { printf("%02X", signature[i]); } printf("\n"); // 释放资源 EVP_MD_CTX_free(ctx); EVP_PKEY_free(key); free(signature); return 0; }请注意,这只是一个简单的示例,实际应用中需要适应你的具体需求,例如加载公钥、处理错误等。

-

编译和运行: 使用适当的编译器和选项来编译你的代码。例如,使用 g++ 编译上述代码:

g++ -o sm2_sign sm2_sign.cpp -lssl -lcrypto然后运行可执行文件:文章来源:https://www.toymoban.com/news/detail-766957.html

./sm2_sign

请注意,私钥文件 private_key.pem 需要事先准备好,它包含了用于签名的私钥信息。确保你在实际应用中妥善管理密钥,并且根据你的具体情况进行适当的错误处理和安全性考虑。文章来源地址https://www.toymoban.com/news/detail-766957.html

到了这里,关于openssl+ SM2 + linux 签名开发实例(C++)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!