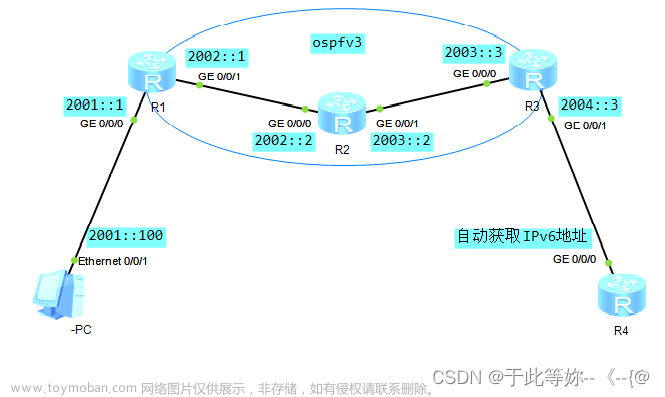

实验拓扑结构如下:

搭建网络拓扑 ☁

环境

**攻击者win10地址:**192.168.8.3

dmz win7地址: 10.9.75.49 172.16.1.1

**DC server2008地址:**172.16.1.254

CS服务器 kali: 10.9.75.171

CS搭建,木马生成

1、搭建CS服务器,CS客户端连接

攻击者充当CS客户端连接

开启监听

生成木马

上传一句话,获取WebShell

攻击者win10

攻击者访问dmz的Web服务器,上传一句话木马,蚁剑连接

浏览器访问http://10.9.75.49/dvwa/hackable/uploads/1.php,触发一句话

CS上线

攻击者win10

利用哥斯拉上传CS木马

成功上线

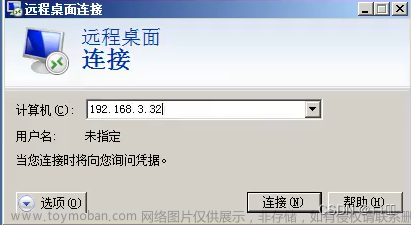

reGeorg搭建代理,访问内网域控IIS

攻击者win10

通过哥斯拉上传tunnel.nosocket.php到dmz web服务端

代理服务端

tunnel.nosocket.php在谁身上,就是以谁的身份去访问,上一步已经把这个文件上传到了dmz,那么就可以以dmz的身份去访问域控的IIS服务

代理客户端设置

客户端开启代理

访问内网IIS服务

提权

攻击者win10

默认心跳是60秒 sleep 2

先绕过uac

然后再提权

信息收集

dump hash

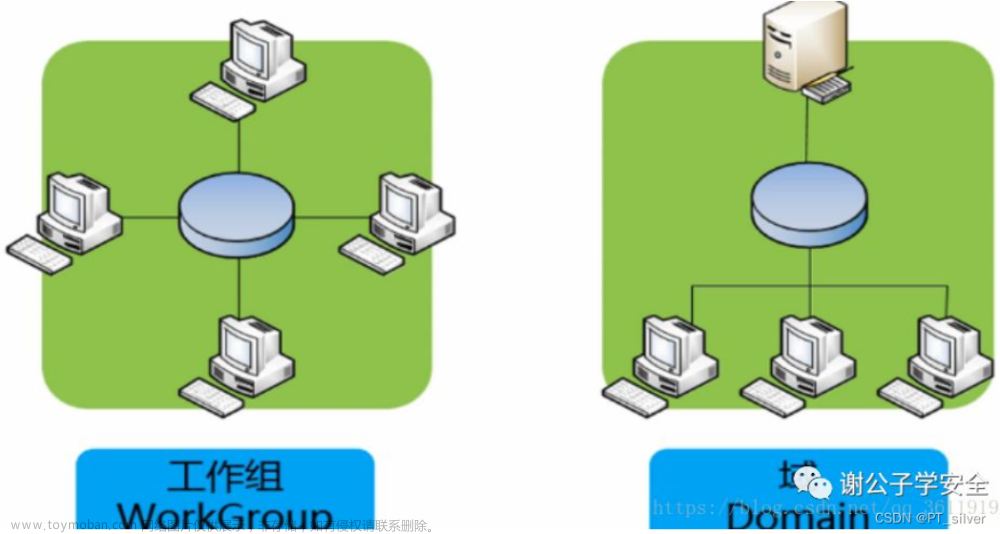

查看是否在域内

查询当前的登录域与用户信息:shell net config workstation

用 ping 即可反查出域控ip

端口扫描

端口范围可自定义

发现了内网出了172.16.1.1之外,还有172.16.1.254存活

横向移动

文章来源:https://www.toymoban.com/news/detail-768836.html

文章来源:https://www.toymoban.com/news/detail-768836.html

文章来源地址https://www.toymoban.com/news/detail-768836.html

文章来源地址https://www.toymoban.com/news/detail-768836.html

到了这里,关于【内网安全】搭建网络拓扑,CS内网横向移动实验的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!