使用软件Cisco Packet Tracer(思科模拟器)

Cisco Packet Tracer 是由Cisco公司发布的一个辅助学习工具,为学习思科网络课程的初学者去设计、配置、排除网络故障提供了网络模拟环境。用户可以在软件的图形用户界面上直接使用拖曳方法建立网络拓扑,并可提供数据包在网络中行进的详细处理过程,观察网络实时运行情况。可以学习IOS的配置、锻炼故障排查能力。

Packet Tracer是一个功能强大的网络仿真程序,允许学生实验与网络行为,问“如果”的问题。随着网络技术学院的全面的学习经验的一个组成部分,包示踪提供的仿真,可视化,编辑,评估,和协作能力,有利于教学和复杂的技术概念的学习。

Packet Tracer补充物理设备在课堂上允许学生用的设备,一个几乎无限数量的创建网络鼓励实践,发现,和故障排除。基于仿真的学习环境,帮助学生发展如决策第二十一世纪技能,创造性和批判性思维,解决问题。Packet Tracer补充的网络学院的课程,使教师易教,表现出复杂的技术概念和网络系统的设计。

Packet Tracer软件是免费提供的唯一的网络学院的教师,学生,校友,和管理人员,注册学校连接的用户。

附软装安装包

版本8.0,百度网盘自取

链接:https://pan.baidu.com/s/1GLVmHl_2nH5j_u-icNWzQg

提取码:6w9t

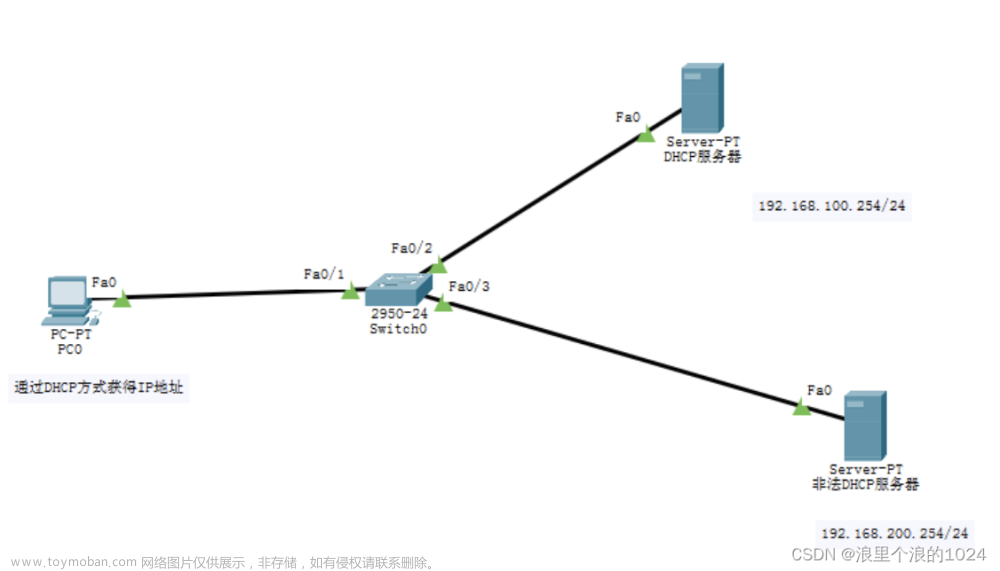

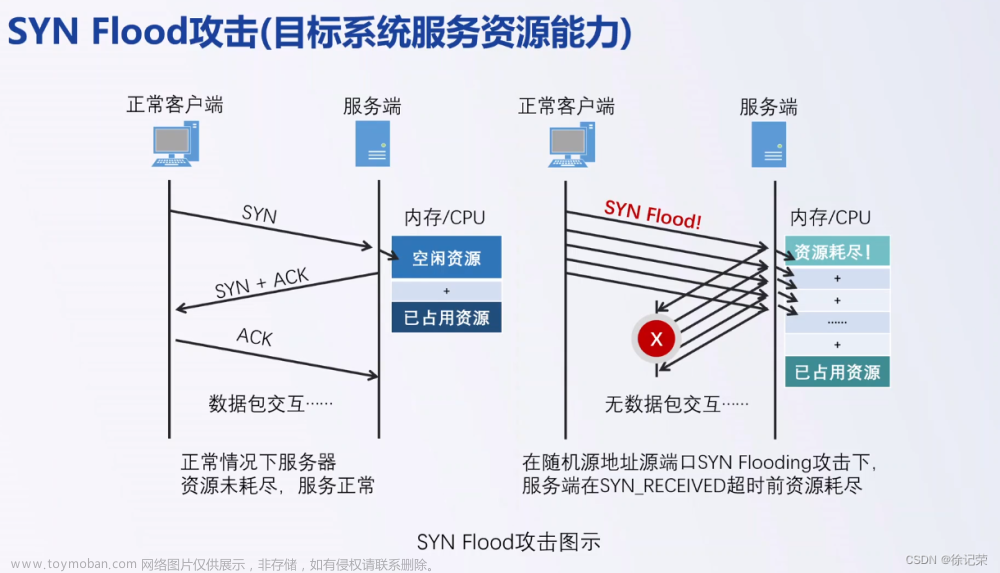

交换机端口安全简介

交换机端口安全(Port Security)是一种用于增强网络安全性的特性。从基本原理上讲,Port Security特性会通过MAC地址表记录连接到交换机端口的以太网MAC地址(即网卡号),并只允许某个MAC地址通过本端口通信。其他MAC地址发送的数据包通过此端口时,端口安全特性会阻止它。使用端口安全特性可以防止未经允许的设备访问网络,并增强安全性。

配置端口安全是相对比较简单的。例如,动态绑定最简单的形式,就是Port Security需要指向一个已经启用的端口并输入Port Security接口模式命令。例如:“Switch#config tSwitch(config)# int fa0/18Switch(config-if)# switchport port-security”。

交换机端口安全配置

(一)配置要求

交换机作为网络中接入层设备,负责终端计算机设备的接入,为了提高交换机自身安全性和接入安全,要求完成如下配置。

配置要求:

1.按照拓扑要求,为电脑配置正确的IP地址。

2.为交换机enable配置口令,口令类型为secret,密码为123。

3.配置控制台登录密码,密码为123。

4.对所有未加密的口令进行弱加密。

5.将交换机的f0/1口和f0/2口改为access模式。

6.在f0/1下启用端口安全。

7.f0/1口只允许一台计算机接入。

8.如果接入计算机超过一台,端口将shutdown。

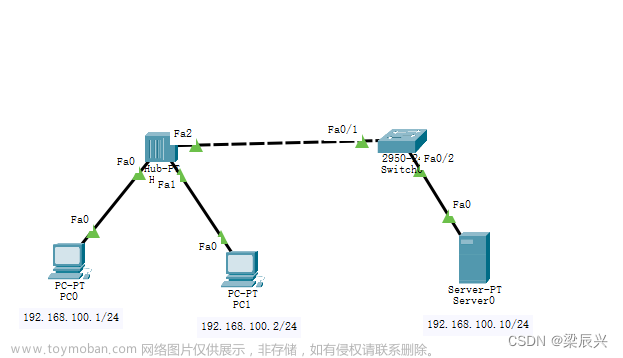

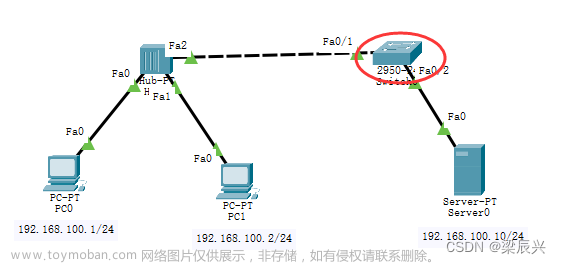

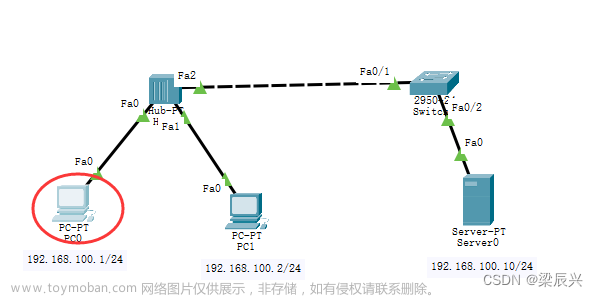

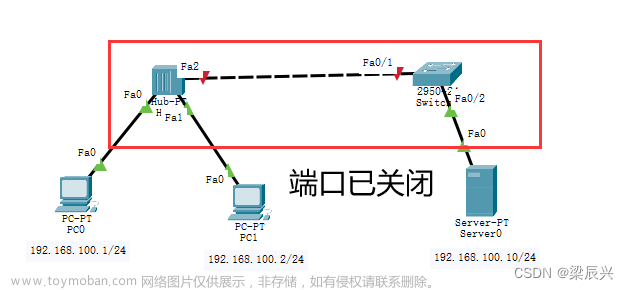

拓扑结构图如下:

(二)设备IP地址配置

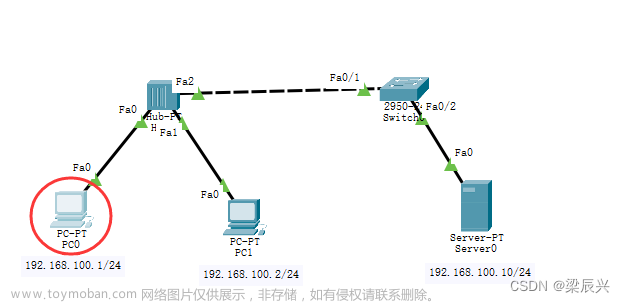

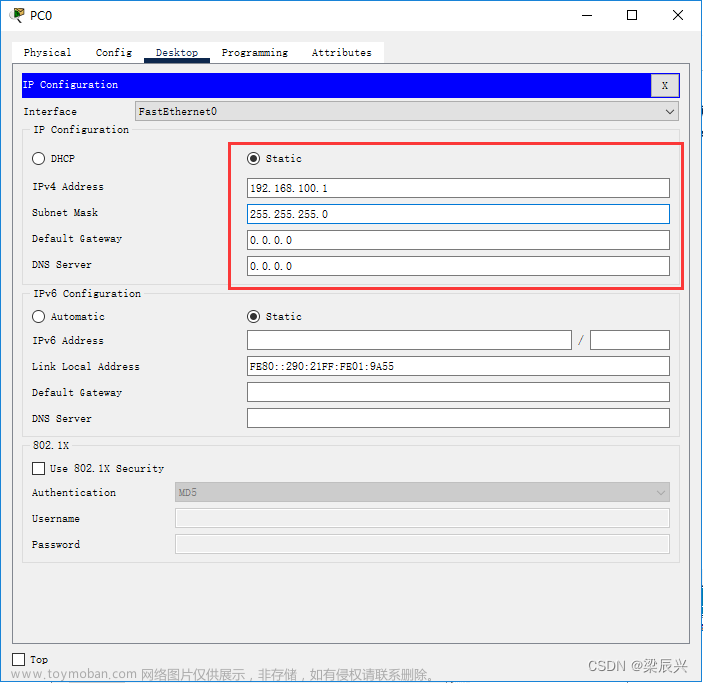

1,PC0

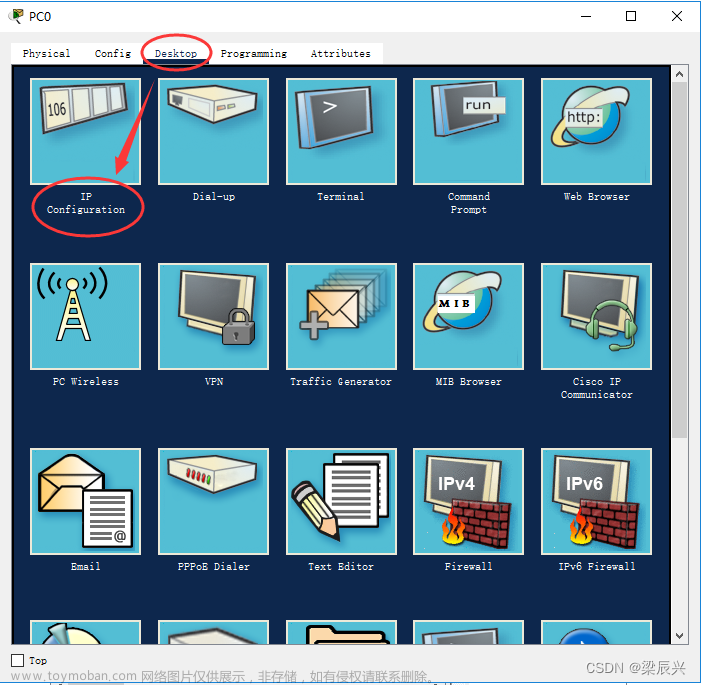

1,单击pc0打开配置面板

2,单击【Desktop】——【IPconfiguration】,打开IP地址配置面板

3,如下图输入ip地址,并单击子网掩码输入框,自动生成子网掩码

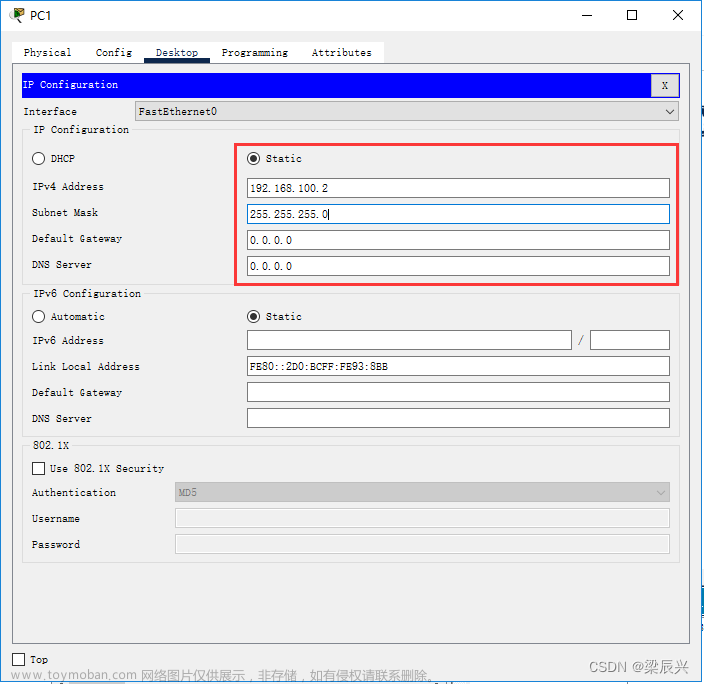

2,PC1

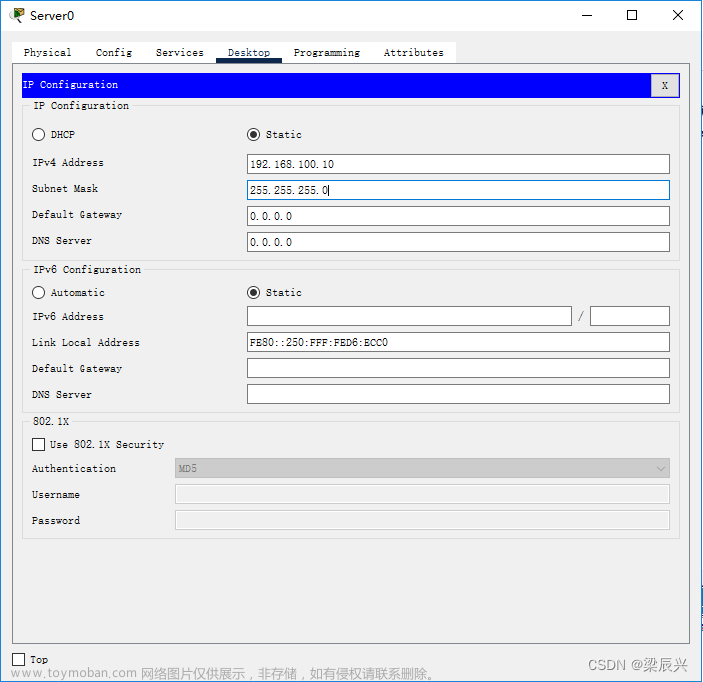

3,Server0

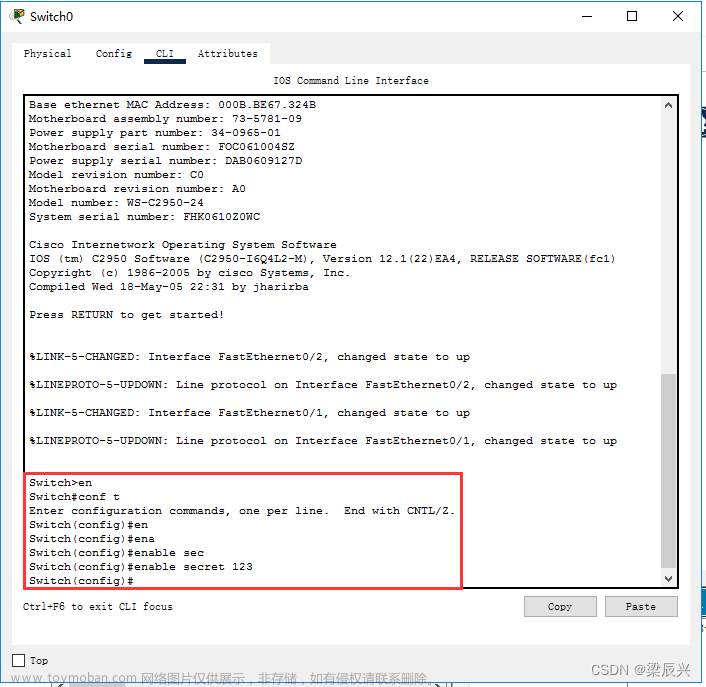

(三)配置enable密码

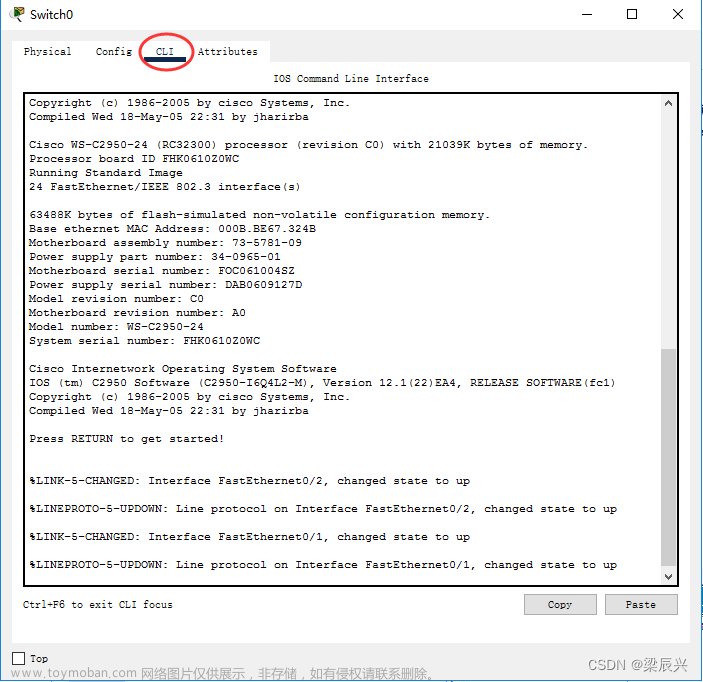

1,配置过程

1,单击交换机,打开配置面板

2,选择cli

3,开始配置命令

2,配置命令

Switch>enable //用户模式切换到特权模式

Switch#configure terminal //进入全局配置模式

Switch(config)#enable password|secret 123 //配置enable密码 密码123 //password和secret 二选一

(四)配置登录console控制台密码

1,配置过程

2,配置命令

Switch(config)#line console 0 //配置登录控制台密码

Switch(config-line)#password 123 //控制台密码配置为123

Switch(config-line)#login

Switch(config-line)#exit

Switch (config)#service password-encryption //对所有未加密的口令进行弱加密

(五)交换机接入安全配置

1,配置过程

2,配置命令

Switch(config)#interface f0/1 //进入交换机Switch0的fa0/1端口。

Switch(config-if)#switchport mode access // 将f0/1端口设置为 access模式。默认就是access模式

Switch(config-if)#switchport port-security //开启交换机端口安全功能

Switch(config-if)#switchport port-security maximum 1 //配置交换机端口下允许接入的MAC条目的最大数量。

Switch(config-if)#switchport port-security mac-address XXXX.XXXX.XXXX //绑定允许通过的MAC地址,其中XXXX.XXXX.XXXX是指PC机的MAC地址。

Switch(config-if)#switchport port-security violation shutdown|protect|restrict // 配置违反端口安全规则的处理方式。

shutdown|protect|restric根据题的要求,三选一。

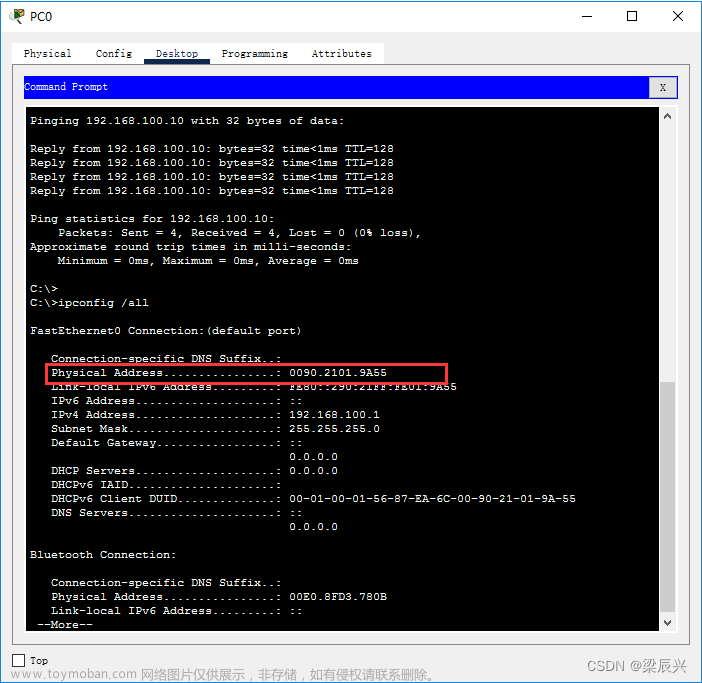

3,主机Mac地址查找方式

(1)配置面板

1,单击pc机,打开配置面板

2,选择【config】-【Fastethernet0】-【MAC Address】

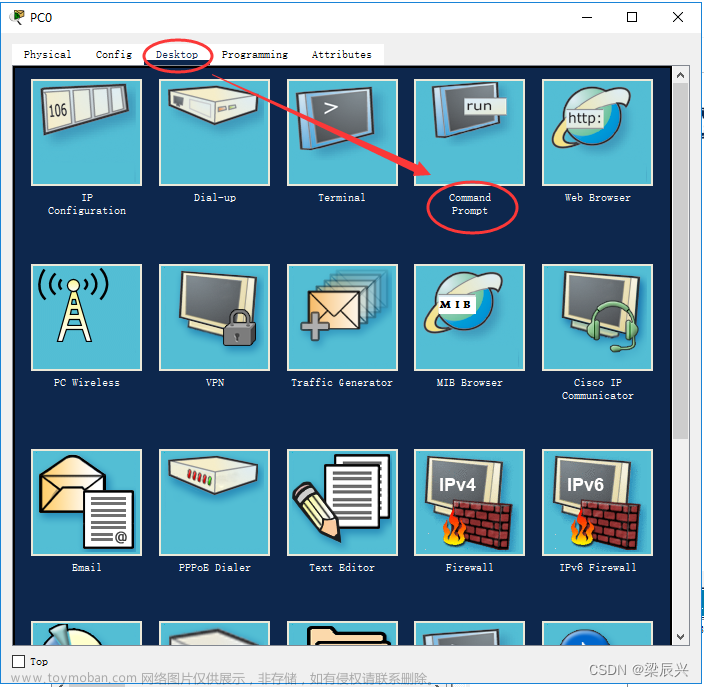

(2)命令行

1,单击pc机,打开配置面板

2,单击【Desktop】-【command prompt】

3,在命令行输入ipconfig /all,可见Physical Address

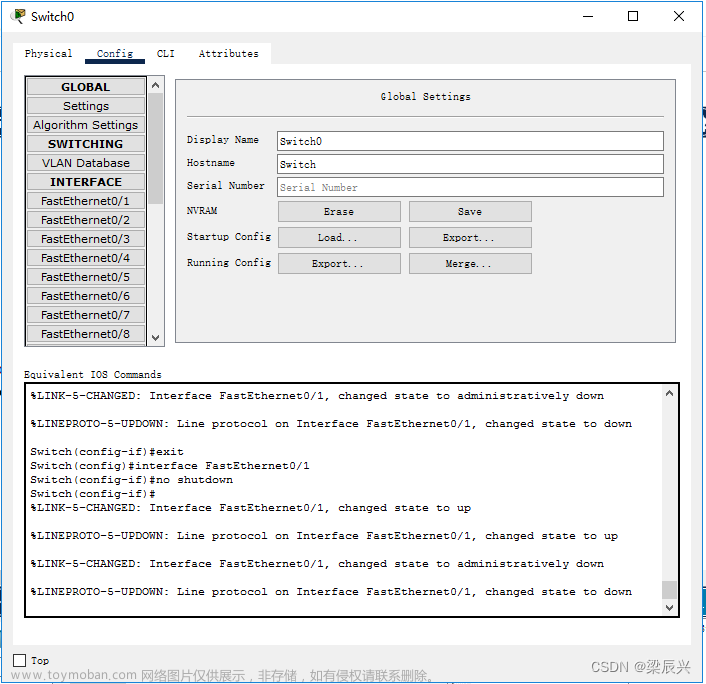

(六)验证配置

1,pc0 ping pc1 server0

1,由于第一次pingserver0时丢了三个包,从新ping一次,正常访问,再ping pc1,可以正常访问,但此时由于配置的原因端口f0/1被关闭了,需要手动开启。

2,从上图可看出端口f0/1是红色的表示已关闭,此时单击交换机,打开配置面板

3,勾选【config】-【FastEthernet0/1】-【on】打开端口

2,pc1 ping pc1和server0

文章来源:https://www.toymoban.com/news/detail-780162.html

文章来源:https://www.toymoban.com/news/detail-780162.html

pc1和pc0正常访问,pc1和server0通信会关闭端口f0/1 文章来源地址https://www.toymoban.com/news/detail-780162.html

文章来源地址https://www.toymoban.com/news/detail-780162.html

到了这里,关于高级网络安全管理员 - 网络设备和安全配置:交换机端口安全配置的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!