在当今数字化的时代,网络攻击呈现多样化和复杂化的趋势,为了确保网络的安全,制定全面的IP风险画像并从源头防范网络攻击是至关重要的。ip数据云将探讨如何通过建立IP风险画像来识别和应对潜在的威胁,从而实现更加安全可靠的网络环境。

1. IP风险画像IP数据云 - 免费IP地址查询 - 全球IP地址定位平台的构建

数据收集与分析

建立IP风险画像的第一步是进行全面的数据收集。收集关于网络流量、设备活动、用户行为等方面的信息。通过数据分析工具,深入挖掘潜在的风险点,了解网络中的异常活动。

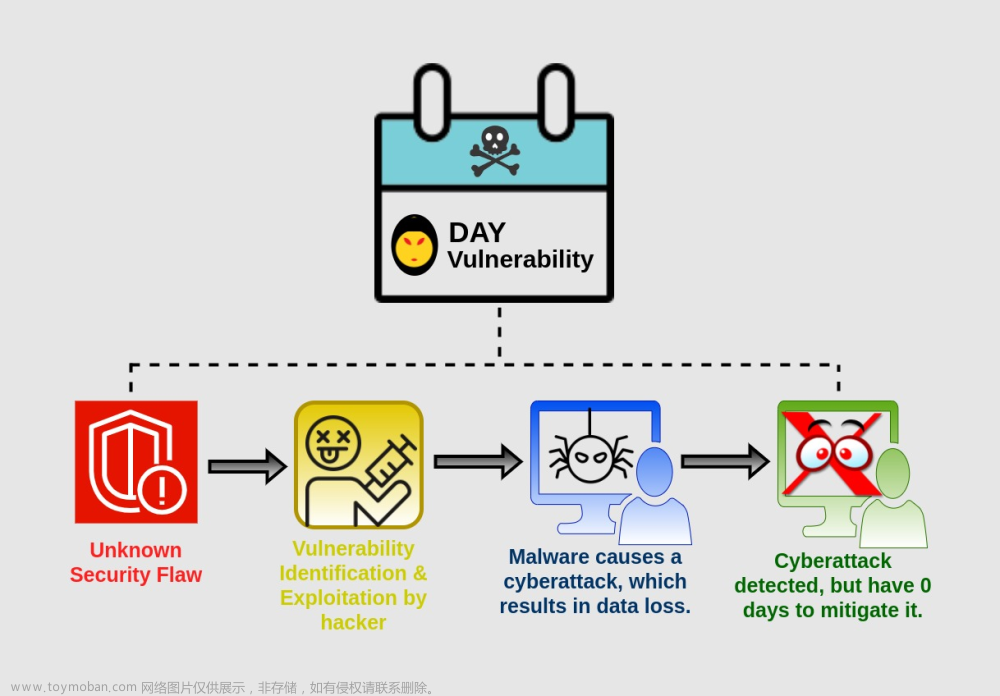

漏洞扫描与评估:定期进行漏洞扫描,检测网络设备和应用程序中存在的漏洞。通过对漏洞的评估,确定其对网络安全的威胁程度,并制定相应的修复计划。

行为分析与异常检测:利用行为分析技术,监控用户和设备的正常行为模式。通过建立基线,及时检测到不符合正常行为的异常活动,以便快速采取措施应对潜在的威胁。

2. 源头防范网络攻击的策略

强化访问控制:建立基于最小权限原则的访问控制机制,限制用户和设备对网络资源的访问权限。使用ACL、身份认证等手段,确保只有经过授权的实体能够访问关键信息。

入侵防御与检测:部署入侵防御系统(IPS)和入侵检测系统(IDS),及时发现和阻止潜在的攻击。通过实时监测网络流量和采用签名、行为分析等技术,提高对攻击的感知能力。

安全培训与教育:加强员工的网络安全意识,通过定期的培训和模拟演练,使员工能够辨别社交工程攻击、钓鱼邮件等常见的威胁手段,从而减少内部安全风险。

使用加密技术:在数据传输过程中采用加密技术,保护敏感信息不被窃取。特别是在公共网络上,使用虚拟专用网络等方式建立加密通道,确保数据传输的机密性。

定期漏洞修复和更新:定期审查漏洞扫描结果,及时修复系统和应用程序中发现的漏洞。保持所有软件和固件的最新版本,以防范已知漏洞的利用。

3. 持续监测与反馈

建立持续监测机制,通过实时监控和定期审查,及时发现新的威胁和漏洞。同时,建立反馈机制,使得网络安全团队能够及时调整防御策略,不断提升网络的安全性。文章来源:https://www.toymoban.com/news/detail-780328.html

通过建立全面的IP风险画像,并采取源头防范的策略,组织和个人能够更好地抵御网络攻击。源头防范不仅可以有效降低潜在威胁的影响,还有助于提高网络的整体安全水平。在网络安全领域,持续的监测、学习和适应是确保网络长期安全的关键。文章来源地址https://www.toymoban.com/news/detail-780328.html

到了这里,关于IP风险画像:源头防范网络攻击的全面策略的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!