目录

环境搭建

一、下载DVWA

二、安装DVWA

三、DVWA 使用

环境搭建

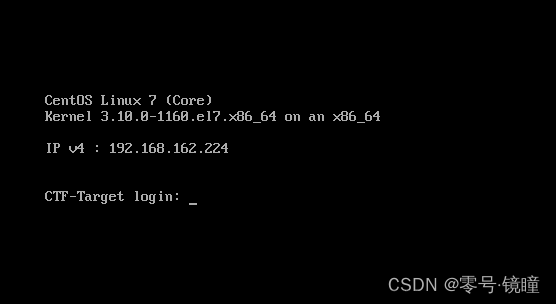

我将环境搭在win7,漏洞环境建议还是在虚拟机上搭建。

一、下载DVWA

下载地址:Buy Steroids Online UK - Anabolic Steroids For Sale UK

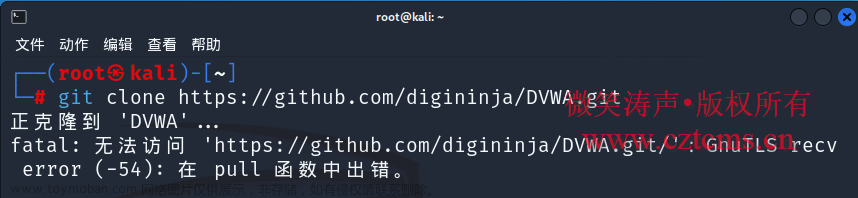

这里我是从GitHub上下载的,小伙伴们自行选择

GitHub - digininja/DVWA: Damn Vulnerable Web Application (DVWA)

二、安装DVWA

在安装前,需要做一个准备工作,我们先去做一个PHP+Mysql的环境搭建。

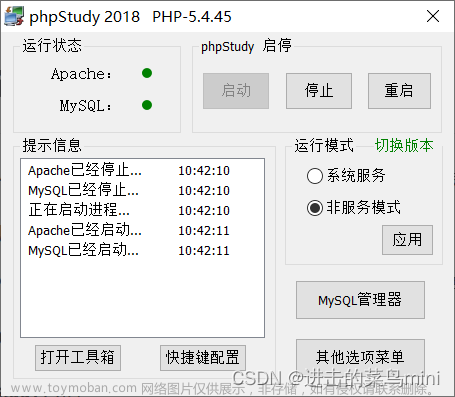

1.下载、安装、启动phpstudy,小皮面板(phpstudy) - 让天下没有难配的服务器环境!

(phpStudy是一个PHP调试环境的程序集成包。恰好我们可以用到"PHP+Mysql+Apache"。)

注意开启apache和mysql

2、将下载的DVWA解压到phpstudy网站根目录下。

例如:我这解压后的路径是“D:\phpStudy\WWW\DVWA-master\”(这里为了后面进入目录方便,我会将文件名改成DVWA)

3、将 config.inc.php.dist 复制一份或重命令为 config.inc.php;

例如:我的配置文件路径是“D:\phpStudy\WWW\DVWA-master\config”。

注意:有的小伙伴操作系统可能会默认不显示文件后缀名,改为显示后缀名之后再重命名文件类型 config.inc.php.dist→config.inc.php。这步必须做。

4、修改 config.inc.php 里代码如下:

$_DVWA[ 'db_server' ] = '127.0.0.1'; #数据库地址

$_DVWA[ 'db_database' ] = 'dvwa'; #数据库名称

$_DVWA[ 'db_user' ] = 'root'; #数据库用户名

$_DVWA[ 'db_password' ] = 'root'; #数据库密码因为phpstudy默认的mysql数据库地址是“127.0.0.1 或 localhost",用户名和密码都是"root"。主要是修改’db_password‘为root,这里很重要,修改后自然是需要保存文件的。

三、DVWA 使用

使用其实也没什么可多说的,也非常的简单,只有以下几个步骤:

1、设置或重置数据库

浏览器只需要直接打开“http://搭建环境的系统ip/DVWA-master/setup.php”即可!如果有”标红“提示,可能你要打开一些模块或做一些设置,否则有些是不能实验的,例如:文件包含、文件上传漏洞。

拉到下面,点击Setup/Reset DB,点击Create/Reset Database。会看到创建成功提示!

注意:DVWA reCAPTCHA key: Missing解决方法

编辑 dvwa/config/config.inc.php这个配置文件

$_DVWA[ 'recaptcha_public_key' ] = '';

$_DVWA[ 'recaptcha_private_key' ] = '';key可以自己生成,地址是

https://www.google.com/recaptcha/admin/create

我还没遇到过这个错误,下面这个是别人生成的,作者说随便用

Site key:

6LdJJlUUAAAAAH1Q6cTpZRQ2Ah8VpyzhnffD0mBb

Secret key:

6LdJJlUUAAAAAM2a3HrgzLczqdYp4g05EqDs-W4K把key填上就行了

$_DVWA[ 'recaptcha_public_key' ] = '6LdJJlUUAAAAAH1Q6cTpZRQ2Ah8VpyzhnffD0mBb';

$_DVWA[ 'recaptcha_private_key' ] = '6LdJJlUUAAAAAM2a3HrgzLczqdYp4g05EqDs-W4K';点击Setup/Reset DB,重新点击Create/Reset Database。创建数据库,会看到创建成功提示!

2、登陆

浏览器打开”http://127.0.0.1/DVWA-master/login.php“登陆。默认用户名:admin,默认密码:password;

3、设置程序安全级别

浏览器打开”http://你自己ip/DVWA-master/security.php“来做设置,分别有”低、中、高、不可能“,程序安全级别越低,说明越容易被攻破,没有做任何的安全防护。主要是用来自我挑战不同等级的程序防护级别的!

文章来源:https://www.toymoban.com/news/detail-780621.html

文章来源:https://www.toymoban.com/news/detail-780621.html

环境配置好,可以开打啦!文章来源地址https://www.toymoban.com/news/detail-780621.html

到了这里,关于渗透初识之DVWA靶场搭建及使用(详细图文)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!