Snort:一款常用的入侵检测系统

Snort是一款常用的开源入侵检测系统,被广泛应用于渗透测试、网络安全监控和入侵检测等领域。作为一名渗透测试工程师,了解Snort的原理、配置和使用方法是非常必要的。本文将详细介绍Snort的工作原理、配置方法和使用技巧,希望可以帮助读者更好的理解和应用这个工具。

一、Snort的工作原理

Snort的工作原理可以简单概括为:通过对网络流量的实时分析和检测,发现并报告网络上的异常流量和安全事件。具体来说,Snort通过以下几个步骤实现入侵检测:

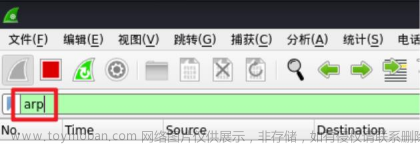

- 捕获网络流量

Snort通过网络适配器(NIC)或者网络镜像(SPAN)等方式,实时捕获网络流量。捕获到的网络流量可以是从互联网上的其他网络设备发送过来的数据包,也可以是本地网络中的数据包。

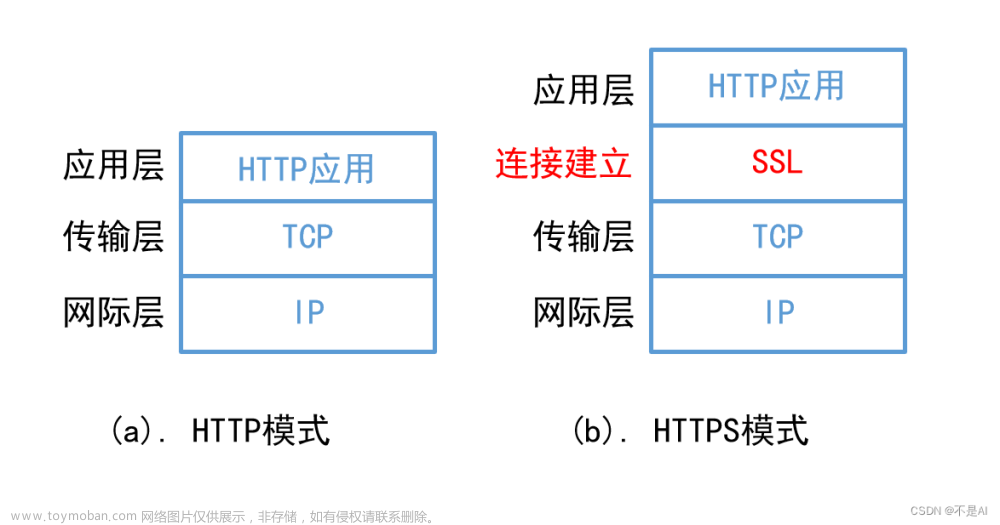

- 分析网络流量

Snort对捕获到的网络流量进行深入分析。它可以对数据包的协议、源地址、目的地址、端口号、负载等信息进行提取和分析。同时,Snort还可以通过应用层协议分析引擎(Application Layer Protocol Detection,简称ALPD)对应用层数据进行解析和分析。

- 检测安全事件

Snort在分析网络流量的过程中,会根据预先定义好的规则集(Rule Set)对流量进行匹配和检测。这些规则集包含了各种类型的安全事件,比如网络扫描、恶意软件传播、拒绝服务攻击等。如果Snort检测到匹配的规则,就会触发警报并将相关信息记录到日志中。

- 生成报告

Snort可以将检测到的安全事件生成报告并发送给管理人员或者其他安全系统。这些报告包括了警报内容、事件分类、发生时间、源地址、目的地址等详细信息,有助于管理员及时发现和应对安全威胁。

二、Snort的配置方法

Snort的配置过程相对复杂,需要经过以下几个步骤:

- 安装Snort

Snort可以在Linux、Windows等操作系统上运行。在安装之前,需要确保系统满足Snort的运行要求,比如系统内存、处理器性能、网络适配器等。安装Snort的方法可以参考官方文档或者其他相关教程。

- 配置Snort.conf文件

Snort.conf文件是Snort的主要配置文件,包含了各种配置选项和规则集。在配置Snort.conf文件之前,需要了解各个配置选项的含义和作用。常用的配置选项包括:

- HOME_NET:本地网络的IP地址范围;

- EXTERNAL_NET:外部网络的IP地址范围;

- RULE_PATH:规则集的存放路径;

- OUTPUT:警报输出方式(控制台输出、文件输出、Syslog输出等);

- PREPROCESSOR:预处理器的配置选项。

- 配置规则集

Snort的规则集是用来检测安全事件的核心组成部分。规则集可以根据需要进行自定义和修改,也可以从互联网上下载和导入。在配置规则集之前,需要了解各种规则的语法和含义。常用的规则类型包括:

- Alert规则:用来检测安全事件并生成警报;

- Log规则:用来记录安全事件到日志文件中;

- Pass规则:用来放行特定的流量;

- Drop规则:用来丢弃特定的流量;

- Reject规则:用来拒绝特定的流量。

- 启动Snort服务

在完成以上配置之后,可以启动Snort服务并开始进行入侵检测。启动Snort服务的方法可以参考官方文档或者其他相关教程。

三、Snort的使用技巧

Snort作为一款强大的入侵检测系统,具有很多特点和优势。以下是一些使用Snort的技巧和注意事项:

- 制定合适的规则集

Snort的规则集是入侵检测的核心,制定合适的规则集对于检测安全事件非常重要。渗透测试工程师需要根据实际情况,制定符合系统特点和安全需求的规则集。

- 多种警报输出方式

Snort支持多种警报输出方式,如控制台输出、文件输出、Syslog输出等。渗透测试工程师可以根据需要选择合适的输出方式。

- 观察日志文件和统计报告

Snort可以将检测到的安全事件记录到日志文件中,并生成统计报告。渗透测试工程师可以通过观察日志文件和统计报告,了解网络上的安全事件和攻击趋势。

- 定期更新规则集

Snort的规则集需要定期更新,以适应新的安全威胁和攻击方式。渗透测试工程师需要定期更新规则集,以确保入侵检测的效果。

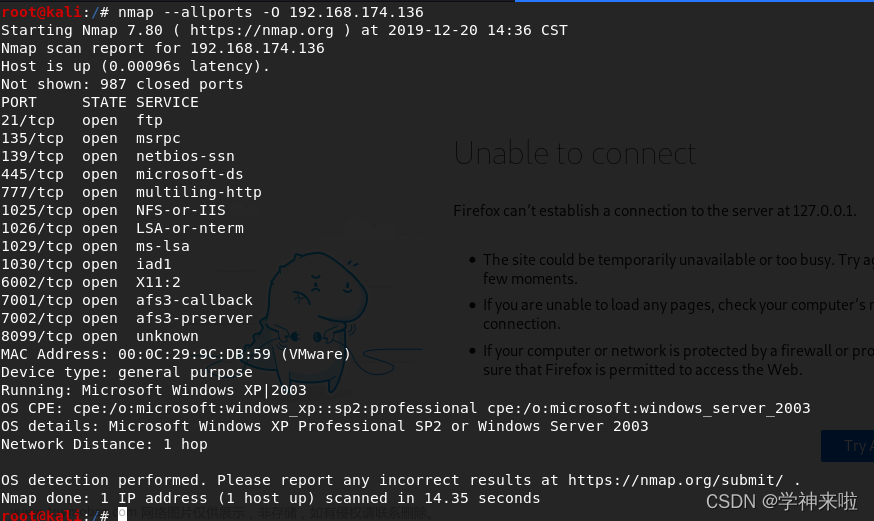

- 结合其他安全工具使用

Snort可以结合其他安全工具使用,如Nmap、Metasploit等。渗透测试工程师可以将Snort作为入侵检测的一部分,结合其他工具进行全面的渗透测试。

四、总结

Snort作为一款常用的入侵检测系统,具有很多特点和优势。渗透测试工程师可以通过了解Snort的工作原理、配置方法和使用技巧,更好地应对网络安全威胁。在实际应用中,需要灵活运用Snort的各种功能和特点,结合其他安全工具进行全面的渗透测试和入侵检测。

Bro:一款用于网络安全监控和入侵检测的工具

Bro是一种用于网络安全监控和入侵检测的工具,它由加州大学伯克利分校的国家科学基金会(NSF)资助开发,旨在提供一种灵活、高效的网络安全监控解决方案。该工具具有广泛的应用,例如在大型企业、政府机构、金融机构和运营商等组织中,Bro可用于监控网络流量,检测网络入侵,并提供关键的安全情报。

Bro的主要特点是其强大的网络流量分析功能。Bro能够监测和记录所有经过网络的数据包,并提供一系列功能,例如协议解析、事件发现、内容检索和流量统计等。Bro还支持自定义插件,可以根据特定的需求来扩展其功能。

Bro的架构采用了分布式的设计,可以在多个机器上运行,以实现更高的可扩展性和性能。Bro的核心引擎称为Bro核心(Bro Core),它负责处理所有来自网络的流量,并将其转换为有用的事件。Bro还包括一些附加插件,例如HTTP、FTP、SMTP等协议解析器,以及各种检测插件,例如DDoS攻击检测、恶意软件检测等。

Bro的使用方式非常灵活。用户可以使用Bro语言来编写自定义脚本,以实现特定的监控和检测任务。Bro语言是一种强大的编程语言,具有类似C语言的语法结构,可以用于编写复杂的网络流量分析脚本。此外,Bro还支持一些其他编程语言,例如Python、Perl和Lua等。

Bro的主要应用场景之一是渗透测试。渗透测试是一种安全测试方法,通过模拟攻击来评估系统的安全性。Bro可以用于监控渗透测试过程中的网络流量,并检测任何与渗透测试相关的异常行为。例如,如果攻击者使用了未知的恶意软件或利用,Bro可以使用其内置的恶意软件检测插件来检测这些攻击。此外,Bro还可以检测各种网络攻击,例如端口扫描、暴力破解、SQL注入等。

Bro还可以用于网络安全威胁情报收集。网络安全威胁情报是一种关于潜在网络攻击的信息,可以帮助组织更好地了解网络安全威胁,并采取相应的措施来保护其网络。Bro可以通过监控网络流量和检测安全事件来收集网络安全威胁情报。例如,如果Bro检测到一个未知的恶意软件样本,它可以将样本上传到全球恶意软件样本库(VirusTotal)进行分析,并将分析结果反馈给用户。

在Bro的使用过程中,需要注意一些关键问题。首先,Bro的配置和使用需要一定的技术知识。用户需要熟悉网络安全基础知识、TCP/IP协议、以及Bro语言和插件的使用方法。其次,Bro的性能和可扩展性需要得到充分的考虑。在使用Bro时,需要根据实际情况选择适当的硬件和网络设备,并进行合理的配置和优化。

总之,Bro是一种强大的网络安全监控和入侵检测工具,具有广泛的应用场景。它可以用于监控网络流量、检测网络入侵,并提供关键的安全情报。在渗透测试和威胁情报收集方面,Bro也具有重要的作用。然而,使用Bro需要一定的技术知识和经验,并需要注意性能和可扩展性等关键问题。

OSSEC:一款开源的主机入侵检测系统

OSSEC是一款开源的主机入侵检测系统,旨在为企业提供一种强大的安全监控解决方案。OSSEC可以用于监控和检测主机上的异常行为,并提供实时的警报和事件响应。该工具适用于各种操作系统,包括Linux、Windows、Mac OS X等。在渗透测试中,OSSEC可以用于监控渗透测试过程中的主机行为,并检测任何与渗透测试相关的异常行为。

OSSEC的主要特点是其强大的日志分析功能。OSSEC可以监控主机上的各种日志文件,包括系统日志、应用程序日志、安全日志等。OSSEC可以对这些日志进行实时分析,并检测任何与安全相关的事件。OSSEC还支持自定义规则,可以根据特定的需求来扩展其功能。

OSSEC的架构采用了分布式的设计,可以在多个主机上运行,以实现更高的可扩展性和性能。OSSEC的核心引擎称为OSSEC Agent,它负责监控主机上的日志文件,并将其转换为有用的事件。OSSEC还包括一些附加插件,例如Windows注册表监控插件、Apache Web服务器插件等。

OSSEC的使用方式非常灵活。用户可以使用OSSEC规则语言来编写自定义规则,以实现特定的监控和检测任务。OSSEC规则语言是一种强大的编程语言,具有类似正则表达式的语法结构,可以用于编写复杂的日志分析规则。此外,OSSEC还支持一些其他编程语言,例如Python和Lua等。

在渗透测试中,OSSEC可以用于监控渗透测试过程中的主机行为,并检测任何与渗透测试相关的异常行为。例如,如果渗透测试人员试图通过暴力破解攻击来获取主机的访问权限,OSSEC可以使用其内置的暴力破解检测插件来检测这些攻击。此外,OSSEC还可以监视主机上的文件和进程,以检测任何异常行为。

OSSEC还包括一些其他功能,例如实时警报、事件响应和报告生成等。OSSEC可以通过各种方式向管理员发送警报,例如电子邮件、SMS短信、Syslog等。OSSEC还提供了一个Web界面,可以用于查看实时事件和生成报告。文章来源:https://www.toymoban.com/news/detail-781481.html

总的来说,OSSEC是一款强大的主机入侵检测系统,可以用于监控和检测渗透测试过程中的异常行为。OSSEC具有强大的日志分析功能和灵活的规则语言,可以根据特定的需求来扩展其功能。此外,OSSEC还具有分布式的设计和多种警报方式,可以实现更高的可扩展性和灵活性。文章来源地址https://www.toymoban.com/news/detail-781481.html

到了这里,关于KALI LINUX网络安全监控工具的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!