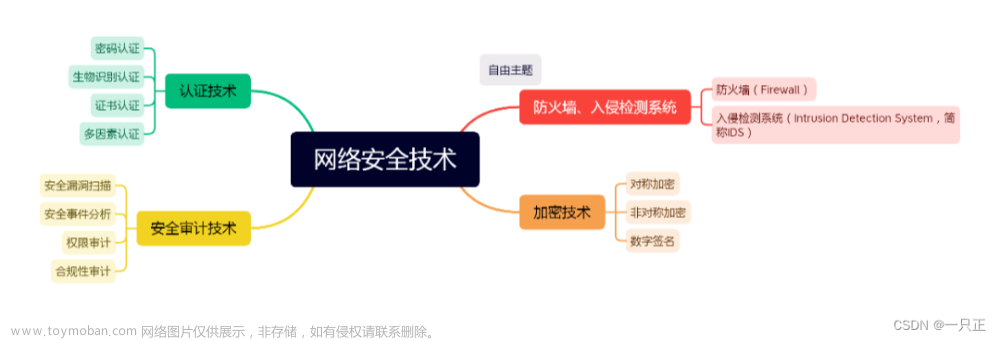

前言

对不起,兄弟姐妹,由于我最近比较忙,一直没有更新稿子了,接下来的两周内,我每天争取两篇关于安全措施的稿子,来弥补大家。

学习目标

理解冗余技术、生成树、端口聚合、端口安全的基本概念。

冗余技术

(一)冗余技术的概念

冗余技术又称储备技术,是利用并联模型来提高网络可靠 性的一种手段,对于网络安全来说,也是一种非常实用的物理设备防护手段。可以避免网络通信堵塞,提高网络的通信能力。它通过为网络增加备用的同等功能的配件或链路,当一条通信信道出现故障或者堵塞时,就启用备用的通信信道,以此来提高网络的稳定性和可靠性。

(二)冗余技术产生的问题

冗余技术虽然提高了网络的稳定性和可靠性,但也会产生许多问题。

1,广播风暴

在物理网络中出现环路且没有采取避免措施的情况下,一旦有某个主机发送广播帧,每个交换机都会基于自己的工作模式不断的发送和转发广播帧,形成网络广播风暴。网络广播风暴会长时间占用网络宽带和交换机CPU、内存等资源,影响网络性能,甚至引起网络瘫痪。

原因:广播帧帧头中目的MAC地址是“FF.FF.FF.FF.FF.FF”,代表网络上所有主机网卡的MAC地址,即该帧将发送到同一网络中的其他所有主机。网络中存在广播帧是不可避免的。例如:假设主机A与B在同一个网络内,当主机A向主机B发送信息时,需要知道主机B的IP地址和MAC地址。我们假定主机A只知道主机B的IP地址,不知道MAC地址,那么这时主机A就需要向网络中发送一个ARP请求,来获取主机B的MAC地址,这个ARP请求实际上就是一个广播帧。

2,重复拷贝帧

重复拷贝帧也称多帧复制,是指单播帧可能被多次复制传送到目的主机。此时,数据帧的多个副本保存在目的主机上,会造成主机资源的浪费,甚至造成目的主机无法选择其他来源的数据帧而导致数据丢失。

3,MAC地址表不稳定

交换机在接收到数据帧时,会将接收数据帧的端口与发送主机MAC地址的对应关系添加到本机MAC地址表中。如果交换机从不同的端口收到同一数据帧的多份副本,将造成其MAC地址表在短时间内被多次修改,从而影响MAC地址表的稳定性。

生成树(STP)

生成树(STP)全称:生成树协议,为了解决网络冗余链路所产生的问题,它可以将环路网路修剪成无环路的树型结构,从而避免帧在环路中的增生和无限循环。

(一)认识生成树协议(STP)

生成树协议的主要思想是,当两个交换机之间存在多条链路时,通过一定的算法只激活其中最主要的一条链路,而将其他冗余链路阻塞掉变为备用链路;当主链路出现问题时,生成树协议将自动启动备用链路接替主链路的工作,不需要任何人人工干涉。

这似乎和它的名字没有太大的关系呀,其实这需要我们把思路转变一下,不要一开始就看作环路链路,把网络链接的模式看作最原始的树型结构,而且生成树协议就是在主路出现堵塞时,生成一条同等功能的链路罢了,其实这条链路一开始就设置好了,只是处于自控性的堵塞中,所以真是的网络模式的确是一个环形。

(二)关于生成树协议的项目与配置(实验)

结尾说明

端口聚合

(一)端口聚合基本知识

在实际应用中,常常交换机之间用多条链路连接起来,以获得更高的传输能力和网络性能。但是这又与生成树协议产生的冲突了。一是用更多链路来提高能力;二是堵塞链路来确保工作;但是关闭了生成树协议,网络整体传输能力都会受到影响。

为了解决生成树协议和网络传输能力的冲突,出现了一种名为端口聚合的技术,它将多条物理链路组合成一条逻辑线路,实现链路带宽的增加。并且,它还具有冗余作用,当其中部分链路出现故障时,其他链路还可以继续传数据。

端口聚合需要满足以下几个条件:

(1)聚合的端口配置相同,包括端口速率和传输介质等;

(2)聚合的端口必须属于同一个VLAN;

(3)聚合的端口类型必须相同,二层端口只能和二层端口聚合,三层也只能和三层端口聚合。

端口聚合形成的逻辑端口称为聚合端口。实现端口聚合后,即使网络链路出现故障,但只要不是所有链路都出现故障,网络还是可以正常传输数据,只是传输速度会降低。

(二)端口聚合配置基本配置命令的项目(实验)

结尾说明

端口安全

(一)端口安全基本知识

在实际应用中,对于有较高安全要求的设备,可以使用端口安全技术提高其安全性。一般管理型交换机都具有端口安全功能。端口安全技术可在接入层验证接入设备,防止未经允许的设备接入到网络中;还可以限制端口接入的设备数量,防止过多设备接入网络,影响网络速率。

1,端口安全配置方式

配置端口安全的方式有两种:动态绑定和静态绑定。

2,配置端口安全的条件

并不是所有端口都可以配置为安全端口,必须满足两件条件:安全端口必须是Access端口;安全端口不能是聚合端口。

结尾

设置一个网络模型,配置STP,消除网络中的环路;配置核心交换机之间的端口聚合,提高网络的传输能力;配置端口安全,提高安全性。

文章来源:https://www.toymoban.com/news/detail-784190.html

文章来源:https://www.toymoban.com/news/detail-784190.html

作者:今天还是满满的干货,我后续会补充实验做进一步的说明。文章来源地址https://www.toymoban.com/news/detail-784190.html

到了这里,关于网络周,第五天:冗余技术-端口安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!