第53天 WEB攻防-通用漏洞&CRLF注入&URL重定向&资源处理拒绝服务

知识点:

1、CRLF注入-原理&检测&利用

2、URL重定向-原理&检测&利用

3、Web拒绝服务-原理&检测&利用

#下节预告:

1、JSONP&CORS跨域

2、域名安全接管劫持

#详细点:

1.CRLF注入漏洞,是因为Wb应用没有对用户输入做严格验证,导致攻击者可以输入一些

恶意字符。攻击者一旦向清求行或首部中的字段注入恶意的CRLF,就能注入一些首部字段

或报文主体,并在响应中输出,所以又称为HTTP响应拆分漏洞

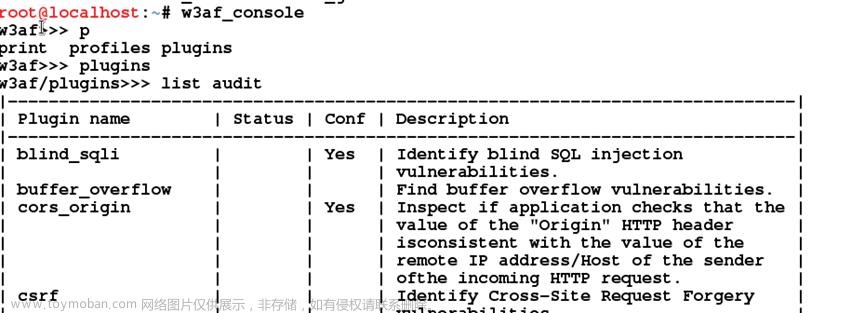

如何检侧安全问题:CRLFUZZ

2.URL重定向跳转

写代码时没有考虑过任意U只L跳转漏洞,或者根本不知道不认为这是个漏洞

写代码时考虑不周,用取子串、取后缀等方法简单判断,代码逻辑可被绕过:

对传入参数做一些奇葩的操作(域名剪切拼接重组)和判断,适得其反,反被绕过

原始语言自带的解析URL、判断减名的函数库出现逻辑漏洞或者意外特性,可被绕过:

原始语言、服务器/容器特性、刘览器等对标准U只L协议解析处理等差异性导致绕过:

3.Web拒绝服务

现在有许多资源是由服务器生成然后返回给客户满的,而此类“资源生成接口如若有参数

可以被客户端控制(可控),并没有做任何资源生成大小限制,这样就会造成拒绝服务风

险,导致服务器处理不过来或占用资源去处理。

演示案例:

CRLF注入-原理&检测&利用

URL重定向-原理&检&利用

WEB拒绝服务-原理&检测&利用

#案例1-CRLF注入原理&检测&利用

vulhub nginx

%0aSet-cookie:JSPSESSID%3Ddrops

url=%0d%0a%0d%0a<img src=1 onerror=alert(/xss/)>/

CRLFuzz:https:.//github.com/dwisiswanto/crlfuzz/releases

设置cookie值

配合xss弹窗

#案例2-URL重定向&原理&检测&利用

http://xxx/zb_system/login.php?url=http://www.xiaodi8.com/zb_system/login.php

大概意思是讲重定向漏洞的危害:网站接受用户输入的链接,跳转到一个攻击者控制的网

站,可能得致跳转过去的用户被精心设置的钓鱼贡面骗走自己的个人信层和登录口令。国

外大厂的一个任意URL跳转都500S、1000S了,国内看运气~

业务:

用户登录、统一身份分认证处,认证完后跳转

用户分孚、收意内容过后,会跳转

跨站点认证、授权后,会跳转

站内点击其它网址链接时,会跳转

钓鱼思路:找到含有url重定向漏洞的网站–保存到本地–修改本地html为php文件然后写入两个接收用户名和密码的变量,把变量传给网站同目录下x.php–x.php用来接收变量用户名和密码–受害者访问伪造好的链接输入用户名密码–密码传给x.php–写入本地user.txt文章来源:https://www.toymoban.com/news/detail-791999.html

案例3-WEB拒绝服务-原理&检测&利用

1、验证码或图片显示自定义大小

2、上传压缩包解压循环资源占用文章来源地址https://www.toymoban.com/news/detail-791999.html

到了这里,关于网络安全全栈培训笔记(53-WEB攻防-通用漏洞&CRLF注入&URL重定向&资源处理拒绝服务)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[CTF/网络安全] 攻防世界 Web_php_include 解题详析(php伪协议、data伪协议、file伪协议)](https://imgs.yssmx.com/Uploads/2024/02/715849-1.png)