转载请注明出处。请前往 Tiga on Tech 查看原文以及更多有趣的技术文章。

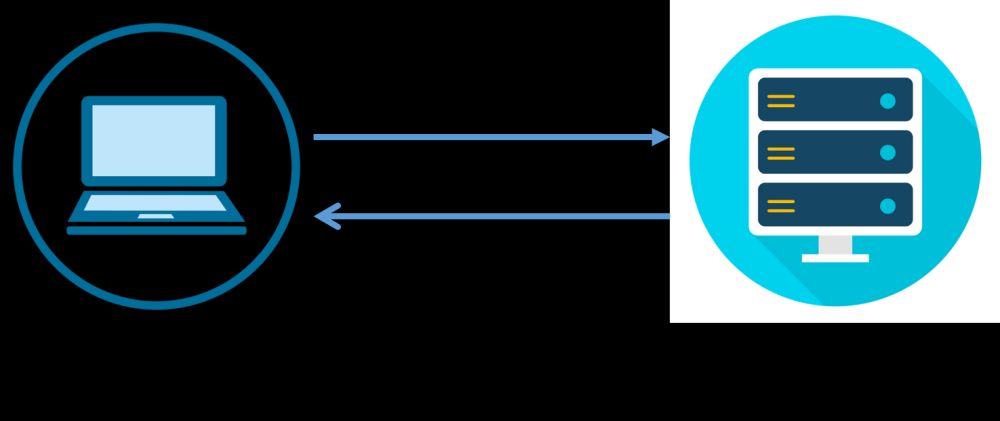

SSL Pinning 指的是,对于 target sdk version > 23 的 Android App,App 默认指信任系统的根证书或 App 内指定的证书,而不信任用户添加的第三方证书。这会导致我们在对 App 做逆向分析的时候,使用 Charles 无法抓 https 包(如图):

针对 SSL Pinning,常见的绕过方法有两种:

1.重打包 APK,修改 AndroidManifest 的配置:优点是一次重打包永久有效,在其他手机/电脑上抓包时不需要重复搭建环境,而且也不需要手机有 root 权限。缺点是因为重打包后 APK 签名被改了,容易被检测出来,可能需要进一步绕过签名校验。

2.使用 injection + hook 的办法绕过 client 端的证书校验,常见的 native 注入框架 xposed, frida 和 objection 都有相关的工具:优缺点和重打包恰好相反。

重打包

重打包是绕过 SSL Pinning 比较常见且实用的办法。因为在 APK 的 target sdk version <= 23 时,默认是信任用户添加的第三方证书的,因此我们的目标是修改 AndroidManifest 里的 target sdk version 为 23(APK 当前设置的是 29)。

1. 使用 apktool 直接重打包

- 第一步:解包。因为我们只需要修改 AndroidManifest 的配置,因此不需要 decode source,只需要 decode resource,因此使用的命令是:

apktool d -s origin.apk - 第二步:修改 AndroidManifest 的 targetSdkVersion

- 第三步:重打包。命令

apktool b <decode output directory>

在对某个 App 做实验的时候,第三步重打包时出现了以下 error。搜索了一下,大概知道是 apktool 编译资源文件时的问题,并且没有找到相应的解决办法。

2. 只 decode AndroidManifest

因为重新编译资源的时候会失败,那我们可否不 deocde 资源文件而只 decode AndroidManifest?然而 apktool 目前也不支持这个功能,官方的回答 (github.com/iBotPeaches…%25E6%2598%25AF “https://github.com/iBotPeaches/Apktool/issues/1135)%E6%98%AF”) AndroidManifest 也会依赖其他资源(如 strings, drawable 等),如果只 decode AndroidManifest 的 effort 会很大。

3. 直接修改 AndroidManifest 的 binary

因为我们对 AndroidManifest 只需要做很小的修改,既然不能 decode 资源文件,我们可以直接修改 AndroidManifest 的 binary。上述解包的命令变为 apktool d -r -s origin.apk。然后参考这个博客文章 (juejin.cn/post/684490…%E7%90%86%E6%B8%85%E6%A5%9A “https://juejin.cn/post/6844903747169026061)%E7%90%86%E6%B8%85%E6%A5%9A”) AndroidManifest 文件的 binary 格式,加上 010 editor 的 AndroidManifest 模板,即可轻松实现修改。修改后用命令 apktool b 重打包,然后用 apksigner 进行重签名即可得到重打包完成后的 APK。签名的命令为 apksigner sign --ks spykey.keystore --out signed.apk --ks-pass pass:spykey --ks-key-alias spykey --key-pass pass:spykey --v2-signing-enabled true rebuilt.apk 。其中 spykey.keystore 可以在 AndroidStudio 或其他工具生成。

安装重打包后的 APK,APK 可以正常打开,然而在点击同意使用条款之后 APP 就 crash 了。看 logcat 并没有明显的 log 指示错误原因,但能大概猜想到是 APP 里做了 APK 签名校验。因为 logcat 没有明显的线索,需要绕过签名校验可能需要较大的 effort。因此到此决定放弃重打包的办法。

Injection + Hook

如果 App 在 Android 11 的 x86 模拟器上能正常运行,因此有很好的 root 环境,很方便做 Injection 和 Hook。Objection 框架提供了现成的 SSL Pinning Bypassing 功能,因此我们采用了该框架:github.com/sensepost/o… 。具体的原理和操作步骤可以参考这个博客文章:www.hackingarticles.in/android-hoo…

这里简单记录一下各个步骤:

- 第一步:Mac 上安装 objection:pip3 install objection

- 第二步:下载 Frida server for Android 并且 push 到手机

/data/local/tmp上,root 权限下把 frida server 运行起来。下载地址是 github.com/frida/frida… ,x86 Android 模拟器下载的是 frida-server-14.2.13-android-x86.xz (github.com/frida/frida…) 。Mac 端需要执行的命令adb push frida-server-14.2.13-android-x86 /data/local/tmp。手机端进入 adb shell 并进入 su 后,需要执行的命令:chmod 0755 /data/local/tmp/frida-server-14.2.13-android-x86 && /data/local/tmp/frida-server-14.2.13-android-x86 - 第三步:启动 App

- 第四步:注入 App 进程,Mac 上执行命令:

objection -g <app package name> - 第五步:第四步命令执行后会进入一个 objection 的 shell,执行命令

android sslpinning disable即可 disable APP 的 SSL Pinning。

上述步骤执行完之后,这时再用 Charles 即可顺利抓 https 包:

rk:4536:0:0:0.image" style=“margin: auto” />

## 网络安全工程师(白帽子)企业级学习路线

## 网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

第二阶段:Web渗透(初级网安工程师)

第三阶段:进阶部分(中级网络安全工程师)

文章来源:https://www.toymoban.com/news/detail-794998.html

文章来源:https://www.toymoban.com/news/detail-794998.html

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!文章来源地址https://www.toymoban.com/news/detail-794998.html

学习资源分享

到了这里,关于绕过 Android SSL Pinning的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!