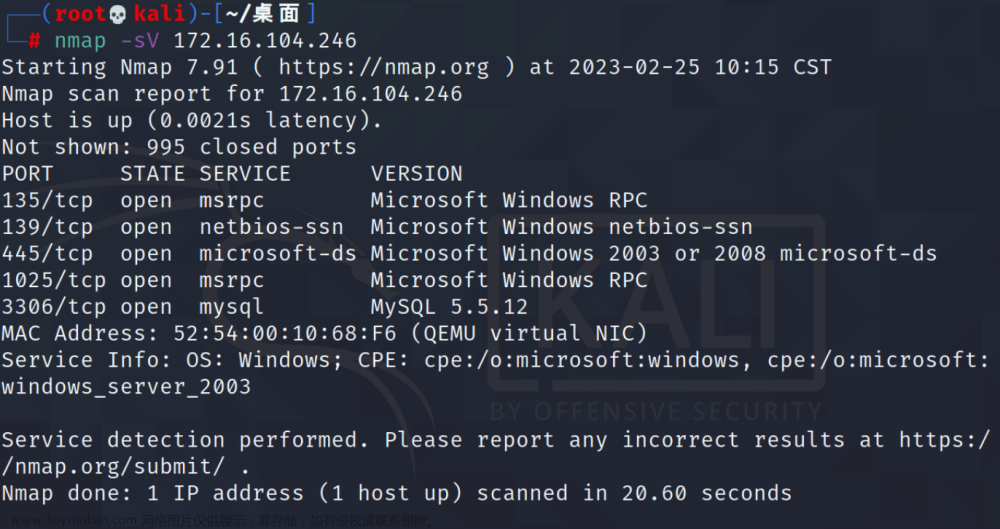

nmap扫描渗透测试

1.通过BT5对服务器场景Linux进行TCP同步扫描 (使用工具Nmap,使用参数n,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag提交;

Flag:sS

2.通过BT5对服务器场景Linux进行TCP同步扫描 (使用工具Nmap,使用参数n,使用必须要使用的参数),并将该操作显示结果中从下往上数第4行的服务器信息作为Flag提交;

Flag:mysql

3.通过BT5对服务器场景Linux不ping主机进行扫描(使用工具Nmap,使用参数n,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag提交;

Flag:P0

4.通过BT5对服务器场景Linux不ping主机进行扫描(使用工具Nmap,使用参数n,使用必须要使用的参数),并将该操作显示结果中从下往上数第10行的“:”后的数字作为Flag提交;

Flag:994文章来源:https://www.toymoban.com/news/detail-795952.html

5通过BT5对服务器场景Linux进行UDP扫描渗透测试只扫描53,111端口(使用工具Nmap,使用参数n,使用必须要使用的参数),并将该操作显示结果中111端口的状态信息作为Flag提交;文章来源地址https://www.toymoban.com/news/detail-795952.html

到了这里,关于网络安全B模块(笔记详解)- nmap扫描渗透测试的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!