网络安全

网络安全问题概述

计算机网络面临的女全性威胁

计算机网络的通信而临两大类威胁,即被动攻击和主动攻击

被动攻击是指攻击者从网络上窃听他人的通信内容。通常把这类攻击称为截获。在被动攻击中,攻击者只是观察和分析某一个协议数据单元 PDU (这里使用 PDU 这一名词是考虑到所涉及的可能是不同的层次)而不干扰信息流

主动攻击有如下几种蚊常见的方式。

(I) 篡改 攻击者故意篡改网络传送的报文。

(2) 恶意程序 恶意程序(rogue program) 种类繁多,对网络安全威胁较大的主要有以

下几种:

• 计算机病毒(computer virus), 一种会“传染”其他程序的程序,“传染”是通过修改其他程序来把自身或自己的变种复制进去而完成的。

• 计算机蠕虫(computer worm) ,一种通过网络的通信功能将自身从一个节点发送到另一个节点并自动启动运行的程序。

• 特洛伊木马(Trojan horse), 一种程序,它执行的功能并非所声称的功能而是某种恶意功能。如一个编译程序除了执行编译任务以外,还把用户的源程序偷偷地复制下来,那么这种编译程

• 逻辑炸弹(logic bomb), 一种当运行环境满足某种特定条件时执行其他特殊功能的程序。

• 后门入侵(backdoor knocking),是指利用系统实现中的漏洞通过网络入侵系统。。

• 流氓软件,一种未经用户允许就在用户计算机上安装运行并损害用户利益的软件,

(3) 拒绝服务 DoS (Denial of Service) 指攻击者向互联网上的某个服务器不停地发送大量分组,使该服务器无法提供正常服务,甚至完全瘫痪。

还有其他类似的网络安全问题。例如,在使用以太网交换机的网络中,攻击者向某个以太网交换机发送大量的伪造源 MAC 地址的帧。以太网交换机收到这样的帧,就把这个假的源 MAC 地址写入交换表中(因为交换表中没有这个地址)。由于这种伪造的地址数据太大,因此很快就把交换表填满了,导致以太网交换机无法正常工作(称为交换机中毒)。

安全的计算机网络

一个安全的计绊机网络应设法达到以下四个目标:

-

机密性

机密性(或私密性)就是只有信息的发送方和接收方才能懂得所发送信息的内容,而信息的截获者则看不懂所截获的信息。显 -

端点鉴别

安全的计算机网络必须能够鉴别信息的发送方和接收方的真实身份。 -

信息的完整性

即使能够确认发送方的身份是真实的,并且所发送的信息都是经过加密的,我们依然不能认为网络是安全的。还必须确认所收到的信息都是完整的,也就是信息的内容没有被人篡改过。 - 运行的安全性

现在的机构与计算机网络的关系越密切,就越要重视计算机网络运行的安全性。

访问控制(access control)对计算机系统的安全性非常重要。必须对访问网络的权限加以控制,并规定每个用户的访问权限。

两类密码体制

对称密钥密码体制

所谓对称密钥密码体制,即加密密钥与解密密钥都使用相同密钥的密码体制

公钥密码体制

公钥密码体制使用不同的加密密钥与解密密钥。这种加密体制又称为非对称密钥密码体制

在公钥密码体制中,加密密钥 PK (Public Key,即公钥)是向公众公开的,而解密密SK (Secret Key,即私钥或密钥)则是需要保密的。加密算法 和解密算法 也都是公开的

只能单向保密

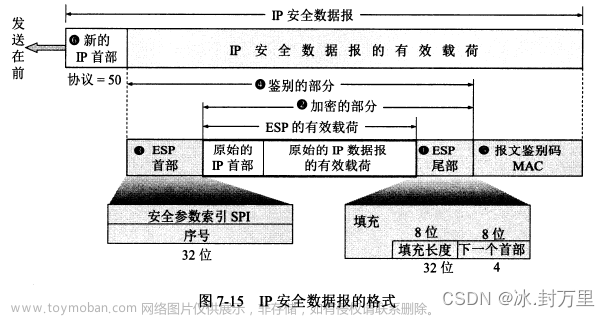

鉴别

报文鉴别

鉴别(authentication) 是网络安全中一个很重要的问题。鉴别的内容有二。一是要鉴别发信者,即验证通信的对方的确是自己所要通信的对象,而不是其他的冒充者。二是要鉴别报文的完整性,即对方所传送

的报文没有被他人篡改过。

-

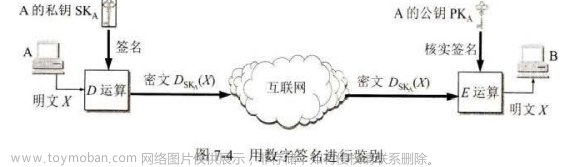

用数字签名进行鉴别(原理)

私钥做数字签名

-

密码散列函数

无线网络和移动网络

无线局域网 WLAN

无线局域网的组成

第一类是有基础设施的,第二类是无基础设施的。

-

IEEE 802.11

对于第一类有基础设施的无线局域网, 1997 IEEE 制定出无线局域网协议 802.11 系列标准。

802.11 就是无线以太网的标准,它使用星形拓扑。无线局域网的中心叫作接入点 AP (Access Point),它是无线局域网的基础设施,也是一个链路层的设备。所有在无线局域网中的站点,对网内或网外的通信,都必须通过接入点 AP 。

802.11 无线局域网的 MAC 层使川 CSMA/CA 协议。现在802.11 系列标准的无线局域网常称为 Wi-Fi。

802.11 标准规定无线局域网的砐小构件是基本服务集 BSS (Basic Servvice Set)。一个基本服务渠 BSS 包括一个接入点和若干个移动站。各站在本 BSS 以内之间的通信,或者与外部站点的通信,都必须通过本 BSS 的搂入点。当网络管理员安装 AP 时,必须为该 AP 分配一个不超过 32 字节的服务集标识符 SSID (Service Set IDentifi er)” 和一个通信信道。 SSID是指使用该 AP 的无线局域网的名字。 SSID —个基本服务集 BSS 所覆盖的地理范围叫作一个基本服务区 BSA (Basic Service Area) 。在网络通信中,链路层设备的唯一标志是MAC 地址。接入点 AP 在出厂时就已有了一个唯 48 位二进制数字的 MAC 地址,其正式名称是基本服务集标识符 BSSID 。在无线局域网中传送的各种帧的首部中,都必须有节点的 MAC 地址(即 BSSID, 但不是 SSID) 。请不要把 BSSID SSlD 弄湿。用户通常都知道所连接的无线局域网的名 SSTD, 但可以不知道其 MAC 地址 BSSID

无线局域网通常使用的频段2.4 GHz和5 GHz 频段。每一个频段又再划分为若干个信道,供各无线局域网使用。

一个基本服务集可以是孤立的单个服务集,也可通过接入点 AP 连接到一个分配系统DS (Distribution System), 然后再连接到另一个基本服务集,这样就构成了一个扩展服务集ESS (Extended Service Set)。 ESS 也有个标识符,是不超过 32 字符的字符串名字而不是地址,叫作扩展服务集标识符 ESSID 。

移动站与接入点 AP 建立关联的方法有两种。一种是被动扫描(如图 9-2(a) 所示),其过程如下:

接入点 AP 周期性发出(例如每秒 10 次)信标帧(beacon frame), 其中包含有若干系统参数(如服务集标识符 SS[D 以及支持的速率等)。

移动站 扫描 ll 个信道,选择厄意加入接入点 AP2 所在的基本服务渠 BSS2, 于是AP2 发出关联请求帧(Assoc ti on Request frame)

接入点 AP2 同意移动站 发来的关联请求,向移动站 发送关联响应帧(AssociationResponse frame)

另一种建立关联的方法是主动扫描

若移动站使用重建关联(reassociation)服务,就可把这种关联转移到另一个接入点。当使用分离(小ssoc ti on)服务时,就可终止这种关联。

2. 移动自组网络

另一类无线局域网是无固定基础设施的无线局域网,它又叫作自组网络 (ad hoxnetnwork) 。这种自组网络没有士述基本服务集中的接入点 AP, 而是由一些处于平等状态的移动站相互通信组成的临时网络.

自组网络通常是这样构成的:一些可移动的设备发现在它们附近还有其他的可移动设备,并且要求和其他移动设备进行通信

802.11 局域网的物理层

隐蔽站问题

802.11 局域网使用 CSMA/CA 协议’。 CA 表示 Collison Avoidance, 是碰撞避免的总思,或者说,协议的设计是要尽量减少碰撞发生的概率。这点和使用有线连接的以太网有很大的区别。以太网当然不希望发生碰撞,但并不怕发生碰撞,因为碰撞的影响并不大。

局域网在使用 CSMA/CA 的同时,还使用停止等待协议。收到上一帧的确认,才能发送下一帧。

802.1 局域网的 MAC 层协议

-

CSMA/CA

(I) 分布协调功能 DCF (Dis1ributed Coordination Function) DCF 不采用任何中心控制,让各站通过争用信道来获取发送权。即短帧间间隔 SIFS (Short Inter-Frame Spaceing)和分布协调功能帧间间隔 DIFS (DCF IFS)

(2) 点协调功能 PCF (Point Coordination Function) PCF 是选项,是用接入点 AP 集中控制整个 BSS 内的活动, PCF 使用集中控制的接入算法,用类似于探询的方法把发送数据权轮流交给各个站,从而避免了碰撞的产生。

CSMA/CA 协议的特点如下:

(I) 站点想发送数据必须先监听信道。若信道在时间间隔 DIFS 内均为空闲,则发送整个数据帧。否则,进行(2)

(2) 站点选择一随机数,设置退避计时器。计时器的运们规则是:若信道忙,则冻结退避计时器,然线等待,直至信道变空闲。若信道空闲,并在时间间隔DIFS 内均为空闲,开始争用信道,当退避计时器时间减为零时,发送数据。

(3) 站点若收到接收方发来的确认帧,且还有后续帧要发送,就转到(2) 。若在设定时间内未收到确认,则准各重传,并转到(2), 但会在更大的范围内选择一随机数。

2. 时间间隔 DIFS 的重要性

第一个方法是用软件实现的虚拟载波监听( irtual Carrier Sense) 的机制。这就是让源把要占用信道的时间, 以微秒为单位,写入其数据帧 DATA的首部。广播播范围内的各站,都能够收到这一信息,并创建自己的网络分配向量 NAV (Network Allocation Vector)

第二个方法是在物理层用硬件实现载波监听。每个站检查收到的信号强度是否超过一定的门限数值,用此判断是否有其他移动站在信道上发送数据。

3. 争用信道的过程

-

对信道进行预约

为了更好地解决隐蔽站带来的碰撞问题, 802.11 允许要发送数据的站对信逆进行预约。

802.11 局域网的 MAC帧

控制帧、数据帧和管理帧

地址1永远是接收地址(即直接接收数据帧的节点地址)。

地址2永远是发送地址(即实际发送数据帧的节点地址)。

地址3和地址4取决于数据帧中的”来自 AP" 和“去往 AP" 这两个字段的数值。

- 关于 802.11 数据帧的地址

无线个人区域网 WPAN

无线个人区域网 WPAN (Wireless Personal Area Network)就是在个人工作的地方把屈于个人使用的电子设备(如便携式电脑、平板电脑、便携式打印机以及蜂窝电话等)用无线技术连接起来自组网络

- 蓝牙系统

蓝牙使用 TDM 方式和跳频扩频 FHSS 技术.组成不使用接入点 AP 的皮可网(piconet)。piconet的意思就是“微微网”,因表示这种无线网络的覆盖面积积非常小。每一个皮可网有一个主设备(Master)和最多7个工作的从设备(Slave) 。通过共享主设备或从设备,可以把多个皮可网链接起来,形成一个范闱更大的扩散网(scatternet)。

-

低速 WPAN

ZigBee 作为新一代无线通信技术的名称。 ZigBee 技术主要用于各种电子设备(固定的、便携的或移动的)之间的无线通信,其主要特点是通信距离短 (10~80 m), 传输数据速率低,并且成本低廉。

ZigBee 网络容量大。一个 ZigBee 的网络最多包括有 255 个节点,其中一个是主设备(Master), 其余则是从设备(Slave) 。若是逌过网络协调器(Network Coordinator), 整个网络最多可以支持超过 64000 个节点。

ZigBee 的节点按功能的强弱可划分为两大类,即全功能设备 FFD (Full-Function Device)和精简功能设备 RFD (Reduced-Function Device). RFD点是 ZigBee 网络中数侦最多的端设备,它的电路简单,存储容泣较小,因而成本较低。 FFD 节点具备控制器(Controller) 的功能,能够提供数据交换,

-

高速 WPAN

高速 WPAN 的标准是 IEEE 802.15.3, 是专为在便携式多媒体装置之间传送数据而制定的。这个标准支持 11~55 Mbit/ 的数据率

蜂窝移动通信网

蜂窝无线通信技术的发展简介

-

蜂窝移动通信系统问世

最早的第一代(IG) 蜂窝移动通信系统l978 年, 它使用用模拟技术和传统的电路交换及频分多址 FDMA 提供电话服务。这里的 表示 Generation (代) -

2G 蜂窝移动通信系统

蜂窝移动通信的特点

把不同的小区划分,建基站,不同的基站可以实现频率复用

GSM 系统出然使用数字技术,但仍然使用传统的电路交换提供语音通信服务。

移动用户到且站之间的空口(即无线空中按门)采用的多址方式是 FDMA/TDMA 的混合系统。这种混合系统先按频分复用力式,把可用频带(上下行行各占用 25 MHz) 划分为125 个带宽为 200 kHz 的子频带。然后把每个频带进行时分复用,核心网包括移动交换中心 MSC (Mobile Switching Center) 和网关移动交换中心 GMSC(Gateway Mobile Switching Center) MSC 的重要任务是负责用户的授权和账单(即确定是台允许一个移动设备接入到这个蜂窝网络中),用户呼叫连接的建立和释放

3. 数据通信披引入移动通信系统

GSM 初期以提供话音为主,在中后期为了满足移动数据汕信需求,引入通用分组无线服务 GPRS (General Packet Radio Service) (俗称 2.SG) 和增强型数据速率 GSM 演进 EDGE(Enhanced Data rate for GSM Evolution) (俗称 2.75G)系统

-

3G 蜂窝移动通信系统

3G UMTS 引入了无线接入网的概念,其全名是通用移动通信系统陆地无线接入网 UTRAN (UMTS Terrestrial Radio Access Network), 它由多个无线网络系统组成。每个无线网络系统有-个无线网络控制器 RNC (Radio Netwvork Controller)和许多基站,3G UMTS 2G GSM 的主要区别集中在 UTRAN 侧,在空门使用直接序列宽带码分多址 DS-WCDMA (Direct Sequence Wideband CDMA), 或时分同步码分多址 TD-SCOMA(Time Division-Synchronous Code Division Multiple Access) 。

-

4G 蜂窝移动通信系

MT-Advanced 的一个最重要的特点就是取消了电路交换,无论传送数据还姑传送话齿,全部使用分组交换技术,或称为全网 IP 化。

3GPP R8 版本发布的长期演进 LTE (Long-Term Evolution)准

LTE 的体系结构三大部分组成,即用户设备 UE 、演进的无线接入网 E-UTRAN(Evolvcd-UTRAN) 和演进的分组核心网 EPC (Evolved Packet Core)

基站eNB有三个主要构件 1 天线 2 无线模块:对发往空的信号,或从空口接受信号,进行调制或解调 3 数字模块 作为空口于核心网的接口

在控制层面,基站eNB负责无线资源的管理,执行又MME发起的寻呼信息的的调度和传输,并为UE发往服务网关S-GW的数据选择路由。在数据层面,基站eNB在用户设备UE与核心网之间传送IP数据包。分组数据网络网关(简称为分组网关) P-GW (Packet Data Network GateWay)是核心网通向互联网的网关路由器或边界路由器。

分组数据网络网关(简称为分组网关) P-GW (Packet Data Network Gate Way)是核心网通向互联网的网关路由器或边界路由器,

服务网关 S-GW (Serving GateWay)是无线接入网与核心网之间的网关路由器,S-GW 负责用户层训的数拟分组的转发和路由选择,起到路由器的作用。

归属用户服务器 ISS (Home Subscriber Server) 是个中心数据库,里面有网络运营商所保存的用户的基本数据

移动性管理实体 MME (Mobility Management Entity)是一个信令实体,负责基站与核心网之间以及用户与核心网之间的所有信令交换文章来源:https://www.toymoban.com/news/detail-807729.html

LTE 网络与互联网的连接

UE(如手机)开机后,就登记到 LTE 网络,以便使用网络资源来传送 IP数据业务。在 LTE 网络内的数据路径由两大部分组成,即空空口无线链路 (UE eNB) 和核心网中的隧道 (eNB - S-GW - P-GW) 。 文章来源地址https://www.toymoban.com/news/detail-807729.html

文章来源地址https://www.toymoban.com/news/detail-807729.html

到了这里,关于计算机网络 网络安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!