//SHA1相关函数//

typedef struct SHA1Context

{

uint32_t Intermediate_Hash[SHA1HashSize/4]; /* Message Digest /

uint32_t Length_Low; / Message length in bits /

uint32_t Length_High; / Message length in bits /

/ Index into message block array /

int_least16_t Message_Block_Index;

uint8_t Message_Block[64]; / 512-bit message blocks /

int Computed; / Is the digest computed? /

int Corrupted; / Is the message digest corrupted? /

} SHA1Context;

/

- SHA1Reset-此函数将初始化准备中的SHA1上下文,用于计算新的SHA1消息摘要。

*/

int SHA1Reset(SHA1Context context){

if (!context)

{

return shaNull;

}

context->Length_Low = 0;

context->Length_High = 0;

context->Message_Block_Index = 0;

context->Intermediate_Hash[0] = 0x67452301;//取得的HASH结果(中间数据)

context->Intermediate_Hash[1] = 0xEFCDAB89;

context->Intermediate_Hash[2] = 0x98BADCFE;

context->Intermediate_Hash[3] = 0x10325476;

context->Intermediate_Hash[4] = 0xC3D2E1F0;

context->Computed = 0;

context->Corrupted = 0;

return shaSuccess;

}

/ - SHA1Result此函数将160位消息摘要返回到调用方提供的Message_Digest数组。

*/

int SHA1Result( SHA1Context context,uint8_t Message_Digest[SHA1HashSize])

{

int i;

if (!context || !Message_Digest)

{

return shaNull;

}

if (context->Corrupted)

{

return context->Corrupted;

}

if (!context->Computed)

{

SHA1PadMessage(context);

for(i=0; i<64; ++i)

{

/ message may be sensitive, clear it out /

context->Message_Block[i] = 0;

}

context->Length_Low = 0; / and clear length /

context->Length_High = 0;

context->Computed = 1;

}

for(i = 0; i < SHA1HashSize; ++i)

{

Message_Digest[i] = context->Intermediate_Hash[i>>2]

>> 8 * ( 3 - ( i & 0x03 ) );

}

return shaSuccess;

}

/ - SHA1Input

*/

int SHA1Input( SHA1Context *context,const uint8_t *message_array,unsigned length)

{

if (!length)

{

return shaSuccess;

}

if (!context || !message_array)

{

return shaNull;

}

if (context->Computed)

{

context->Corrupted = shaStateError;

return shaStateError;

}

if (context->Corrupted)

{

return context->Corrupted;

}

while(length-- && !context->Corrupted)

{

context->Message_Block[context->Message_Block_Index++] = (message_array & 0xFF);

context->Length_Low += 8;

if (context->Length_Low == 0)

{

context->Length_High++;

if (context->Length_High == 0)

{

/ Message is too long */

context->Corrupted = 1;

}

}

if (context->Message_Block_Index == 64)

{

SHA1ProcessMessageBlock(context);

}

message_array++;

}

return shaSuccess;

}

//SHA256相关函数//

typedef struct SHA256_CTX{

BYTE data[64];

WORD datalen;

unsigned long long bitlen;

WORD state[8];

} OWN_SHA256_CTX;

void sha256_transform(OWN_SHA256_CTX *ctx, const uint8_t *data)

{

WORD a, b, c, d, e, f, g, h, i, j, t1, t2, m[64];

// initialization

for (i = 0, j = 0; i < 16; ++i, j += 4){

m[i] = (data[j] << 24) | (data[j + 1] << 16) | (data[j + 2] << 8) | (data[j + 3]);

}

for ( ; i < 64; ++i){

m[i] = SIG1(m[i - 2]) + m[i - 7] + SIG0(m[i - 15]) + m[i - 16];

}

a = ctx->state[0];

b = ctx->state[1];

c = ctx->state[2];

d = ctx->state[3];

e = ctx->state[4];

f = ctx->state[5];

g = ctx->state[6];

h = ctx->state[7];

for (i = 0; i < 64; ++i) {

t1 = h + EP1(e) + CH(e,f,g) + k[i] + m[i];

t2 = EP0(a) + MAJ(a,b,c);

h = g;

g = f;

f = e;

e = d + t1;

d = c;

c = b;

b = a;

a = t1 + t2;

}

ctx->state[0] += a;

ctx->state[1] += b;

ctx->state[2] += c;

ctx->state[3] += d;

ctx->state[4] += e;

ctx->state[5] += f;

ctx->state[6] += g;

ctx->state[7] += h;

}

void sha256_init(OWN_SHA256_CTX *ctx)

{

ctx->datalen = 0;

ctx->bitlen = 0;

ctx->state[0] = 0x6a09e667;

ctx->state[1] = 0xbb67ae85;

ctx->state[2] = 0x3c6ef372;

ctx->state[3] = 0xa54ff53a;

ctx->state[4] = 0x510e527f;

ctx->state[5] = 0x9b05688c;

ctx->state[6] = 0x1f83d9ab;

ctx->state[7] = 0x5be0cd19;

}

void sha256_update(OWN_SHA256_CTX *ctx, const uint8_t *data, size_t len)

{

WORD i;

for (i = 0; i < len; ++i) {

ctx->data[ctx->datalen] = data[i];

ctx->datalen++;

if (ctx->datalen == 64) {

// 64 byte = 512 bit means the buffer ctx->data has fully stored one chunk of message

// so do the sha256 hash map for the current chunk

sha256_transform(ctx, ctx->data);

ctx->bitlen += 512;

ctx->datalen = 0;

}

}

}

void sha256_final(OWN_SHA256_CTX *ctx, uint8_t *hash)

{

WORD i;

i = ctx->datalen;

// Pad whatever data is left in the buffer.

if (ctx->datalen < 56) {

ctx->data[i++] = 0x80; // pad 10000000 = 0x80

while (i < 56)

ctx->data[i++] = 0x00;

}

else {

ctx->data[i++] = 0x80;

while (i < 64)

ctx->data[i++] = 0x00;

sha256_transform(ctx, ctx->data);

memset(ctx->data, 0, 56);

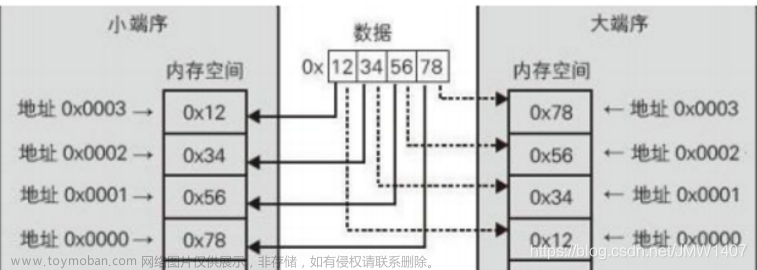

}文章来源:https://www.toymoban.com/news/detail-811787.html

// Append to the padding the total message's length in bits and transform.

ctx->bitlen += ctx->datalen * 8;

ctx->data[63] = ctx->bitlen;

ctx->data[62] = ctx->bitlen >> 8;

ctx->data[61] = ctx->bitlen >> 16;

ctx->data[60] = ctx->bitlen >> 24;

ctx->data[59] = ctx->bitlen >> 32;

ctx->data[58] = ctx->bitlen >> 40;

ctx->data[57] = ctx->bitlen >> 48;

ctx->data[56] = ctx->bitlen >> 56;

sha256_transform(ctx, ctx->data);

// copying the final state to the output hash(use big endian).

for (i = 0; i < 4; ++i) {

hash[i] = (ctx->state[0] >> (24 - i * 8)) & 0x000000ff;

hash[i + 4] = (ctx->state[1] >> (24 - i * 8)) & 0x000000ff;

hash[i + 8] = (ctx->state[2] >> (24 - i * 8)) & 0x000000ff;

hash[i + 12] = (ctx->state[3] >> (24 - i * 8)) & 0x000000ff;

hash[i + 16] = (ctx->state[4] >> (24 - i * 8)) & 0x000000ff;

hash[i + 20] = (ctx->state[5] >> (24 - i * 8)) & 0x000000ff;

hash[i + 24] = (ctx->state[6] >> (24 - i * 8)) & 0x000000ff;

hash[i + 28] = (ctx->state[7] >> (24 - i * 8)) & 0x000000ff;

}

}文章来源地址https://www.toymoban.com/news/detail-811787.html

到了这里,关于C语言---不依赖openssl的SHA算法的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!