人们常说Mac不能被黑客入侵,但事实并非如此。虽然Mac可能不像Windows PC频繁的受到攻击,但黑客成功入侵Mac的例子有很多,从虚假程序到利用漏洞。

Windows PC比MacBook更频繁成为目标的重要原因之一是市场占用份额。截至 2022 年,Windows 在桌面市场的操作系统中的全球市场份额为 76%,而 macOS 的市场份额约为 15%。黑客的主要目的是获利,所以他们通常将精力集中更有利可图的windows用户。

面对网络风险,苹果已经做出了相当大的努力,使黑客难以访问Mac。macOS 的安全功能包括:

●确保只允许来自受信任来源的软件在 Mac 上运行。

●安全隔区具有M1和M2系列芯片以及T1和T2芯片的功能,例如加密和安全启动。

●Apple的集成防病毒XProtect,旨在检测和阻止恶意软件运行。

虽然这些安全功能为Mac黑客带来了巨大的障碍。但有时黑客会检测到可用于利用 Mac 的安全漏洞。这些漏洞称为back doors或0 day。

01、MacBook的攻击类型

加密劫持

黑客会使用Mac的处理器和RAM来挖掘加密货币,从而导致 Mac 运行速度比平时慢的多。

勒索软件

勒索软件会拒绝用户访问其设备上的程序或文件以换取支付赎金。

间谍软件

此攻击涉及收集有关敏感数据、登录信息。例如使用键盘记录器来记录键入的内容。

僵尸网络

黑客会使你的计算机成为可远程操作的垃圾邮件发送机器。

概念验证

此类是基于Apple代码中的漏洞或漏洞的概念验证。例如,谷歌的Project Zero团队设计了一个名为Buggy Cow的概念验证,由于其内存管理器中的错误,它能够访问macOS的某些部分。

端口漏洞

Mac可以通过USB和Thunderbolt端口被黑客入侵。例如,在 2019 年的 checkm8 漏洞利用中,Mac 黑客可以通过插入修改后的 USB-C 电缆来访问 T2 芯片。

根工具包

Rootkit 允许黑客在不被泄露的情况下访问设备。

02、如何判断Mac是否被黑客入侵

MacBook被黑客入侵的迹象包括:

运行缓慢

如果出现这种现象,可能是恶意软件或使用你的计算机挖掘加密货币或发起DDoS攻击的迹象。

风扇声变大

恶意软件会导致系统运行过热,并给机械系统带来更大的压力。

出现新的工具栏或浏览器加载项

如果你看到未安装的随机附加组件,则可能表示你的Mac已被劫持并定向到恶意的第三方站点。

更多的弹出窗口

虽然此类攻击不太危险,但这种类型的恶意软件可以从广告点击中获利。

浏览器主页变化

这可能表示系统劫持,通常用于引诱访问危险网站。

禁止访问个人文件

此为特洛伊木马或勒索软件的结果。

身边的人收到来自你发送的垃圾邮件

如果你的联系人通过电子邮件或社交媒体收到你的垃圾邮件,则Mac可能感染了恶意软件。

设备冻结或崩溃

恶意软件或病毒可能会给计算机的操作系统带来压力,从而导致冻结或崩溃等问题。

摄像头异常

如果发现摄像头指示灯在未打开时亮起,则可能表明网络摄像头已被黑客入侵。

03、如何保护Mac免受黑客攻击

将 Mac 连接到路由器

将 Mac 直接连接到宽带调制解调器意味着电脑从调制解调器接收公共 IP 地址。这使它容易受到通过互联网的随机扫描。将其连接到路由器是一个更安全的选择。

使用加密来防止黑客入侵无线网络

加密将无线传输伪装成垃圾数据,并且只能使用你选择的 ASCII 密钥将其恢复为原始形式。WPA2加密需要大量的时间,精力和计算能力来找到你的加密密钥。

将 Mac 设置为自动下载系统更新

⑴单击屏幕左上角的Apple徽标,然后选择“系统偏好设置”。

⑵在“系统偏好设置”窗口中,单击“应用商店”面板。

⑶选中“自动检查更新”和“在后台下载新的可用更新”框。

⑷选中“安装更新”以将更新设置为自动安装。

启用 Mac 的内建软件防火墙

打开“系统偏好设置”菜单,然后单击“个人”标题下的“安全和隐私”图标。选择窗口顶部的“防火墙”选项卡,然后单击“开始”按钮以启用防火墙。单击“高级”按钮以选择要允许通过防火墙的程序和服务。

使用受限帐户

这将阻止软件在未经许可的情况下自动在的计算机上安装。

保持网络习惯

例如,避免单击电子邮件中的链接。访问需要敏感帐户详细信息的网站时,始终直接在浏览器中键入 URL 或使用浏览器书签。

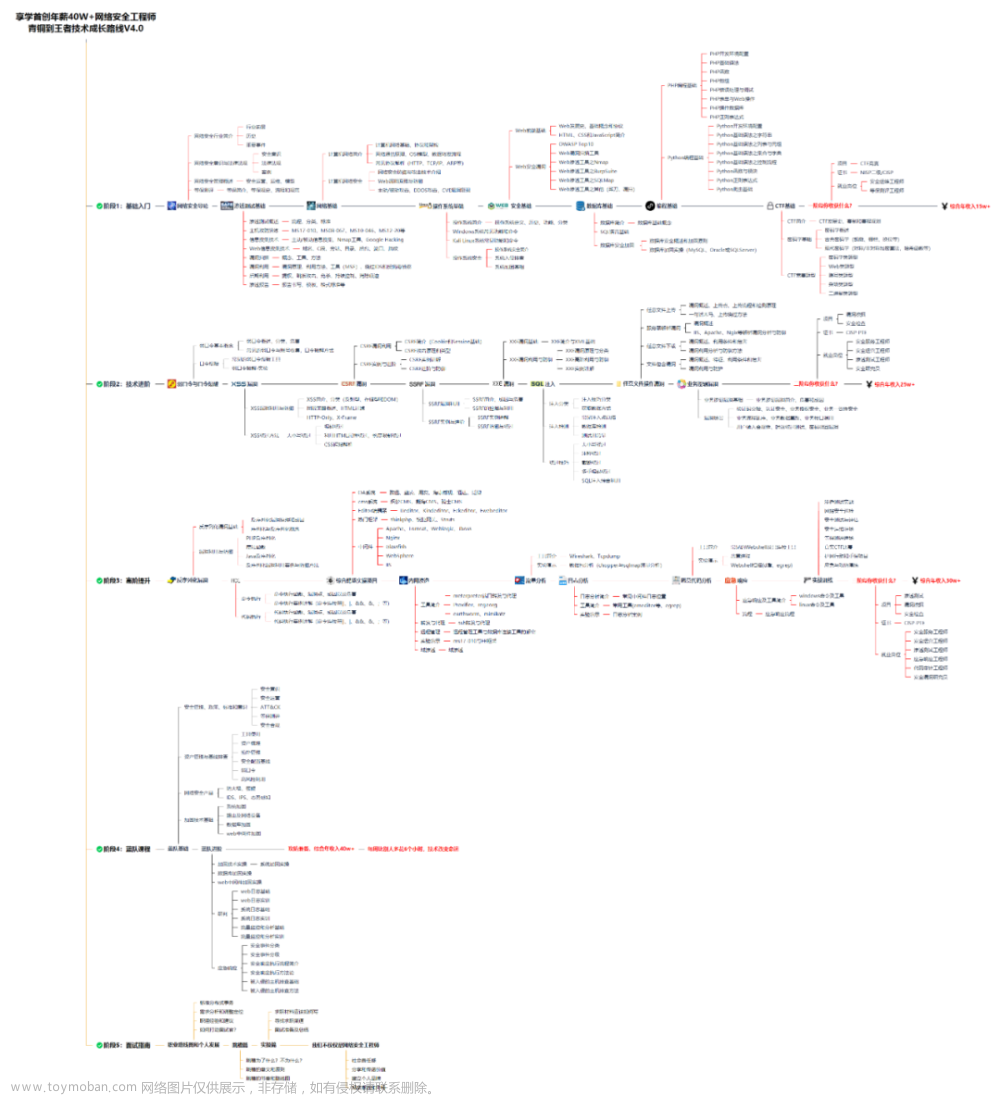

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,

那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析文章来源:https://www.toymoban.com/news/detail-815557.html

文章来源地址https://www.toymoban.com/news/detail-815557.html

文章来源地址https://www.toymoban.com/news/detail-815557.html

到了这里,关于学会这几招,再也不担心电脑被黑客入侵的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!