PHP创建一个以自己姓名命名的类,要求存在两个属性,name,age,进行序列化,输出序列化以后的数据。

<!-- PHP创建一个以自己姓名命名的类,要求存在两个属性,name,age -->

<?php

class lin {

public $name;

public $age;

}

$lin1 = new lin ();

$lin1->name = "lin";

$lin1->age = 18;

var_dump($lin1);

echo "<br />******************************<br />";

echo serialize($lin1);

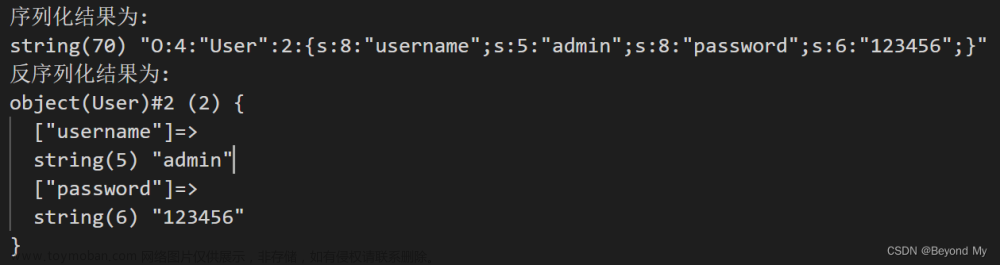

?>;序列化后数据:

文章来源:https://www.toymoban.com/news/detail-818573.html

文章来源:https://www.toymoban.com/news/detail-818573.html

手动修改序列化后的数据实现age年龄+100,输出反序列化后的内容:

<?php

class lin {

public $name;

public $age;

}

// 创建对象

$lin1=new lin ;

// 对象赋值

$lin1->name="lin";

$lin1->age=+100;

// 序列化

$lin1=serialize($lin1);

var_dump($lin1);

// 反序列化

echo "<hr>";

$lin1=unserialize($lin1);

var_dump($lin1);

?> 文章来源地址https://www.toymoban.com/news/detail-818573.html

文章来源地址https://www.toymoban.com/news/detail-818573.html

到了这里,关于基于PHP反序列化练习的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!