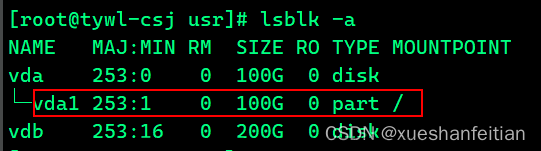

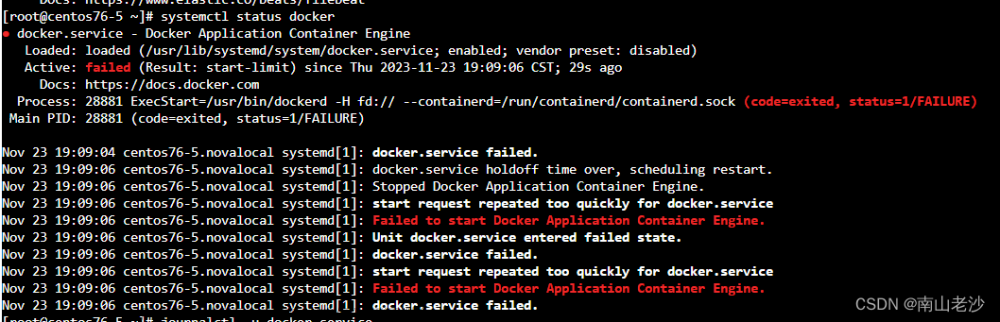

某天我的阿里云突然发信息告诉我服务器有自变异木马,我用远程工具连接服务器异常卡顿甚至掉线,reboot也不好使.用阿里云的网页控制台会好些,但还是卡,我又用阿里云控制台重启服务器,重启之后发现服务器完全连不上了,ping也ping不通了,我问了客服说可以用救援连接试试,果然能连上,起初发现连不上的原因是防火墙的问题,后来发现是网络服务挂了,起了network服务之后,远程工具也可以正常连接了,但还是卡顿,我还是用阿里云的网页控制台吧.

上去top 命令一看有个随机字符串的进程名占用了30%的cpu资源,kill掉之后又产生了另一个随机进程名,随后我ll /etc/cron*查看定时任务目录有没有被修改,发现有一个刚刚生成的类似定时任务shell脚本,内容如下:

#!/bin/sh

PATH=/bin:/sbin:/usr/bin:/usr/sbin:/usr/local/bin:/usr/local/sbin:/usr/X11R6/bin

cp "/usr/bin/vauokamjnsqtyl" "/usr/bin/jyfsttydua"

尝试删除该文件,但立马又生成了一个新的文件,然后我把文件中的cp命令修改为rm -rf命令,还是会重新生成文件.

于是我到/usr/bin目录下用ll -art查看最近修改过的文件,发现有好多随机字符串的文件,我删除还是会复制一个新的文件,上网搜了半天,发现有个chattr命令可以阻止目录生成新的文件,于是我把定时任务目录中的脚本删除再禁止生成新文件:

rm -f *.sh; chattr +i /etc/cron.hourly

正当我准备用同样的方法处理/usr/bin目录的时候,发现/usr/bin目录下复制了几十个同类脚本,简直像吃了屎一样恶心,又到网上搜了半天,发现find命令有个-mtime参数可以找到最近几天内修改过的文件,配合-delete参数可以删除:

find /usr/bin -mtime -1 -type f -delete; chattr +i /usr/bin

这次终于没有新的文件产生了,再看一眼top命令,木马进程也不在了^_^文章来源:https://www.toymoban.com/news/detail-820202.html

本文由博客一文多发平台 OpenWrite 发布!文章来源地址https://www.toymoban.com/news/detail-820202.html

到了这里,关于记一次linux复制病毒处理过程的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!