PTT(pass the ticket)

PTH部分基于NTLM认证进行攻击,而PTT基于kerberos协议进行攻击

PTT中最常见的三种攻击方式为:MS14-068、黄金票据、白银票据

MS14-068

MS14-068是密钥分发中心(KDC)服务中的Windows漏洞。它允许经过身份验证的用户在其Kerberos票证(TGT)中插入任意PAC(表示所有用户权限的结构)。该漏洞位于kdcsvc.dll域控制器的密钥分发中心(KDC)中。用户可以通过呈现具有改变的PAC的Kerberos TGT来获得票证。

MS14-068对应的补丁为KB3011780,接下来说一下MS14-068的利用过程

利用mimikatz ptt

1.获取普通域成员的SID

2.生成TGT票据

ms14-068.exe -u 域成员名@域名 -s 域成员sid -d 域控制器地址 -p 域成员密码

MS14-068.exe -u mars2@Drunkmars.com -s S-1-5-21-652679085-3170934373-4288938398-1107 -d 192.168.10.5 -p <password>在同目录下生成了.ccache文件

3.票据注入

使用mimikatz将票据注入到当前内存中,伪造凭证,如果成功则拥有域管理权限,可任意访问域中所有机器

通过mimikatz进行票据注入

4.klist查看缓存票据

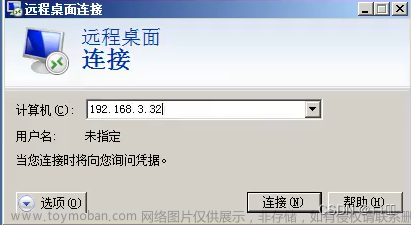

5.建立ipc连接

可以看到我们这里已经提升到dc权限,这里需要注意一个问题,如果要使用psexec或者wmi进行远程执行命令的操作,这里的ip就要换成主机名字,否则无法登录成功文章来源:https://www.toymoban.com/news/detail-820810.html

文章来源地址https://www.toymoban.com/news/detail-820810.html

文章来源地址https://www.toymoban.com/news/detail-820810.html

到了这里,关于内网环境横向移动——利用DCOM(2)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!