rpcbind介绍

通俗的来说,rpcbind是NFS中用来进行消息通知的服务。

一般情况下rpcbind运行在111、31端口。并且NFS配置开启 rpcbind_enable=“YES”

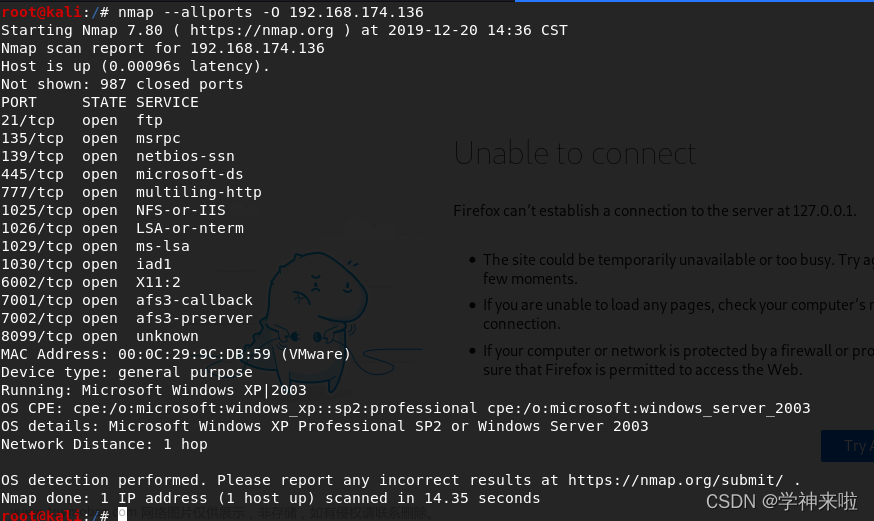

我们来探测当前机器的开放端口,一般开启了rpcbind,会有nfs网络共享的功能,nfs端口是2049

nmap 192.168.42.137

探测目标rpcbind

使用nmap -sV -p 111 IP地址 探测目标rpcbind版本信息。

nmap -sV -p 111 192.168.42.137

在实际的情况下,我们探测完服务和版本后,我们可以使用

searchsploit rpcbind2

,查看一下是否有可利用的漏洞

可以看到rpcbind是有一些这样子的漏洞和脚本,利用一些rce的脚本和漏洞挖掘脚本,这些我就不使用dos和脚本的内容

某些情况下,你会发现它是具有rce远程代码执行的情况下,我们可以用探测脚本,检测脚本,进行对应反弹shell的操作,这里我没有发现

nmap脚本探测

在nmap中,使用nmap -p 111 --script=rpcinfo 目标地址 来探测目标的rpcinfo信息。

nmap -p 111 --script=rpcinfo 192.168.42.137

以上端口信息只是使用nmap进行探测

metasploit模块探测

使用metasploit下的 auxiliary/scanner/misc/sunrpc_portymapper进行目标探测

msfconsole

use auxiliary/scanner/misc/sunrpc_portmapper

//发现端口信息的一个模块

show options

set rhosts 192.168.1.106

show info

//查看模块信息

run

文章来源:https://www.toymoban.com/news/detail-824759.html

文章来源:https://www.toymoban.com/news/detail-824759.html

映射的内容是程序对应的端口号,利用metasploit发现nfs对应的组合端口,nlockmgr和mountd,通过metasploit就可以发现,我们开放了nfs,我们就可以进行下一步探测,如果nfs端口不是2049,这个时候,rpcbind就发挥了极大的用处,来找到对应的nfs端口号文章来源地址https://www.toymoban.com/news/detail-824759.html

到了这里,关于6-14漏洞利用-rpcbind漏洞利用的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[网络安全] Windows Server 设置文件屏蔽防止黑客利用漏洞上传特定类型的非法文件(.asp .aspx .jsp .php)](https://imgs.yssmx.com/Uploads/2024/02/650978-1.png)