在网络安全领域,扫描器是用于侦察和识别网络系统漏洞的工具。 它们可以帮助网络管理员识别安全漏洞,也可能被攻击者用来寻找攻击目标。

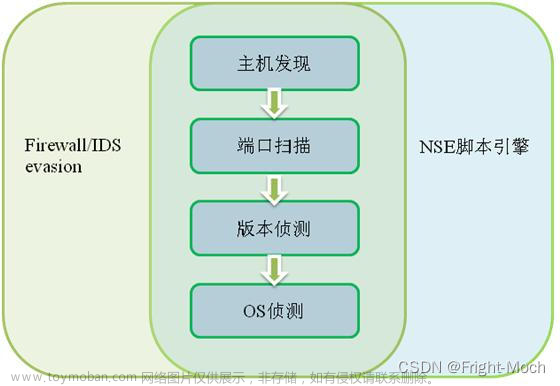

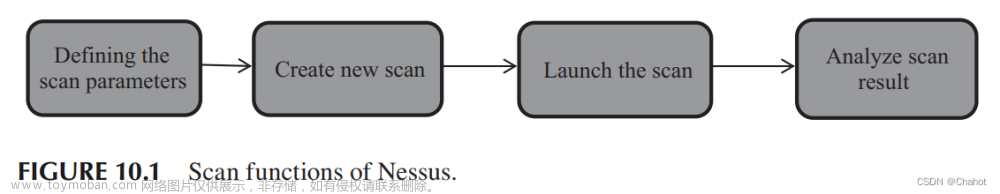

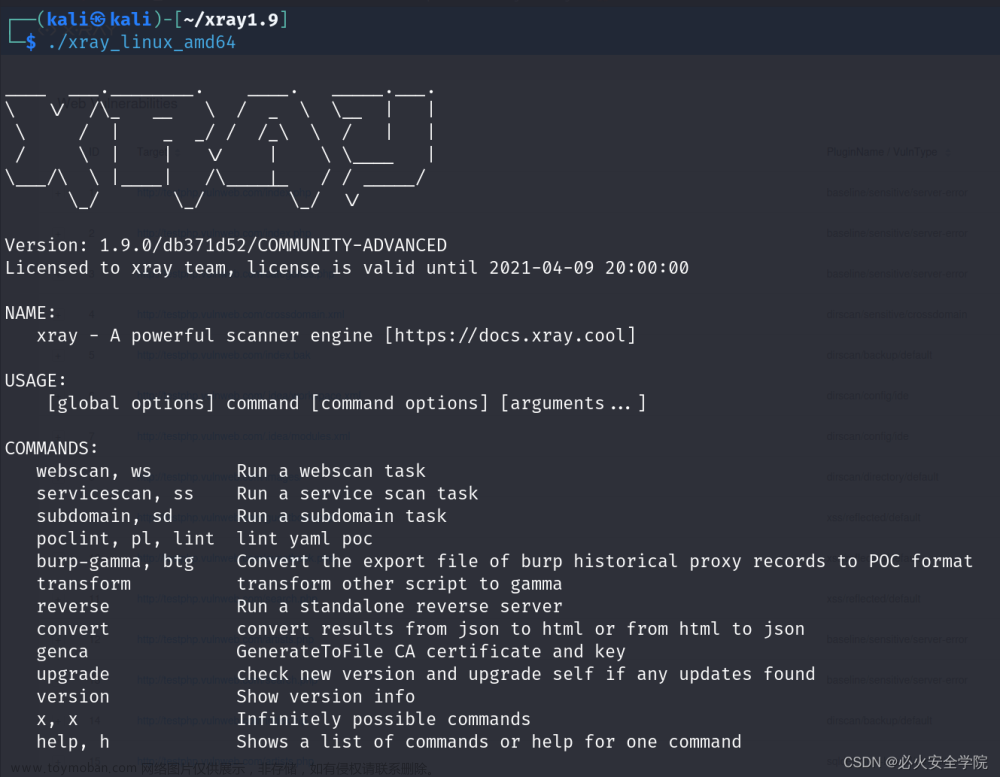

扫描器的基本概念 定义:扫描器是一种自动化工具,用于探测网络和服务器中的漏洞、开放端口、运行的服务等信息。

类型: 端口扫描器:探测开放的端口和运行在这些端口上的服务。

漏洞扫描器:搜索和报告已知漏洞。

网络扫描器:绘制网络拓扑,识别网络上的设备和服务。

扫描器的使用场景

安全评估:网络管理员和安全专家使用扫描器进行常规安全评估。

侵入测试:在侵入测试中,扫描器用来寻找网络和系统的潜在弱点。

攻击前侦察:攻击者使用扫描器识别可利用的漏洞。

如何防御扫描器

防火墙配置:使用防火墙阻止未授权的访问和扫描尝试。配置规则以限制或阻断来自可疑源的流量。

入侵检测和预防系统:部署入侵检测系统(IDS)和入侵预防系统(IPS)来监控可疑活动和自动阻断攻击尝试。

改变默认配置:更改默认端口和服务设置,使自动化扫描器更难发现目标。

限制信息披露:配置服务器和服务以最小化在错误消息和响应中泄露的信息量。

定期更新和打补丁:定期更新系统和应用程序,安装安全补丁以修复已知漏洞。

日志分析:审查和分析安全日志,以便及时发现异常活动。

防御策略的最佳实践

安全培训:对网络管理员和IT专业人员进行安全意识培训,以提高对潜在扫描活动的识别能力。

安全策略:制定并实施全面的安全策略,包括定期的安全评估和测试。

数据加密:对敏感数据进行加密,即使在攻击者绕过防御措施的情况下也保护数据安全。

扫描器既是防御者的工具,也可能成为攻击者的武器。

Web应用防火墙(WAF)可以帮助识别和阻止来自扫描器的恶意流量,保护网络应用免受未授权访问和攻击。

以下是使用WAF防御扫描器的关键策略:

流量监控和分析:WAF能够监控所有进入网站的流量,并对可疑活动进行分析。它可以识别来自扫描器的异常流量模式,例如频繁的页面请求或异常的数据包结构。

自定义规则设置:WAF允许用户根据具体需求设置自定义规则。这些规则可以针对常见的扫描器行为进行优化,从而更有效地识别和阻止扫描尝试。

阻止恶意IP地址:WAF可以配置为自动阻止已知的恶意IP地址或IP范围。这些IP地址通常与扫描器或其他恶意活动相关联。

响应策略:在检测到扫描尝试时,WAF可以采取不同的响应策略,如拦截请求、发送警告或重定向到陷阱页面。

日志记录和报告:WAF提供详细的日志记录和报告功能,帮助管理员跟踪和分析可疑活动,及时响应潜在威胁。

在众多Web应用防火墙(WAF)解决方案中,雷池社区版WAF是一个值得推荐的选择,特别是对于预算有限但安全需求高的企业或个人用户。文章来源:https://www.toymoban.com/news/detail-837284.html

无论是面对扫描器攻击还是其他类型的网络威胁,雷池社区版WAF都能提供有效的防护,帮助保护你的网络环境安全。文章来源地址https://www.toymoban.com/news/detail-837284.html

到了这里,关于使用WAF防御网络上的隐蔽威胁之扫描器的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!