以太坊智能合约开发中,重入攻击是一种常见的安全漏洞。这种攻击通常发生在合约的递归调用中,攻击者通过构造恶意交易,使得原本合约在执行过程中不断调用自身或其他合约,从而耗尽合约的Gas(交易费用),或者导致意外的状态改变。

目录

一、原本合约示例

假设我们有一个简单的“代币合约”(TokenContract),它允许用户之间进行代币的转账。

代码如下:

二、攻击合约示例

攻击者可以创建一个攻击合约(AttackContract)。

利用重入攻击来耗尽原本合约的Gas或执行意外的操作。下面是一个简单的攻击合约示例:

三、危害及攻击实现

这会导致两个主要问题:

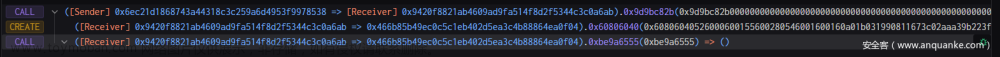

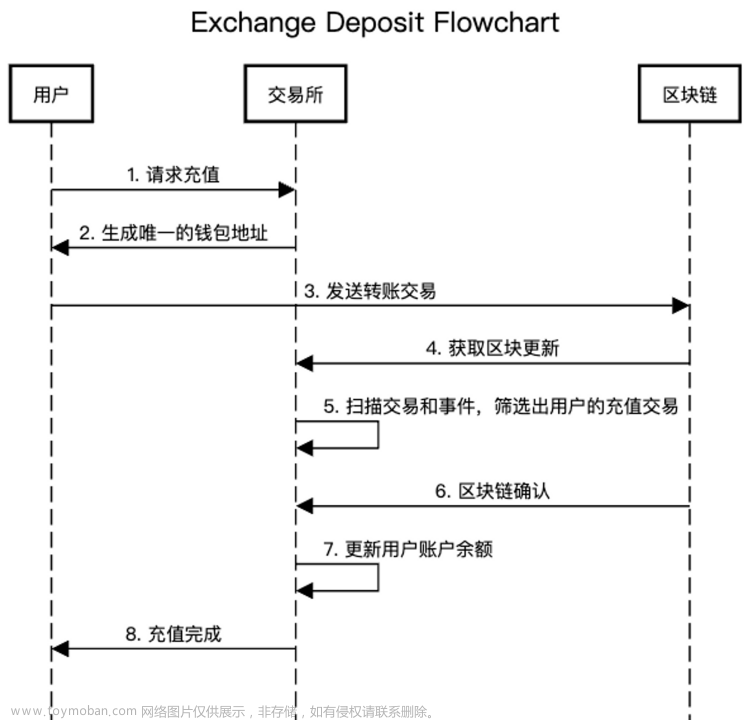

攻击实现:攻击者会按照以下步骤执行攻击:

总结

一、原本合约示例

-

假设我们有一个简单的“代币合约”(TokenContract),它允许用户之间进行代币的转账。

-

代码如下:

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.0;

contract TokenContract {

mapping(address => uint256) public balances;

uint256 public totalSupply;

constructor() {

totalSupply = 1000000;

balances[msg.sender] = totalSupply;

}

function transfer(address _to, uint256 _value) public returns (bool) {

require(balances[msg.sender] >= _value, "Insufficient balance");

require(_to != address(0), "Cannot transfer to the zero address");

balances[msg.sender] -= _value;

balances[_to] += _value;

emit Transfer(msg.sender, _to, _value);

return true;

}

event Transfer(address indexed from, address indexed to, uint256 value);

}- 在这个合约中,

transfer函数允许用户将一定数量的代币转移给另一个地址。转移之前,它会检查发送者的余额是否足够,并防止向零地址转账。

二、攻击合约示例

-

攻击者可以创建一个攻击合约(AttackContract)。

-

利用重入攻击来耗尽原本合约的Gas或执行意外的操作。下面是一个简单的攻击合约示例:

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.0;

contract AttackContract {

address public targetToken;

uint256 public attackValue;

constructor(address _targetToken) {

targetToken = _targetToken;

}

fallback() external payable {

TokenContract(targetToken).transfer(address(this), attackValue);

}

}

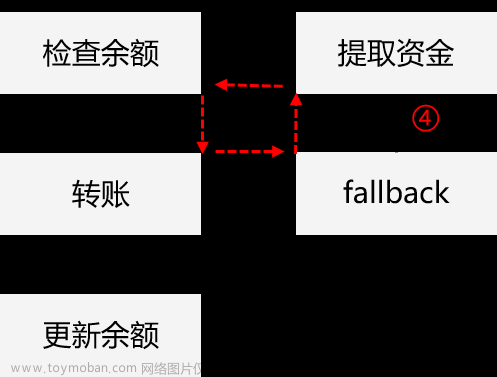

- 在这个攻击合约中,

fallback函数是合约的一个特殊函数,当合约收到不匹配的函数调用或Ether时会被调用。- 攻击者可以通过构造一个交易,向攻击合约发送资金,并触发

fallback函数。fallback函数中,攻击合约会调用原本合约transfer函数,将代币转回攻击合约自身。

文章来源:https://www.toymoban.com/news/detail-838148.html

文章来源:https://www.toymoban.com/news/detail-838148.html

三、危害及攻击实现

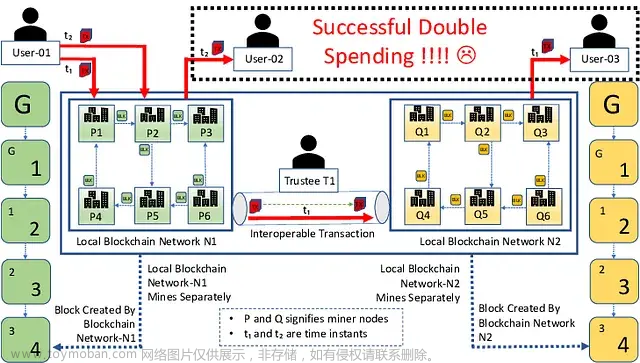

- 危害:重入攻击的危害在于,攻击者可以构造一个递归调用的链,使得原本合约在处理转账时不断调用攻击合约的

fallback函数,进而不断调用原本合约的transfer函数。

这会导致两个主要问题:

- Gas耗尽:由于每次调用都会消耗一定的Gas,递归调用会导致Gas迅速耗尽,使得原本合约无法完成其他操作或导致交易失败。

- 状态改变:如果原本合约中存在其他与转账相关的逻辑(转账前的权限检查、转账后的回调函数等),重入攻击可能导致这些逻辑被意外触发多次,从而导致意外的状态改变。

攻击实现:攻击者会按照以下步骤执行攻击:

|

|

|

|

|

|

总结

本文通过一个简单的Solidity合约示例,展示了重入攻击合约的实现及其对原本合约的危害。这个例子再次强调了智能合约安全性的重要性,开发者需要仔细审查合约代码,确保没有可能导致递归调用的逻辑漏洞。文章来源地址https://www.toymoban.com/news/detail-838148.html

到了这里,关于Solidity攻击合约:重入攻击与危害分析的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!