HTTPS通信中,服务器端使用数字证书来证明自己的身份。客户端需要验证服务器发送的证书的真实性。这就需要一个可信的第三方机构,即CA,来颁发和管理证书。CA根证书是证书颁发机构层次结构的顶级证书,客户端信任的所有证书都可以追溯到这个根证书。通过验证服务器证书的签发机构链条中的各个证书,客户端可以确保服务器证书的真实性,从而建立起信任关系。

首先需要知道为何http不安全?

-

数据加密:

- HTTP传输的数据是明文的,即未经加密的,这意呈现了安全隐患。例如,在使用公共Wi-Fi连接时,黑客可以通过网络嗅探工具轻松拦截并查看HTTP传输的数据,包括登录凭据、个人信息等。

- HTTPS通过SSL/TLS协议对传输的数据进行加密,使得黑客无法直接读取数据内容。SSL/TLS使用对称加密和非对称加密相结合的方式,保障了数据的安全性。

-

数据完整性保护:

- HTTP传输的数据在传输过程中容易受到篡改。黑客可以中间人攻击(Man-in-the-Middle Attack),在传输过程中修改数据,篡改网页内容或注入恶意代码。

- HTTPS通过数字证书和数字签名来验证网站的身份,并保证数据在传输过程中不会被篡改。数字证书由权威的证书颁发机构(CA)颁发,用于验证网站的身份,并确保通信双方之间建立了安全的连接。

-

身份验证:

- HTTP无法验证网站的身份,使得用户很难确认他们正在访问的网站是否是真实的,容易受到钓鱼网站(Phishing)的攻击。

- HTTPS通过数字证书验证网站的身份,确保用户连接到的是正确的网站,而不是伪装的钓鱼网站。

HTTPS也是建立在TCP的基础上的

HTTPS实际上是在HTTP之上添加了SSL/TLS协议层,以提供安全性。因此,HTTPS可以被视为HTTP的加密版本。在HTTPS中,HTTP协议负责定义请求和响应的格式,而SSL/TLS协议负责在通信过程中对数据进行加密和身份验证。

简而言之,HTTPS = HTTP + SSL/TLS。HTTPS在HTTP的基础上增加了安全性,使得数据传输过程更加安全可靠。

无论是HTTP还是HTTPS,它们都是通过TCP来传输数据的。HTTPS只是在HTTP的基础上添加了SSL/TLS协议来保证数据传输的安全性。SSL/TLS协议位于HTTP和TCP之间,它在建立TCP连接之后,在HTTP数据传输之前对数据进行加密和认证。因此,HTTPS的数据传输过程可以简单概括为:

- 建立TCP连接:客户端和服务器之间通过TCP建立连接。

- SSL/TLS握手:客户端和服务器之间进行SSL/TLS握手,协商加密算法、生成密钥等操作,确保双方能够安全地进行通信。

- 安全数据传输:经过SSL/TLS握手成功后,客户端和服务器之间的数据传输就变成了加密的,保证了数据的安全性。

- 终止连接:数据传输完成后,TCP连接被终止。

所以,虽然HTTPS在HTTP的基础上增加了安全性,但是它们都是基于TCP协议来传输数据的。

底层是对每一个tcp连接后的信道进行了加密

实际上,HTTPS在建立TCP连接之后,对每一个TCP连接中的通信信道进行了加密。具体来说,SSL/TLS协议在建立连接后会进行握手阶段,这个握手阶段包括以下几个步骤:

- 协商加密算法: 客户端和服务器协商选择加密算法、摘要算法、密钥交换算法等加密相关参数。

- 数字证书验证: 服务器向客户端发送数字证书,客户端验证证书的合法性,包括验证证书的颁发者、有效期等信息。

- 生成会话密钥: 客户端使用服务器的公钥加密生成会话密钥,并发送给服务器。

- 数据加密: 双方使用会话密钥对通信数据进行加密和解密。

在建立了加密通道后,客户端和服务器之间的所有数据传输都会通过这个加密通道进行加密和解密,从而保证了数据的机密性和完整性。因此,HTTPS确实对每一个TCP连接后的通信信道进行了加密。

SSL根证书(CA根)的作用?

SSL根证书(Root Certificate)是SSL/TLS证书体系中的最高级别的证书,它由信任的证书颁发机构(Certificate Authority,CA)颁发,并且被广泛信任和内置到操作系统和浏览器中。

SSL根证书的主要作用包括:

-

验证服务器身份: SSL根证书用于验证服务器证书的真实性。服务器证书通常由中间证书颁发机构(Intermediate Certificate Authority)签发,而中间证书颁发机构的证书则由根证书颁发机构签发。通过验证服务器证书的签发者链中的所有证书,客户端可以确信自己正在连接到的服务器是真实可信的。

-

建立信任链: SSL根证书是信任链的根节点,它建立了一个信任链,使得从服务器证书到根证书的整个颁发链都是可信的。客户端在验证服务器证书时会沿着这个信任链逐级验证,如果任何一个环节出现问题,都会导致证书验证失败。

在SSL/TLS握手过程中,客户端会收到服务器发送的证书,客户端使用其内置的信任的根证书来验证服务器证书的真实性。如果服务器证书可以由客户端信任的根证书颁发机构(CA)签发,则通信继续;否则,通信将被终止。一旦服务器证书被验证为合法,客户端使用其中包含的公钥来加密一个随机生成的会话密钥,并将其发送给服务器。服务器使用其私钥解密客户端发送的会话密钥,从而确保只有服务器能够获得会话密钥,进而保障通信的安全性。(公钥加密是否只有利用对应的私钥才能解密)

总之,SSL根证书的作用是确保服务器的真实性,建立信任链。

SSL根证书存在哪里?

SSL根证书通常存储在客户端设备或应用程序的信任存储区域中。这些存储区域由操作系统或应用程序管理,用于存放信任的根证书和中间证书颁发机构的证书。SSL根证书的具体存放位置可能因操作系统和应用程序而异。

一般来说,SSL根证书可能存在以下位置:

-

操作系统信任存储区域: 操作系统(如Windows、macOS、Linux等)通常会维护一个信任的根证书存储区域,用于存放根证书和中间证书颁发机构的证书。这些根证书会被操作系统的网络安全功能使用,以验证SSL/TLS连接中服务器证书的真实性。

-

浏览器信任存储区域: Web浏览器(如Chrome、Firefox、Edge等)也会维护一个信任的根证书存储区域,用于存放根证书和中间证书颁发机构的证书。浏览器会使用这些根证书来验证SSL/TLS连接中网站的证书。

-

应用程序内置存储区域: 某些应用程序可能会内置自己的根证书存储区域,用于存放信任的根证书和中间证书颁发机构的证书。这些应用程序可能是网络通信相关的应用,如电子邮件客户端、VPN客户端等。

SSL根证书的存放位置可能因操作系统和应用程序而异,但它们都被认为是安全可信的,并且用于验证SSL/TLS连接中服务器证书的真实性。文章来源:https://www.toymoban.com/news/detail-845240.html

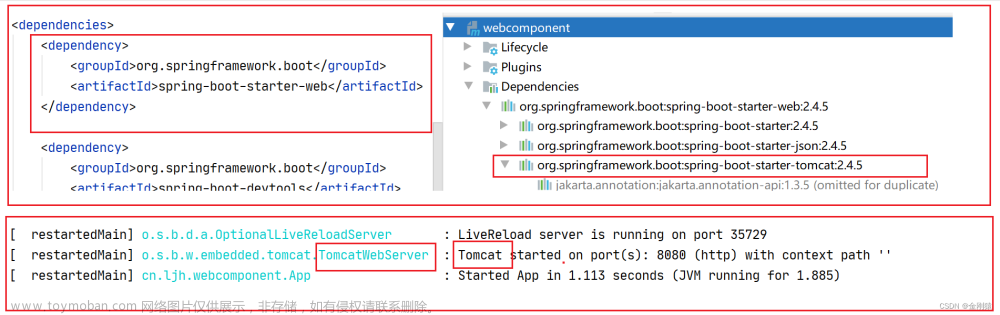

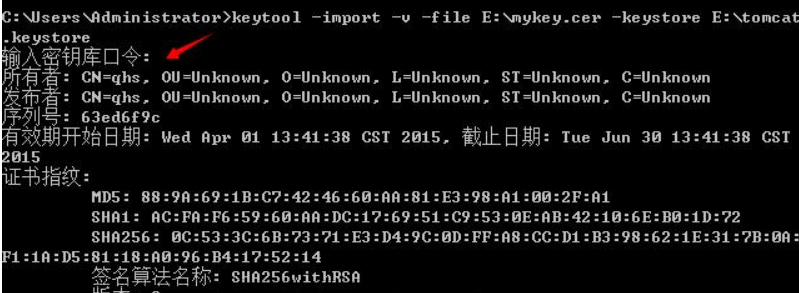

流程如图

文章来源地址https://www.toymoban.com/news/detail-845240.html

文章来源地址https://www.toymoban.com/news/detail-845240.html

到了这里,关于CA根证书——https安全保障的基石的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!