文章来源:https://www.toymoban.com/news/detail-847524.html

文章来源:https://www.toymoban.com/news/detail-847524.html

关注WX:CodingTechWork

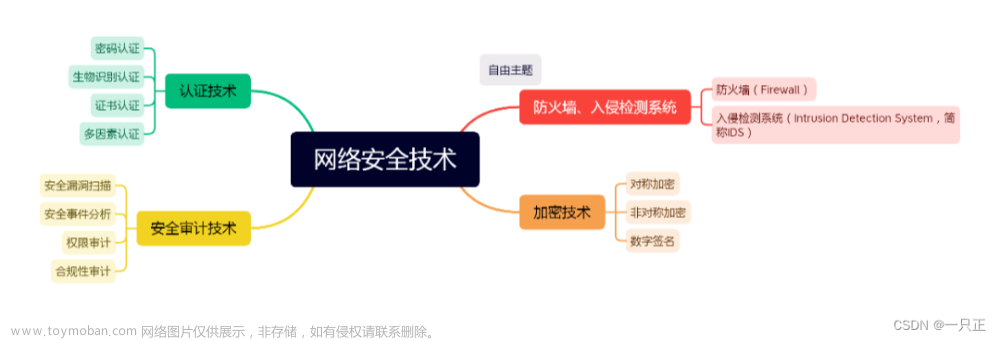

概述

定义

- 区块链是一个

共享的、不可篡改的账本,旨在促进业务网络中的交易记录和资产跟踪流程。 - 资产可以是有形的(如房屋、汽车、现金、土地),也可以是无形的(如知识产权、专利、版权、品牌)。

- 几乎任何有价值的东西都可以在区块链网络上跟踪和交易,从而降低各方面的风险和成本。

重要性

- 业务运营依靠信息。信息接收速度越快,内容越准确,越有利于业务运营。

- 区块链是用于传递这些信息的理想之选,因为它可提供即时、共享和完全透明的信息,这些信息存储在不可篡改的账本上,只能由获得许可的网络成员访问。

- 区块链网络可跟踪订单、付款、帐户、生产等信息。由于成员之间共享单一可信视图,因此,可采取端到端方式查看交易的所有细节,从而增强信心,提高效率并获得更多的新机会。

兴起原因

- 运营人员常常在保留重复记录和执行第三方验证等方面浪费精力。

- 记录保存系统容易受到欺诈和网络攻击的威胁。

- 有限的透明度会延缓数据验证速度。

- 随着物联网的到来,交易量呈爆炸式激增。

- 所有这些因素都会影响开展业务的速度并侵蚀利润。

关键

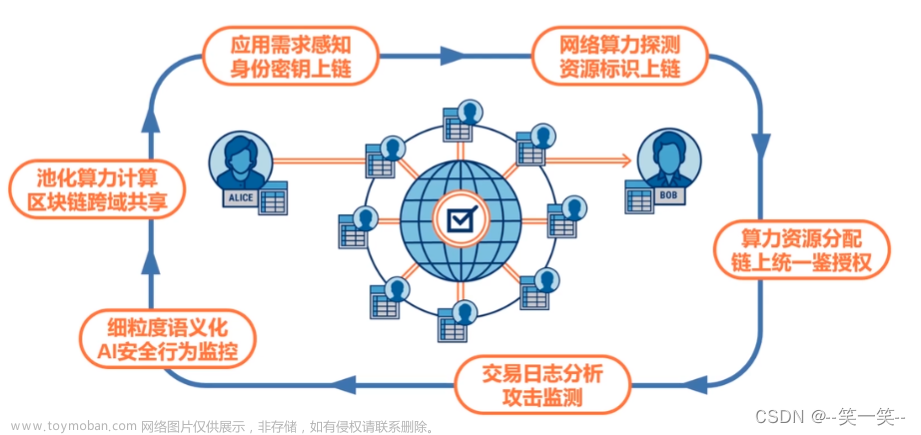

分布式账本技术

- 所有网络参与者都有权访问分布式账本及其不可篡改的交易记录。

- 借助这个共享账本,

交易只需记录一次,从而消除了传统业务网络中典型的重复工作。

不可篡改的记录

- 当交易被记录到共享账本之后,任何参与者都不能更改或篡改相关信息。

- 如果交易记录中有错误,则

必须添加新交易才能撤消错误,这两个交易随后都是可视的。

智能合约

- 为了加快交易速度,区块链上存储了

一系列自动执行的规则,称为 “智能合约” 。 - 智能合约可以定义企业债券转让的条件。

工作原理

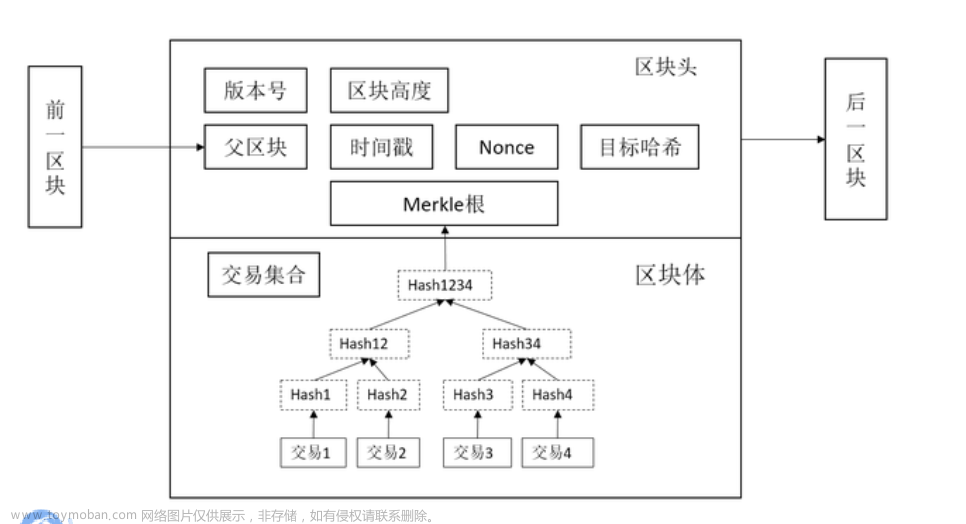

记录 数据”区块“

- 每个交易发生时,都会被记录为一个数据“区块”。

- 这些交易表明资产的流动情况,资产可以是有形的(如产品),也可以是无形的(如知识产权)。

- 数据区块可以记录所选择的信息:人、事、时、地、数甚至条件(例如食品运输温度)。

数据区块连接

- 每个区块都与其前后的区块连接。

- 随着资产从一地移至另一地或所有权的变更,这些数据区块形成了数据链。

- 数据区块可以确认交易的确切时间和顺序,通过将数据区块安全地链接在一起,可以防止任何数据区块被篡改或在两个现有数据区块之间插入其他数据区块。

组合区块链

- 交易以

区块形式组合成不可逆的链:区块链。 - 每添加一个数据区块都会

增强对前一个区块的验证,从而也增强对整条区块链的验证。 - 篡改区块链很容易就会被发现,这也是不可篡改性的关键优势所在。 这不但消除了恶意人员进行篡改的可能性,还建立了您和其他网络成员可以信任的交易账本。

优势

高信任度

- 通过使用区块链技术,作为会员制网络中的一员,可以确信自己收到

准确、及时的数据。 - 机密区块链记录

只能与自己特别授予访问权限的网络成员共享。

更安全性

- 所有的网络成员都需要就数据

准确性达成共识,并且所有经过验证的交易都将永久记录在案,不可篡改。 - 没有人可以删除交易,即便是系统管理员也不例外。

高效率

- 通过在网络成员之间

共享分布式账本,可避免在记录对账方面浪费时间。 - 为了加快交易速度,区块链上存储了一系列自动执行的规则,称为“智能合约”。

网络类型

公有区块链网络

- 公有区块链是

任何人都可以加入和参与的区块链,如比特币。 - 缺点可能包括需要大量计算能力,交易的私密性极低或根本没有私密性可言,以及安全性较弱。

私有区块链网络

- 私有区块链网络与公有区块链网络相似,也是分散的点对点网络。

- 在私有区块链网络中,由

一个组织负责管理网络,控制谁获准参与网络,并执行共识协议,维护共享账本。 - 私有区块链可在企业防火墙后运行,甚至可在企业内部托管。

许可式区块链网络

- 建立私有区块链的企业通常也会建立许可式区块链网络。

- 公有区块链网络也可以成为许可式网络。

- 这种模式对获准参与网络和执行特定交易的人员施加限制。

- 参与者需要

获得邀请或许可才能加入。

联盟区块链

-

多个组织可以分担维护区块链的责任。 - 这些预先挑选的组织决定谁可以提交交易或访问数据。

- 如果所有参与者都

必须获得许可才能参与,并且对区块链共担责任,那么对于企业而言,联盟区块链是理想之选。

参考:https://developer.ibm.com/文章来源地址https://www.toymoban.com/news/detail-847524.html

到了这里,关于网络安全 | 什么是区块链?的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!